Cet article a été mis à jour le 14 décembre 2025. et initialement publié le 10 mars 2023.

Les identifiants divulgués sur le dark web se présentent sous de nombreuses formes, chacune comportant des niveaux de risque différents. Le bourrage d'identifiants est devenu l'une des principales méthodes utilisées par les cybercriminels pour prendre le contrôle de comptes, tant personnels que professionnels, au cours des années 2020. Ces identifiants sont faciles à utiliser, ne nécessitent que peu de compétences techniques et permettent aux attaquants d'automatiser la prise de contrôle de comptes à grande échelle.

Détecter et corriger automatiquement les fuites d'identifiants

Flare surveille en permanence les journaux de vol d'informations, les listes de combinaisons, les ULP et les bases de données de violations de données afin de détecter vos identifiants exposés. Lorsqu'une correspondance est détectée, notre Intégration d'Entra ID Déclenche automatiquement la réinitialisation du mot de passe avant que les attaquants ne puissent agir.

Nous analysons les listes combinées et les différents types d'identifiants divulgués accessibles aux acteurs malveillants sur le dark web et Telegram. La détection et la correction rapide des identifiants exposés constituent l'une des activités de sécurité les plus critiques pour les entreprises en 2026 et au-delà.

Les violations de données chez les clients de Snowflake chez Change Healthcare étaient une conséquence directe du simple fait que des acteurs malveillants ont utilisé des identifiants déjà disponibles dans des systèmes d'entreprise sensibles.

Quels sont les types d'identifiants divulgués ?

La terminologie employée ici peut s'avérer complexe, du fait de la complexité de l'écosystème. Concrètement, les identifiants divulgués sont des paires nom d'utilisateur/mot de passe qui font l'objet d'échanges ou de distributions au sein de l'écosystème de la cybercriminalité.

Les identifiants divulgués peuvent provenir de diverses sources. Il peut s'agir d'une fuite de données connue, au cours de laquelle une entreprise divulgue les noms d'utilisateur et les mots de passe de tous ses utilisateurs, ou d'une autre source. journal de voleur, où un utilisateur divulgue toutes les informations d'identification enregistrées dans le navigateur. Consultez l'infographie ci-dessous pour une explication visuelle :

Comprendre les identifiants divulgués

Les identifiants divulgués ne se valent pas tous. Voici comment les journaux de vol d'identifiants, les ULP et les listes combinées diffèrent et pourquoi cela a un impact sur votre sécurité.

Des ensembles de données complets sont extraits directement des appareils infectés. Les journaux des voleurs contiennent bien plus que de simples identifiants : ils incluent les cookies de session actifs, les données de remplissage automatique du navigateur, les empreintes système et les informations de paiement enregistrées. Cela permet aux attaquants de contourner totalement l’authentification multifacteur en détournant les sessions authentifiées.

Les identifiants sont associés à l'URL spécifique à laquelle ils appartiennent. Le contexte de l'URL les rend particulièrement exploitables pour les attaquants, car ils savent précisément quel service cibler. Ces identifiants sont souvent extraits des journaux de vol de données (après suppression des données de session) ou analysés à partir de fichiers de données structurés issus de violations de sécurité.

Des paires simples adresse e-mail:mot de passe ou nom d'utilisateur:mot de passe, sans contexte d'URL, sont utilisées dans les attaques par bourrage d'identifiants à grande échelle. Les attaquants y injectent des identifiants sur des milliers de services dans l'espoir de réutiliser les mots de passe. Ces paires contiennent souvent des millions d'entrées agrégées à partir de sources multiples.

Catégorie générale englobant toute paire nom d'utilisateur/mot de passe divulguée. Cela peut provenir de fuites de données classiques (comme LinkedIn ou Adobe), de campagnes d'hameçonnage ou d'une divulgation publique accidentelle. Le niveau de risque dépend fortement de l'ancienneté des mots de passe, de leur hachage et de leurs habitudes de réutilisation.

Comment ils se rapportent

Chaque transformation perd son contexte et le risque diminue en conséquence. Un journal de vol d'informations contenant des cookies de session récents permet une prise de contrôle immédiate du compte. L'utilisation d'une même information d'identification dans une liste combinée oblige l'attaquant à deviner les services concernés. C’est pourquoi la détection des identifiants dès l’étape de journalisation du voleur est cruciale. Elle permet de stopper l’attaque avant même que le détournement de session ne puisse avoir lieu.

Qu'est-ce qu'une Combolist ?

Une combolist est une collection de paires nom d'utilisateur/mot de passe formatées pour les attaques par bourrage d'identifiants. Contrairement aux données brutes issues de violations de données, les combolists sont spécifiquement conçues à des fins offensives. Elles suppriment les données inutiles et organisent les identifiants dans des formats standardisés que les outils d'attaque automatisés peuvent exploiter directement.

Pourquoi les acteurs malveillants utilisent-ils des listes déroulantes ?

Les combolists exploitent un fait simple : les utilisateurs réutilisent leurs mots de passe. Lorsqu’ils testent des identifiants issus d’une fuite de données sur des centaines d’autres services, les attaquants accèdent facilement aux comptes utilisant le même mot de passe. Cette technique, appelée bourrage d’identifiants, ne requiert que des compétences techniques minimales et se déploie aisément à grande échelle.

D'où proviennent les qualifications des Combolists ?

Les acteurs malveillants collectent des identifiants provenant de sources multiples, notamment des fuites de données, des journaux de vol d'identifiants et des campagnes d'hameçonnage. Les données brutes sont dédupliquées, nettoyées et formatées en fichiers texte simples. Il n'existe pas de norme universelle. Certaines listes utilisent des mots de passe en clair, tandis que d'autres contiennent des hachages. Nombre d'entre elles sont organisées par zone géographique, secteur d'activité ou domaine de messagerie afin d'accroître leur pertinence pour les attaques ciblées.

Qu'est-ce qui rend les listes combinées si précieuses ?

Toutes les listes de combinaisons ne se valent pas. Les acteurs malveillants les évaluent en fonction de trois facteurs :

- RécenceLes nouveaux identifiants ont plus de chances d'être encore valides.

- ExclusivitéLes listes qui n'ont pas été largement diffusées se vendent à prix d'or.

- précisLes identifiants liés à des services à forte valeur ajoutée (authentification unique d'entreprise, services bancaires, infrastructure cloud) ont plus de valeur que les comptes de particuliers.

Les listes de diffusion les plus dangereuses combinent ces trois éléments : données récemment collectées, détenues par des sociétés privées et ciblées sur des entreprises.

Quel est le rôle du Dark Web dans les listes de diffusion ?

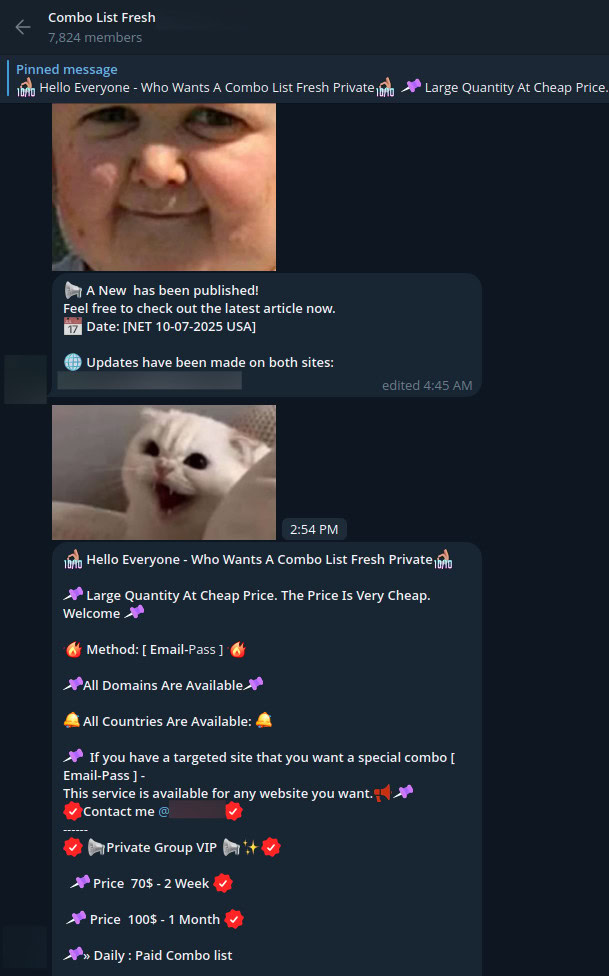

Les acteurs malveillants s'appuient sur le dark web et les communautés cybercriminelles pour acheter et vendre des listes de combinaisons. Le dark web leur offre l'anonymat nécessaire pour échanger ces listes avec un risque d'arrestation moindre.

Il existe des milliers de communautés de cybercriminels, et surveillance du dark web garantit que les équipes de sécurité repèrent les cibles pertinentes et sont alertées des menaces basées sur les identifiants.

Bourrage automatique d'identifiants : comment les attaquants étendent l'abus d'identifiants

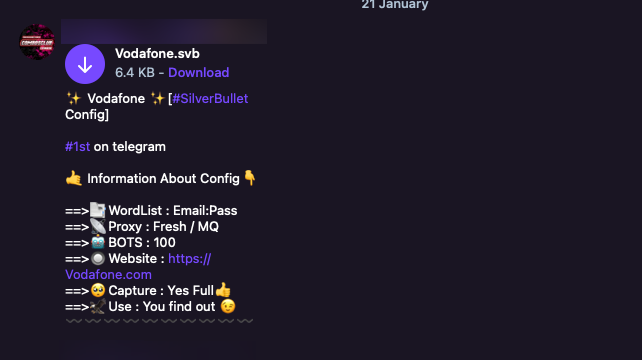

Le bourrage d'identifiants n'est pas un processus manuel. Les cybercriminels utilisent des logiciels spécialisés pour tester automatiquement des millions de combinaisons d'identifiants et de mots de passe sur les services ciblés. Les outils les plus répandus dans l'écosystème de la cybercriminalité sont OpenBullet et son successeur, SilverBullet.

Comment ces outils sont-ils utilisés pour le bourrage d'identifiants ?

OpenBullet et SilverBullet sont des frameworks de bourrage d'identifiants initialement conçus pour les tests d'intrusion. Dans les faits, ils sont devenus des outils courants pour les attaques par prise de contrôle de comptes. Ces logiciels automatisent l'intégralité du processus : chargement des identifiants, rotation des proxys pour éviter la détection, envoi des requêtes de connexion et enregistrement des authentifications réussies.

Un seul attaquant utilisant ce logiciel peut tester des centaines de milliers d'identifiants par heure sur un service cible. Correctement configurés, les outils gèrent automatiquement les CAPTCHA, la limitation du débit et d'autres mesures de protection.

Comment fonctionne le bourrage automatisé d'identifiants

Ces outils reposent sur trois composantes :

- ConfigurationsDes scripts personnalisés indiquent à l'outil comment interagir avec un site web spécifique. Un fichier de configuration contient l'URL de connexion, les noms des champs du formulaire, les indicateurs de succès et d'échec, ainsi que les instructions pour gérer les problèmes de sécurité. Les fichiers de configuration sont spécifiques à chaque site. Un fichier de configuration conçu pour Netflix ne fonctionnera pas avec Spotify.

- ProxiesDes listes de serveurs proxy résidentiels ou de centres de données sont utilisées et changent à chaque requête. Cela permet de répartir l'attaque sur des milliers d'adresses IP, rendant difficile son blocage par limitation de débit ou anomalies géographiques.

- Listes de motsLes listes combinées contenant les identifiants à tester sont chargées dans l'outil et traitées ligne par ligne par rapport à la cible.

Lorsqu'un attaquant exécute une opération de bourrage d'adresses IP, l'outil lit une paire d'identifiants dans la liste de mots de passe, sélectionne un proxy, soumet la requête de connexion conformément aux instructions de configuration et évalue la réponse. Les identifiants valides sont enregistrés comme des « hits » et exportés pour être utilisés ou vendus.

L'économie de la configuration

La création de fichiers de configuration nécessite de comprendre comment un site web cible gère l'authentification. Cela demande du temps et des compétences. Par conséquent, un marché secondaire s'est développé où les acteurs malveillants achètent et vendent des fichiers de configuration préconfigurés pour les services populaires.

configurations publicitaires des messages Telegram

Les configurations destinées à des cibles de grande valeur comme les portails bancaires, les fournisseurs d'authentification unique (SSO) pour entreprises et les plateformes de commerce électronique sont proposées à des prix élevés. Les configurations gratuites pour les services de streaming et les plateformes de jeux circulent largement sur les forums et les chaînes Telegram.

Lorsqu'un site web met à jour son processus de connexion, les configurations existantes deviennent incompatibles. Cela engendre une demande constante de versions mises à jour, alimentant ainsi un secteur informel de développeurs de configurations qui maintiennent des bibliothèques de scripts fonctionnels.

Attaques d'ingénierie sociale ciblées utilisant le bourrage d'identifiants

Les attaques par usurpation d'identifiants ne sont pas toutes des opérations automatisées de type « spray and play ». Dans les scénarios à haut risque, les acteurs malveillants adoptent une approche plus méthodique : ils recherchent manuellement des employés spécifiques et leurs identifiants personnels afin de les tester sur les systèmes de l'entreprise.

Comment fonctionnent les attaques de credential stuffing

L'attaquant commence par identifier les cibles prioritaires au sein de l'organisation. Il s'agit généralement d'employés disposant de droits d'accès élevés : administrateurs système, ingénieurs DevOps, personnel financier ou cadres dirigeants. LinkedIn, les sites web d'entreprise et les listes d'intervenants aux conférences facilitent grandement cette reconnaissance.

Une fois la cible identifiée, l'attaquant recherche les adresses électroniques personnelles associées à cette personne. Ces adresses sont souvent accessibles via les profils sur les réseaux sociaux, les enregistrements de noms de domaine, les inscriptions à des conférences ou les sites de courtiers en données.

Muni d'une adresse électronique personnelle, l'attaquant interroge les bases de données de violations de données et les journaux de vol de données afin d'y rechercher des identifiants liés à cette adresse. Si l'employé a utilisé son adresse électronique personnelle pour s'inscrire à un service qui a ensuite été compromis, ces identifiants sont désormais entre les mains de l'attaquant.

La dernière étape consiste à tester les systèmes. L'attaquant récupère les mots de passe des comptes personnels de l'employé et les essaie sur les systèmes de l'entreprise : portails VPN, fournisseurs d'authentification unique (SSO), messagerie, consoles cloud. Si l'employé a réutilisé ou légèrement modifié son mot de passe personnel pour le travail, l'attaquant obtient un accès.

Pourquoi ces attaques réussissent

La réutilisation des mots de passe entre comptes personnels et professionnels est monnaie courante. Des employés qui ne partageraient jamais leur mot de passe professionnel sans précaution peuvent utiliser le même pour leurs comptes personnels Netflix, de salle de sport ou de jeux en ligne. En cas de piratage de ces services, leurs identifiants professionnels sont de facto compromis.

Cette attaque exploite également une faille dans la plupart des programmes de sécurité. Les équipes de sécurité des entreprises surveillent l'exposition des identifiants professionnels. Elles vérifient si les adresses électroniques de l'entreprise figurent dans les bases de données de violations de données. Mais très peu d'organisations surveillent l'exposition des identifiants personnels de leurs employés.

Cela crée une faille importante. Un attaquant qui découvre les identifiants Gmail personnels d'un directeur financier dans un journal de vol de données peut les tester sur le portail financier de l'entreprise. L'équipe de sécurité n'a aucune visibilité sur cette fuite, car elle a eu lieu en dehors du réseau de l'entreprise.

Le compromis effort-récompense

Ces attaques nécessitent plus d'efforts que le bourrage automatisé. L'attaquant doit effectuer une reconnaissance, corréler les identités dans les contextes personnels et professionnels et tester manuellement les identifiants. Cela limite leur ampleur.

Cependant, les gains peuvent être considérables. Un seul identifiant valide, utilisé par le bon employé, peut donner accès à des systèmes financiers sensibles, des dépôts de code source ou des consoles d'administration. La précision de l'attaque la rend également plus difficile à détecter. Il n'y a pas de vague de tentatives de connexion infructueuses pour déclencher des alertes, seulement une ou deux authentifications réussies qui se fondent dans le trafic normal.

Les organisations possédant des actifs de grande valeur, telles que les institutions financières, les entreprises technologiques et les opérateurs d'infrastructures critiques, sont les plus susceptibles d'être confrontées à ce type d'attaque ciblée.

Réduire l'écart

Pour se prémunir contre les attaques ciblées par usurpation d'identité, il est nécessaire d'étendre la surveillance au-delà des domaines de messagerie d'entreprise. Les équipes de sécurité doivent surveiller l'exposition des identifiants personnels des employés occupant des postes sensibles, imposer des mots de passe uniques via des gestionnaires de mots de passe d'entreprise et mettre en œuvre une authentification multifacteur (MFA) résistante au phishing, impossible à contourner avec un simple mot de passe volé.

Attaques ciblées contre les identifiants

Lorsque le bourrage automatisé ne suffit pas, les acteurs malveillants recherchent manuellement les identifiants personnels des employés à haute valeur ajoutée afin de les tester sur les systèmes de l'entreprise.

L'angle mort : La plupart des équipes de sécurité surveillent l'exposition des identifiants professionnels, mais pas celle des comptes personnels. Le mot de passe Gmail compromis d'un employé peut entraîner une faille de sécurité pour l'entreprise s'il est réutilisé au travail.

Pourquoi les listes de combinaisons sont-elles importantes dans le paysage actuel de la cybersécurité ?

Les listes de mots de passe et le bourrage d'identifiants sont les principaux vecteurs utilisés par les cybercriminels pour compromettre les comptes d'entreprise dans les années 2020. Mettre en place une stratégie de surveillance efficace des fuites d'identifiants est essentiel pour réduire les risques d'attaques par rançongiciel et de prise de contrôle de comptes d'entreprise. La facilité avec laquelle les cybercriminels peuvent se procurer des identifiants a considérablement abaissé les barrières à l'entrée, simplifiant les attaques même pour les moins expérimentés.

Comment atténuer les risques liés aux listes combinées

Protéger votre organisation contre les risques liés aux listes de contrôle nécessite une approche à plusieurs niveaux, englobant les personnes, les processus et les technologies.

Appliquer les bonnes pratiques en matière de mots de passe

Les employés constituent la première ligne de défense d'une organisation. Il est essentiel de leur proposer une formation de sensibilisation à la cybersécurité qui aborde les principes fondamentaux d'un mot de passe ou d'une phrase de passe robustes.

- Choisissez un mot de passe unique pour chaque compte.

- Évitez d'utiliser des mots de passe courants.

- Utilisez une combinaison de lettres, de chiffres et de caractères spéciaux.

Votre organisation peut également définir des exigences en matière de mots de passe, comme une longueur minimale de 12 caractères et des réinitialisations périodiques obligatoires.

Fournir un gestionnaire de mots de passe

Selon l'un rapportEn moyenne, un employé gère 87 mots de passe sur son lieu de travail – beaucoup trop de mots de passe pour qu'un employé puisse les mémoriser.

Grâce à un gestionnaire de mots de passe, les employés peuvent stocker leurs identifiants de connexion en toute sécurité. Ils n'ont besoin de se souvenir que d'un seul mot de passe principal pour accéder à leurs autres informations de connexion.

Les gestionnaires de mots de passe facilitent la gestion des mots de passe tout en les protégeant des personnes malveillantes.

Mettre en œuvre et appliquer l'authentification multifacteurs (MFA)

L'authentification multifacteur (MFA) ajoute une couche d'authentification supplémentaire aux connexions. Elle garantit que les employés vérifient leur identité à deux reprises. L'authentification multifacteur combine au moins deux des éléments suivants :

- Quelque chose qu'une personne connaît (mot de passe/phrase de passe)

- Un objet qu'une personne possède (jeton, appareil)

- Un élément qui caractérise une personne (données biométriques, comme les empreintes digitales ou la reconnaissance faciale).

Lier les identifiants d'un utilisateur à un autre processus de vérification d'identité dissuade les acteurs malveillants. Cela complique les attaques par usurpation d'identité, car les pirates informatiques ont plus de difficultés à contourner l'authentification multifacteur.

Atténuez les menaces liées aux identifiants divulgués grâce à Flare.

La gestion de l'exposition aux cybermenaces est une solution de Flare qui donne aux entreprises les moyens de détecter, de prioriser et de remédier proactivement aux types d'expositions couramment exploités par les cybercriminels. En tout temps, notre plateforme analyse automatiquement le Web visible, le Web clandestin et les plus importantes communautés clandestines pour découvrir des événements inconnus, prioriser les risques et fournir du renseignement exploitable qui peut être immédiatement utilisé pour améliorer la sécurité.

Flare s'intègre à votre programme de sécurité en 30 minutes et remplace souvent plusieurs outils SaaS et open source. Découvrez les menaces externes auxquelles votre organisation est exposée en vous inscrivant à notre programme. essai gratuit.