Par Flare Research et IBM X-Force

Préface

L'intensification de l'activité fédérale, notamment les mises en accusation survenues au cours de l'année écoulée, a mis en lumière l'ampleur croissante et la sophistication d'une menace mondiale : des ressortissants nord-coréens opérant en tant que sous-traitants informatiques à distance et employés technologiques à temps plein au sein d'entreprises à travers le monde, à leur insu. Une étude menée en collaboration entre Flare et IBM X-Force détaille les tactiques et techniques employées par ces agents nord-coréens infiltrés dans le secteur informatique (NKITW). Le régime nord-coréen mobilise des milliers de professionnels qualifiés en informatique pour infiltrer des organisations en Amérique du Nord et en Europe occidentale, principalement à des fins lucratives, mais également à des fins d'espionnage industriel et de vol d'informations sensibles. Le rapport détaille leurs méthodologies, offrant une compréhension essentielle de cette menace en constante évolution pour l'écosystème commercial mondial.

Plusieurs rapports ont fait état des activités de divers groupes de travailleurs du secteur informatique nord-coréens, et d'innombrables incidents liés à des acteurs malveillants nord-coréens ont été rapportés dans les médias. Les recherches menées par Flare et IBM X-Force ne portent pas sur un incident ou un ensemble d'activités spécifiques, mais visent plutôt à comprendre en profondeur le mode opératoire quotidien de ces groupes. Ces recherches s'appuient sur des données de renseignement sur les menaces, issues de sources multiples et analysées via la plateforme Flare. Afin de préserver la confidentialité de notre méthodologie, nous avons volontairement choisi de minimiser les informations relatives aux sources et aux méthodes.

Principales conclusions qui distinguent ce rapport

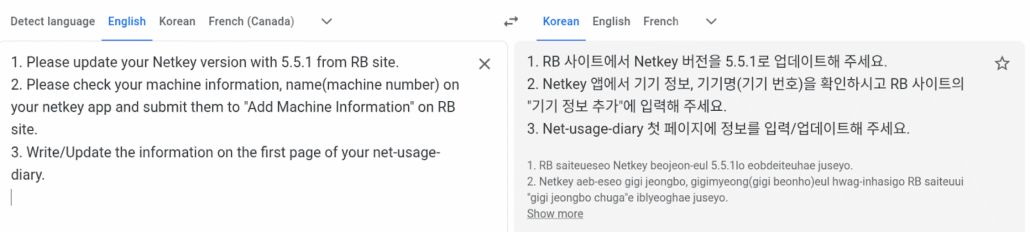

- Infrastructures internes nord-coréennes dévoilées : Nos recherches apportent des preuves concrètes de l'existence de plateformes de gestion informatique internes nord-coréennes telles que « RB Site » (dont on estime qu'elle est associée à Ryonbong, une entité sanctionnée) et « NetkeyRegister », révélant un système de back-office structuré pour le suivi du travail, la gestion des appareils et la distribution des mises à jour logicielles aux NKITW.

- La collaboration occidentale permet des compromis plus profonds et une plus grande envergure : Grâce à l'aide de collaborateurs occidentaux recrutés, principalement via LinkedIn et GitHub, qui, volontairement ou non, fournissent leur identité pour être utilisés dans le cadre de cette escroquerie aux travailleurs informatiques, les NKITW sont capables de pénétrer plus profondément et de manière plus fiable au sein d'une organisation, et ce, pendant une période plus longue.

- La vie quotidienne d'un informaticien : Le rapport met en lumière des documents internes, notamment des feuilles de temps permettant de suivre les candidatures et l'avancement des travaux, ainsi que des présentations distribuées aux employés, leur prodiguant des conseils pour décrocher un emploi. Nous avons ainsi acquis une connaissance approfondie du fonctionnement quotidien des informaticiens nord-coréens.

- Aperçu de la communication interne et de la sécurité opérationnelle : L'utilisation généralisée d'IP Messenger pour la communication interne décentralisée sur les réseaux locaux, ainsi que les journaux de Google Translate indiquant une auto-validation régulière de l'anglais vers le coréen, révèlent des aspects clés des pratiques de communication opérationnelle de NKITW.

- Analyse détaillée de l'écosystème NKITW et des rôles : Nos conclusions mettent en évidence une structure opérationnelle claire et à plusieurs niveaux impliquant des « recruteurs », des « facilitateurs », des « informaticiens » et des « collaborateurs/courtiers », chacun ayant des responsabilités distinctes dans le cycle de vie de la fraude.

- La génération de revenus est la motivation principale : Bien que certaines équipes d'informaticiens soient également soupçonnées de se livrer à des activités malveillantes telles que l'exfiltration de données, l'extorsion ou le vol financier, la motivation principale des informaticiens nord-coréens reste la génération de revenus.

- Les travailleurs du secteur informatique sont dispersés au sein du parti-État nord-coréen : Malgré de nombreux rapports attribuant NKITW à des groupes spécifiques subordonnés au parti-État de la RPDC, il existe des preuves que des équipes de travailleurs informatiques sont déployées par de nombreux organismes gouvernementaux, organisations du parti, sociétés écrans et partenariats public-privé, ce qui en fait une présence omniprésente et diffuse.

Introduction

Les analystes de Flare et d'IBM X-Force ont mis au jour une importante quantité de renseignements détaillant les tactiques et les indicateurs utilisés par les agents de NKITW. Ces données offrent un aperçu inédit de la manière dont le régime nord-coréen mobilise des milliers de professionnels de l'informatique qualifiés pour infiltrer des organisations en Amérique du Nord et en Europe occidentale, dans un but lucratif, d'espionnage industriel et de vol d'informations sensibles. Ce rapport ne se concentre pas sur un incident ou un ensemble d'activités spécifiques, mais propose plutôt une analyse approfondie du quotidien des informaticiens nord-coréens et de leurs opérations.

Ce rapport analyse en détail les tactiques, techniques et procédures (TTP) employées par les agents nord-coréens pour infiltrer les entreprises et y soutirer des informations et des ressources financières. Ces analyses s'appuient sur des sources primaires recueillies par Flare Research et IBM X-Force. Grâce à ces informations, les organisations sauront précisément identifier les éléments suspects à rechercher chez les candidats, les employés et dans les journaux d'activité des terminaux. Ce rapport est utile non seulement aux équipes de sécurité, mais aussi aux professionnels des ressources humaines (RH) qui se trouvent en première ligne face à cette menace. Les équipes de sécurité et les équipes RH seront ainsi mieux armées pour détecter les menaces au sein de leur organisation et parmi les candidats.

Fournir aux professionnels de la sécurité et aux équipes RH les outils nécessaires pour lutter contre la fraude

Avec la persistance du télétravail et la simplification de la création de profils par l'IA, les organisations ont besoin de renseignements de terrain pour détecter et stopper cette menace.

Introduction aux travailleurs informatiques nord-coréens

La République populaire démocratique de Corée (RPDC), également connue sous le nom de Corée du Nord, est soumise à des sanctions internationales qui rendent difficile la génération de revenus par le biais du commerce international. De ce fait, le gouvernement nord-coréen a recours à diverses techniques pour générer des revenus et contourner ces sanctions. L'une d'elles consiste à déployer des travailleurs informatiques à distance qui utilisent de fausses identités pour postuler et occuper des emplois dans le secteur informatique à travers le monde. L'objectif principal est de réinjecter les revenus générés par ce travail dans l'État-parti nord-coréen afin de financer divers programmes. programmes d'armement, certains éléments de preuve d'activités malveillantes suggèrent exfiltration de données et/ou le vol de cryptomonnaies par certaines équipes d'informaticiens.

Structure organisationnelle et gouvernementale

Les travailleurs nord-coréens du secteur informatique (parfois abrégés en NKITW, DPRKITW ou ITW) deviennent un élément de plus en plus central de la stratégie du gouvernement nord-coréen visant à déployer de la main-d'œuvre à l'étranger et à percevoir des salaires pour générer des revenus pour le régime. Historiquement, le gouvernement nord-coréen envoyait des employés de la restauration et du bâtiment, souvent en Chine et en Russie, rapatrier la majeure partie de leurs revenus. Les NKITW s'inscrivent dans la continuité de cette tendance, mais perçoivent des salaires bien supérieurs à ceux de leurs homologues ouvriers. Bien qu'il soit difficile d'établir un nombre exact de travailleurs nord-coréens à l'étranger, en 2023, le Groupe d'experts du Conseil de sécurité des Nations Unies… estimé Le nombre devrait se situer entre 3 000 et 10 000. De plus, en 2024 rapport Cela suggère que plus de 100 000 travailleurs répartis dans 40 pays travaillent dans des usines (couture, construction, technologies de l'information, etc.), générant environ 500 millions de dollars par an. En 2022, le gouvernement américain consultatif Il a été indiqué qu'un informaticien nord-coréen pouvait gagner individuellement plus de 300 000 dollars par an.

Les membres de la NKITW sont considérés comme des figures d'élite de la société nord-coréenne et sont devenus un élément indispensable des objectifs stratégiques globaux du gouvernement nord-coréen. Ces objectifs comprennent, entre autres, la génération de revenus. activité d'emploi à distance, vol d'informations confidentielles et d'entreprise, extorsionet en apportant leur soutien à d'autres groupes nord-coréens.

Des rapports publics provenant de sources telles que le Trésor américain, les organismes de surveillance des sanctions, les Nations Unies et des équipes de recherche sur le renseignement sur les menaces du secteur privé ont attribué les opérations des travailleurs du secteur informatique à diverses organisations au sein de l'État-parti nord-coréen, telles que le département de l'industrie des munitions, le Ministère de la défense nationaleLe ministère des Sciences et de l'Éducation et le Bureau général de reconnaissance, entre autres, comptent parmi les organismes concernés. Il est difficile d'attribuer avec certitude un informaticien à un ministère précis, sauf en cas de graves erreurs de sécurité opérationnelle. Toutefois, il est clair que des informaticiens sont déployés au sein de divers organismes gouvernementaux. On ignore cependant s'il existe une coordination interministérielle systématique entre les équipes d'informaticiens au plus haut niveau.

Défaillances connues en matière d'activité et de sécurité opérationnelle

Bien qu'il soit difficile d'attribuer des individus ou des équipes spécifiques de travailleurs informatiques à un organisme gouvernemental ou à une société subordonnée en particulier, nous avons observé des failles de sécurité opérationnelle révélant les noms d'organisations.

Un exemple de ce type de fuite est un identifiant apparemment anodin utilisé pour tester un service web exécuté localement, accompagné de l'adresse e-mail. [email protected][.] comUn autre NKITW connu utilise cette adresse e-mail. [email protected][.]kp. Le domaine pt.net[.]kp est le nom de domaine d'une page sur le site géorepéré de la Corée du Nord Kwangmyong Intranet appartenant au Centre central d'information et de communication, anciennement connu sous le nom de ministère des Postes et Télécommunications. On ignore si l'adresse électronique contenant pt.net[.]com est une faute de frappe intentionnelle ou non, qu'elle soit pt.net[.]com L'adresse électronique existe-t-elle, ou bien elle appartient-elle à un employé ou à un client ?

Un autre courriel spécifique à la RPDC que nous avons observé était [email protected][.]kp. Le pic.co[.]kp Le domaine est un autre Kwangmyong Adresse intranet appartenant au Centre d'informatique de Pyongyang (PIC), également appelé Centre d'information de Pyongyang. Ce bureau, possiblement subordonné au Bureau des technologies de l'information de Pyongyang ou simplement renommé en ce nom, est placé sous l'autorité du gouvernement américain. sanction Depuis 2016, le PIC (ou PITB) est probablement une organisation subordonnée au Département des sciences et de l'éducation du Comité central du Parti des travailleurs de Corée du Nord, et est connu pour le développement de divers programmes. matériel réseau et des outils logiciels.

De nombreuses références à RB Corp et Site RB Ces informations se retrouvent dans les communications internes entre informaticiens et seront analysées plus loin dans ce rapport. Nous estimons, avec un niveau de confiance modéré, que RB signifie Ryonbong, une référence à Société générale de Ryonbong de Corée, une entité sanctionnée par le Trésor américain pour ses liens avec l'acquisition et le développement d'armements par la RPDC, et connue pour être subordonnée au Département de l'industrie des munitions. Indépendamment de l'attribution de RB Ryonbong a raison. RB Il semble qu'elle dispose d'une plateforme web interne de gestion administrative où les informaticiens peuvent suivre leur travail, gérer le matériel et télécharger les mises à jour logicielles.

Éducation – Université des sciences de Pyongyang (리과대학)

Ces travailleurs, comme d'autres membres de groupes armés nord-coréens, sont sélectionnés dès leur plus jeune âge pour leurs aptitudes en mathématiques et en sciences, dès le collège. qualifié à travers un système d'établissements d'enseignement nord-coréens d'élite jusqu'à l'université. Plusieurs universités nord-coréennes prestigieuses, telles que l'université Kim Il-sung et l'université Kim Chaek, sont souvent fréquentées. mentionné dans des publications précédentes, lors de discussions sur les lieux d'entraînement des acteurs de la menace nord-coréenne.

L'enquête actuelle a mis au jour une autre université, mentionnée seulement dans un précédent rapport. articleUniversité des sciences (리과대학). L'un des membres du NKITW identifiés utilisait le nom de cette université comme nom d'utilisateur pour son compte personnel, ce qui laisse supposer une possible affiliation ou un lien opérationnel.

L'Université des sciences est gérée par l'Académie des sciences d'État de Corée du Nord, la plus haute instance scientifique du pays, et se situe en périphérie de Pyongyang. D'anciens étudiants ayant fait défection la décrivent comme une… école prestigieuse qui offre la résidence à Pyongyang et un emploi garanti dans la capitale. (Remarque : les citoyens nord-coréens sont interdit Il est interdit de voyager ou de se déplacer en Corée du Nord sans permis. Pouvoir vivre à Pyongyang même est considéré comme un changement de statut, car le gouvernement offre de meilleures conditions et des privilèges réservés aux résidents.

Organisations nord-coréennes associées

Notre enquête a également permis de découvrir les noms de deux autres organisations nord-coréennes, lorsque des membres présumés de NKITW ont utilisé les deux noms d'organisations suivants comme noms d'utilisateur pour leurs comptes :

버들경제기술교류소

신봉기술제품개발소

Le terme 버들경제기술교류소 se traduit approximativement par « Centre d'échange de technologies économiques du saule », tandis que 신봉기술제품개발소 se traduit approximativement par « Centre de développement de produits technologiques de Sinbong ». Ces centres d'échange de technologies économiques fonctionnent comme l'équivalent du Google Play Store pour les téléphones mobiles en Corée du Nord, où les utilisateurs doivent se rendre physiquement. centre pour installer de nouvelles applications ou mettre à jour les définitions antivirus. Selon certaines informations, le Centre de développement des produits technologiques développe des machines ou d'autres technologies connexes pour entreprises et les consommateurs.

Postes et rôles clés

Au cours de leurs recherches, les analystes ont découvert plusieurs documents et feuilles de calcul contenant des informations clés concernant la répartition des postes et des tâches. D'après les informations contenues dans ces documents, il est fort probable que l'écosystème NKITW comprenne le personnel suivant :

- Recruteurs

- Facilitateurs

- Travailleurs de l'informatique

- Collaborateurs/Courtiers

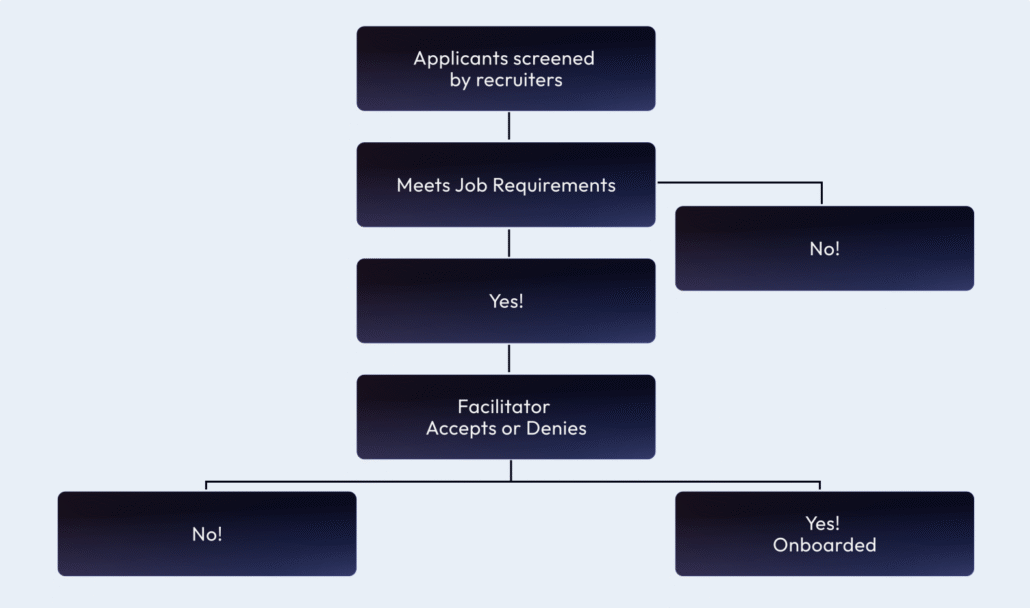

Le recruteur

L'examen du contenu des feuilles de calcul et des documents révèle clairement que le système informatique de la RPDC comprend recruteurs. À l'instar des recruteurs classiques, ces recruteurs sont chargés de présélectionner les candidats potentiels dans le secteur informatique et d'enregistrer les premiers entretiens afin de les transmettre à des intermédiaires qui décideront de leur embauche ou de leur refus, comme le ferait un responsable du recrutement. Les candidats, munis d'un CV, recherchent généralement un emploi dans des domaines spécialisés tels que JavaScript, le développement, la blockchain, etc. Si le recruteur estime que le profil correspond, il le transmet à un intermédiaire. On ignore si ces candidats sont conscients que le poste pour lequel ils ont postulé ou sont recrutés consiste en réalité à travailler pour la RPDC. Les entretiens semblent le confirmer : lorsqu'on leur demande d'adopter un nom « plus américain », les candidats expriment de la confusion plutôt que de l'acceptation, une réaction incompatible avec le fait de savoir qu'ils travailleraient pour la RPDC sous de fausses identités américaines.

Sélection des candidats

Les recruteurs semblent jouer un rôle déterminant dans l'intégration de nouveaux participants aux opérations frauduleuses de NKITW. Des éléments indiquent que les recruteurs professionnels utilisent leurs compétences pour sélectionner et persuader des informaticiens en recherche d'emploi de devenir collaborateurs. Des entretiens enregistrés révèlent un ensemble de questions fréquemment posées aux candidats légitimes.

Lors des entretiens d'embauche initiaux analysés par X-Force et Flare, un recruteur indique d'emblée que l'entreprise pour laquelle le candidat passe un entretien est une « jeune start-up discrète » sans aucune information publique à son sujet. Cette entreprise, nommée « C Digital LLC », est présentée au candidat comme ayant été fondée par plusieurs « fondateurs » et étant encore en phase de démarrage.

Ensuite, le recruteur explique au candidat qu'il apprendra des stratégies efficaces de recherche d'emploi et qu'il sera accompagné par un chef d'équipe, car il passera la majeure partie de son temps à démarcher des entreprises occidentales. Le recruteur l'informe ensuite qu'il disposera d'une identité américaine (ou de « profils ») à utiliser pendant sa recherche d'emploi. On lui demande alors s'il est à l'aise avec les horaires de travail américains. Le recruteur précise qu'il ne peut pas lui offrir la citoyenneté américaine, mais laisse entendre qu'il pourra l'obtenir ultérieurement.

Bien que contraire à l'éthique, l'utilisation de noms à consonance occidentale pour les candidats étrangers est une pratique courante. Elle est parfois employée par les agences de recrutement lorsqu'elles peuvent percevoir une commission plus importante pour certains profils de candidats. Toutefois, cette pratique soulève des interrogations quant aux motivations du recruteur.

Au cours du processus de recrutement, le candidat est interrogé sur ses attentes salariales. Il est informé que s'il obtient un emploi chez un prestataire externe, son salaire sera augmenté par C Digital LLC, mais qu'il risque d'être remplacé s'il ne répond pas aux exigences de ce nouvel emploi. Le candidat est également informé qu'il sera chargé d'encadrer et d'intégrer les développeurs juniors.

Les candidats semblent être pris au piège, à leur insu, d'une escroquerie orchestrée par les recruteurs. Notre étude conjointe ne permet pas de déterminer dans quelle mesure les recruteurs eux-mêmes sont conscients de participer à cette fraude. Ils présentent des signes d'aveuglement motivé par l'appât du gain et sont prêts à contourner les règles déontologiques des processus de recrutement habituels. Les candidats ont souvent remis en question ces pratiques, mais ont accepté de poursuivre le processus de sélection. On ignore si certains d'entre eux ont été embauchés. Ces résultats suggèrent que les recruteurs sont au moins probablement conscients de contribuer à un système potentiellement illicite.

Animateurs et travailleurs informatiques

L'organisation qui compose l'ensemble du NKITW comprend à la fois des animateurs et des techniciens informatiques. L'analyse documentaire révèle que leurs rôles et leurs tâches semblent distincts. Toutefois, l'attribution ou la délimitation analytique peut s'avérer complexe en raison du chevauchement apparent de leurs activités. Ces deux rôles sont probablement les plus importants au sein du système NKITW, jouant un rôle crucial et assumant de multiples responsabilités. D'après les informations recueillies dans les fichiers et documents internes, notre étude suggère que les animateurs et les techniciens informatiques ont les responsabilités les plus importantes et sont tenus de documenter leurs tâches en détail. Leurs missions quotidiennes sont les suivantes :

- Création de personnages

- Obtenir un emploi à temps plein

- Intégrer les nouvelles recrues

- Entrez en contact avec des collaborateurs

D’après la documentation disponible, nous estimons que les techniciens et les facilitateurs informatiques sont recherchés pour leur expérience dans les domaines suivants :

- .NET

- développement de blockchain

- WordPress

- Développement CMS

- développement full stack, etc.

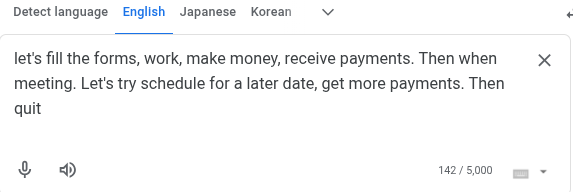

Une structure duale : travail indépendant et temps plein

Les analystes ont constaté que, ces dernières années, les travailleurs indépendants et leurs intermédiaires ont probablement augmenté considérablement leur volume de travail en freelance, tout en recherchant de plus en plus d'emplois à temps plein. Si les missions freelance peuvent être effectuées simultanément et sur de courtes périodes, les plateformes web facilitant le travail contractuel exigent souvent une pièce d'identité et des informations bancaires pour vérifier les comptes. Sur le plan opérationnel, cette exigence pose souvent problème aux travailleurs indépendants qui créent et gèrent de multiples comptes sous de fausses identités, lesquels risquent d'être suspendus ou bannis. L'emploi à temps plein est plus stable et plus lucratif, mais nécessite souvent le recrutement de collaborateurs occidentaux pour faciliter le processus de sélection des candidats.

Présentations pédagogiques

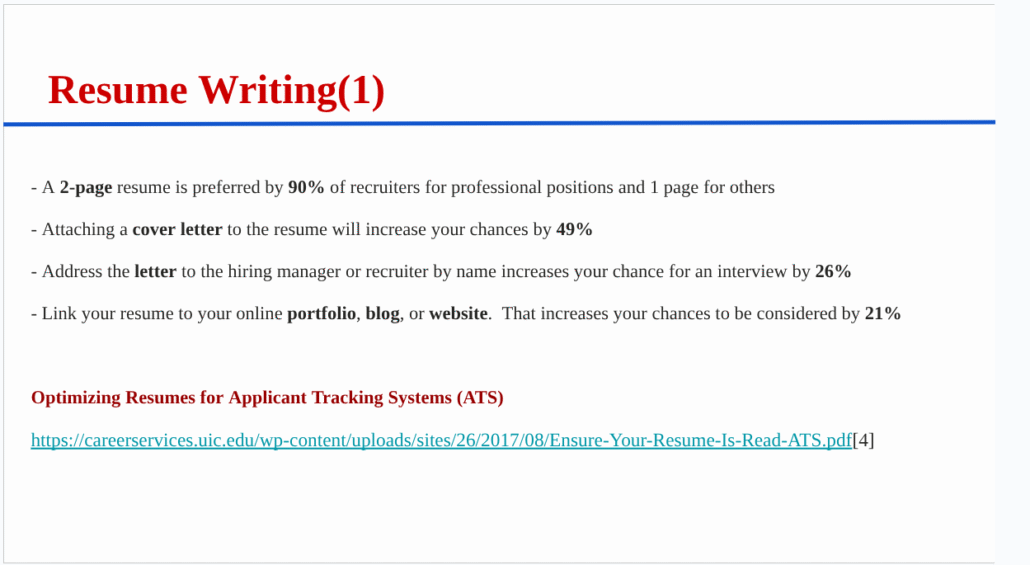

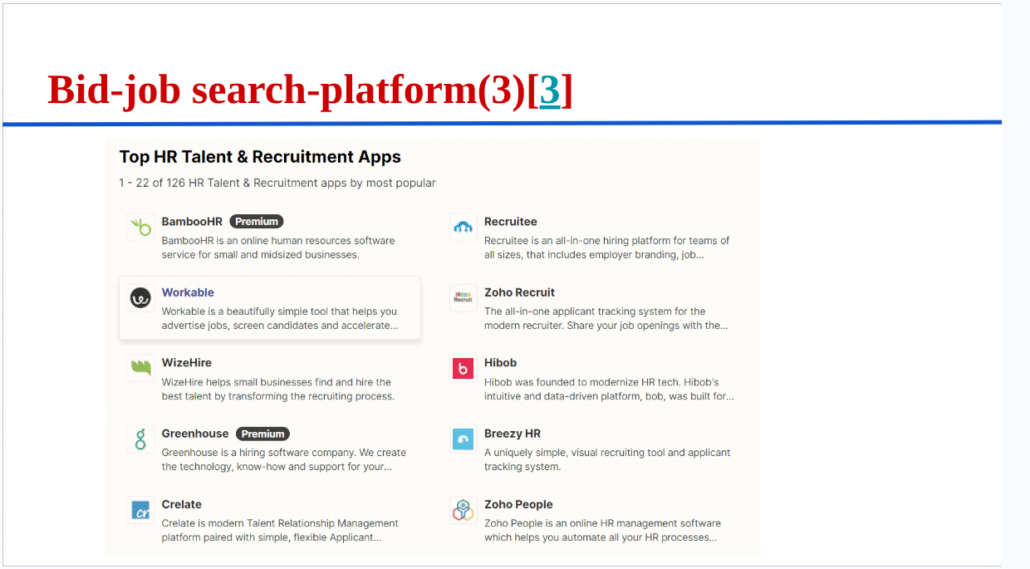

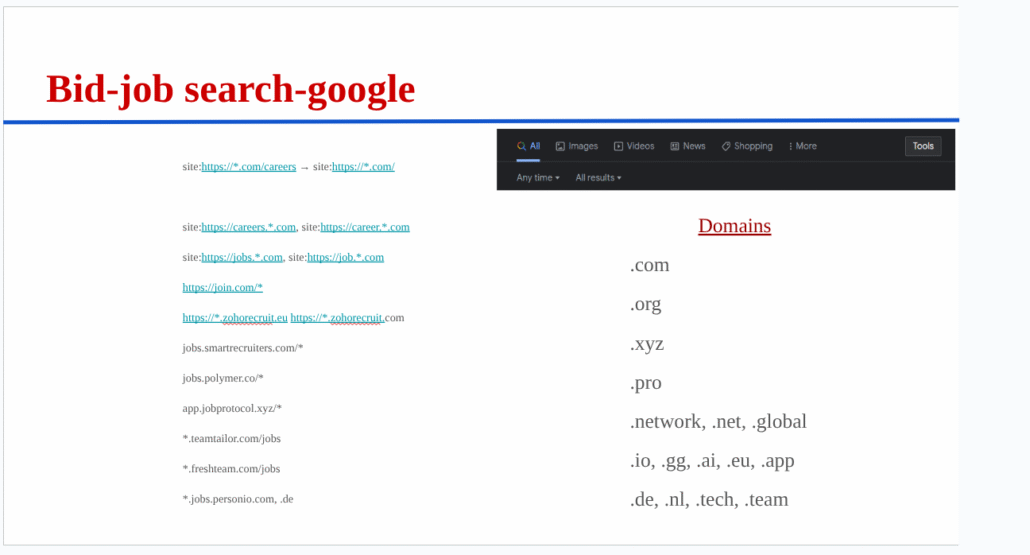

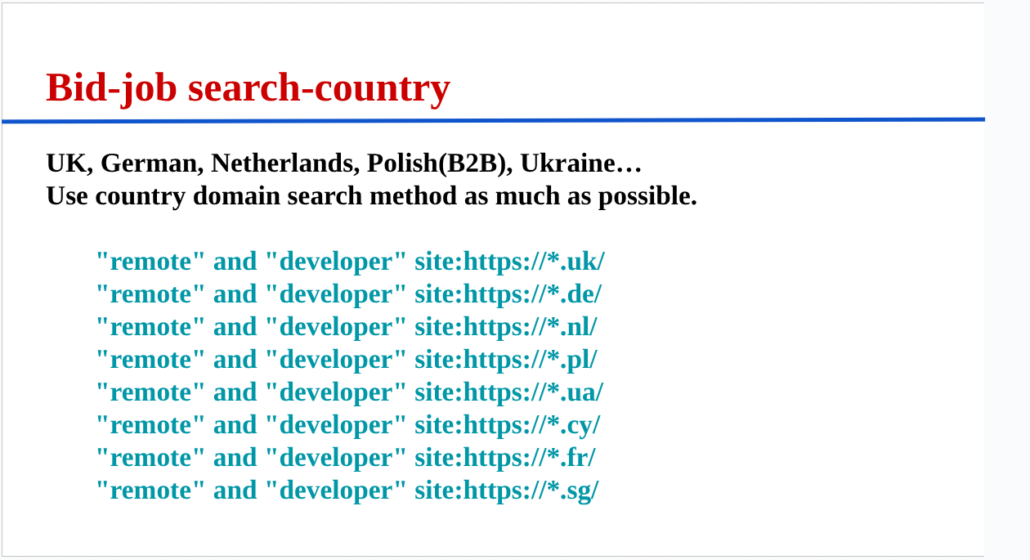

Des recherches ont mis au jour une présentation PowerPoint partagée en interne avec une équipe d'informaticiens nord-coréens. Cette présentation contenait diverses informations et conseils pour trouver des missions freelance et du travail à distance à temps plein, mais l'identité de son auteur reste inconnue. Elle incluait des conseils sur les plateformes freelance à privilégier, des requêtes Google pertinentes pour trouver du travail dans un pays spécifique, ainsi que des conseils pour rédiger un CV efficace, manifestement inspirés de sources externes. Personnel CardinalVous trouverez ci-dessous quelques exemples de diapositives contenues dans le diaporama :

Suivi du temps

Les tableurs et documents découverts contiennent ce qui semble être des feuilles de temps, ou « temps de travail ». Ces documents ont permis aux chercheurs de mieux comprendre comment ces travailleurs sont regroupés et suivent leur temps de travail. D'après les données contenues dans les rapports, il est probable que ces feuilles de temps soient utilisées par les facilitateurs et/ou leurs assistants pour suivre le temps consacré à la préparation des appels d'offres et à la messagerie pour des missions en freelance.

L'analyse des documents suggère que chaque jour du mois, les membres enregistrent leurs heures de travail à la seconde près, par exemple « 9:34:04 ». L'analyse des feuilles de temps disponibles indique que le temps de travail est moyenné et que les groupes/individus sont classés par un rang numérique. Par exemple, dans le groupe trois, le troisième employé pourrait avoir travaillé en moyenne 14 heures, ce qui le placerait en première position, tandis que le deuxième employé du même groupe pourrait avoir travaillé en moyenne environ 11 heures, ce qui le placerait en 21e position. Ce système de classement pourrait faire partie intégrante de la vie en Corée du Nord, où ceux qui se trouvent au bas de l'échelle hiérarchique sont susceptibles de subir des représailles. 'autocritique' séances entre pairs.

Les feuilles de temps indiquent les heures travaillées pour les « Propositions » et les « Messages ». Le nombre de « Propositions » correspond probablement au nombre de propositions soumises quotidiennement par un travailleur sur des plateformes de freelancing comme Upwork. Les « Messages » font probablement référence au nombre de messages ou de contacts établis par un travailleur sur Upwork, LinkedIn, Freelancer, voire Nextdoor. Un travailleur peut soumettre jusqu'à 300 propositions par jour, pour n'obtenir de confirmation que pour une dizaine de missions. Cette pratique de surfacturation est probablement due au fait que les travailleurs facturent leurs services en dessous du prix du marché, ce qui entraîne un faible taux d'acceptation de leurs propositions.

L'analyse des documents indique l'existence de plusieurs groupes composés vraisemblablement de facilitateurs et/ou de leurs assistants, comprenant au moins deux et au plus trois membres. Chaque personne du groupe se voit attribuer un pseudonyme, mais la manière dont ces noms sont choisis reste floue. Pour les pseudonymes dérivés de noms plus conventionnels tels que « Christian » ou « Adam », les chercheurs estiment qu'il s'agit simplement d'abréviations utilisées pour chaque profil créé. Des hypothèses moins probables incluent des noms faisant référence aux capacités de personnages de jeux vidéo, tels que les pseudonymes « Phoenix », « Calm » et « Flash ». Ces noms pourraient avoir été choisis en référence au personnage « Phoenix » du jeu Valorant et à sa capacité à utiliser un éclair lors des balles courbes, combinée à une technique de visée précise. Une autre possibilité est que les membres du groupe choisissent des personnages de films, comme des personnages Disney tels que « Coco », « Aurore » et « Bruce », ou que les pseudonymes soient simplement générés aléatoirement.

Création du personnage

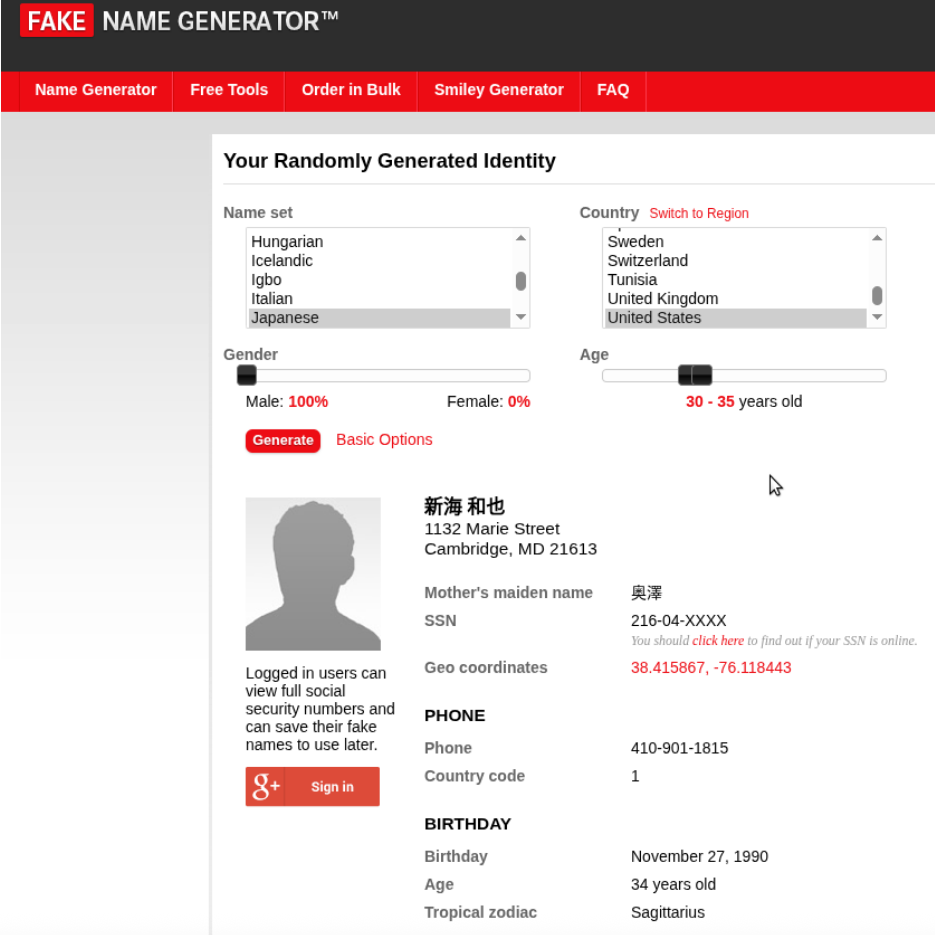

En Corée du Nord, des informaticiens et des intermédiaires utilisent une ou plusieurs fausses identités pour solliciter frauduleusement des opportunités d'emploi. Selon le poste visé et ses exigences, ces identités peuvent aller de simples comptes anonymes à des comptes vérifiés liés à des personnes qui, de gré ou de force, leur donnent accès.

Générateur de faux noms utilisé pour créer une fausse identité japonaise pour une personne vivant aux États-Unis

Le travail s'effectue sur des ordinateurs ou des machines virtuelles (VM) dont les adresses IP sont situées dans les régions où le travailleur souhaite apparaître comme étant d'où il se trouve. Ces machines sont souvent des machines virtuelles hébergées chez un fournisseur de cloud, mais peuvent également être des machines physiques appartenant à des collaborateurs occidentaux, auxquelles le travailleur a accès à distance. Ces machines peuvent être utilisées par une ou plusieurs personnes, gérant souvent simultanément plusieurs fausses identités. Une adresse e-mail jetable est généralement créée au préalable avec Protonmail ou un autre fournisseur similaire aux exigences de vérification peu strictes, afin de disposer d'une seconde adresse de vérification pour le compte Gmail.

Les facilitateurs et les informaticiens téléchargent souvent la photo d'une personne correspondant à l'origine ethnique ciblée et utilisent un outil en ligne. Éditeur de photos IA modifier l'image pour qu'elle ne puisse pas être retrouvée par recherche d'image inversée. Parfois, ils utilisent une vraie photo d'eux-mêmes et suppriment l'arrière-plan avec un logiciel en ligne. dissolvant d'arrière-plan.

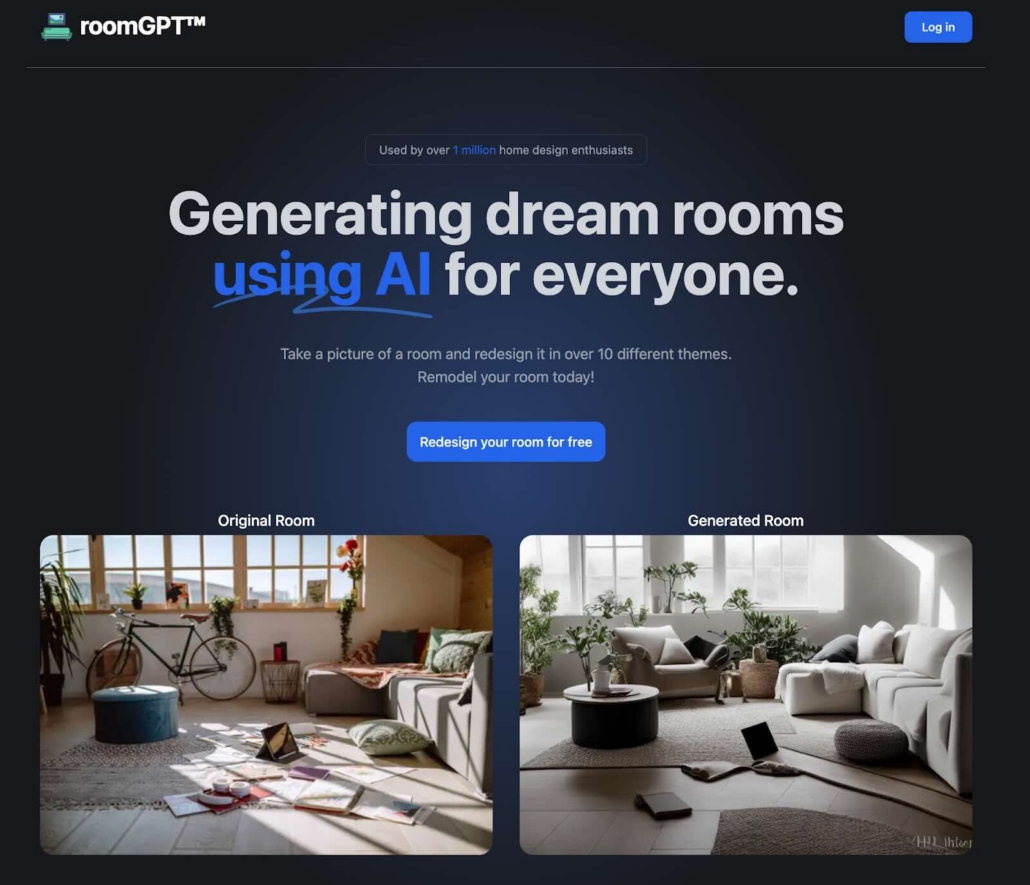

Les chercheurs ont également observé des images téléchargées de pièces utilisées comme images de fond, ainsi que l'utilisation ultérieure d'outils d'IA pour modifier ces images, probablement afin d'éviter leur indexation par Internet.

Un employé a téléchargé SalleGPT J'ai téléchargé le programme depuis GitHub, suivi les instructions pour l'exécuter en local, puis j'ai cherché des images de pièces sur Google.

La configuration initiale est suivie de la création de comptes sur de nombreux services web tels que GitHub et LinkedIn. Des études ont montré que les profils créés sur LinkedIn, Upwork et GitHub couvrent plusieurs régions, notamment :

La configuration initiale est suivie de la création de comptes sur de nombreux services web tels que GitHub et LinkedIn. Des études ont montré que les profils créés sur LinkedIn, Upwork et GitHub couvrent plusieurs régions, notamment :

- l'Iran

- Inde

- États-Unis

- Croatie

- République tchèque

- Colombie

- Irlande

- Syrie

- Arabie Saoudite

- Japon

Certains profils GitHub sont laissés vides, tandis que d'autres sont plus élaborés, avec une biographie détaillée et des graphiques présentant une liste de technologies utilisées. Les chercheurs de Flare ont découvert des recherches Google sur des sujets tels que « comment créer une fausse activité de commit sur GitHub » ou « comment obtenir de faux badges GitHub ».

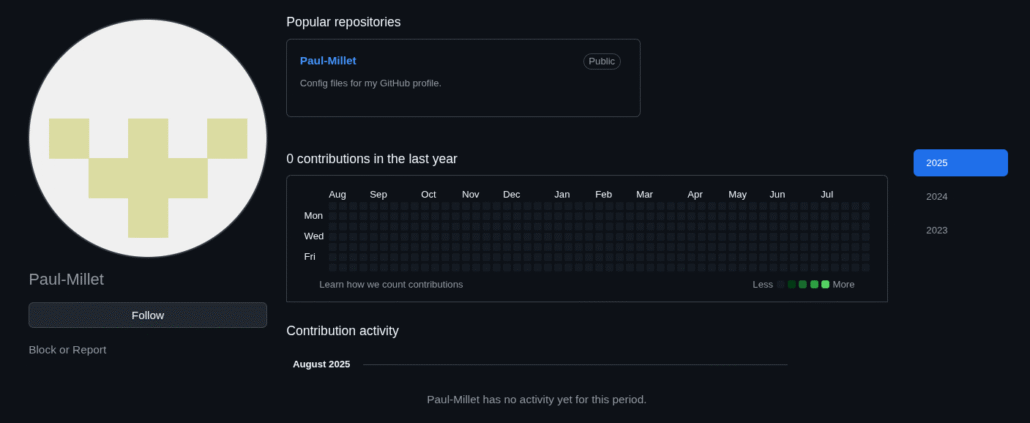

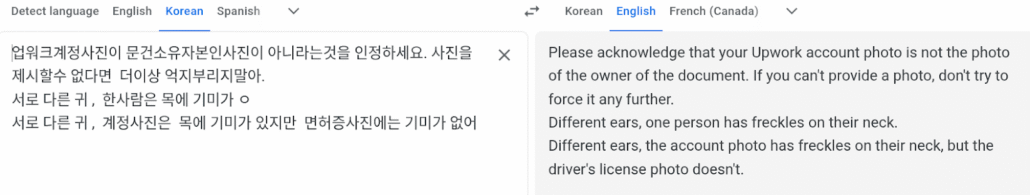

Une caractéristique marquante des profils GitHub est l'existence de dépôts complètement vides, ou ne contenant que du code standard, avec des noms génériques comme « nextjs-app » ou « flutter-app ». Il existe souvent plusieurs dépôts dupliqués pour donner au profil une apparence plus substantielle.

Les profils GitHub servent au moins à deux fins différentes. Certains sont élaborés et conçus pour mettre en valeur les compétences d'un développeur afin d'attirer des clients ou des employeurs potentiels. D'autres sont créés uniquement pour effectuer les tâches quotidiennes pour les employeurs, comme la contribution aux branches du code et la soumission de demandes de fusion sur des bases de code internes à l'entreprise. Ces derniers profils sont généralement vides et ne sont probablement pas destinés à attirer des clients.

Un profil GitHub minimaliste créé pour un emploi à temps plein sous la fausse identité de Paul Millet, originaire de France. Ce profil est vide, car le but de ce compte n'est pas de démarcher des clients potentiels, mais de travailler à temps plein pour un employeur.

Pigiste

Si des travailleurs recherchent des missions freelance, ils créent des comptes sur toutes les plateformes de freelancing possibles, en effectuant souvent des recherches Google spécifiques au pays ciblé. Ils s'inscrivent sur plusieurs plateformes telles que Upwork, Toptal, Guru, Djinni, SimplyHired, Fiverr, Glassdoor, SmartRecruiters, RemoteBase, Jooble, dev.to et bien d'autres. Discord est une autre plateforme utilisée par les travailleurs informatiques nord-coréens (NKITW) pour trouver du travail. De nombreux serveurs Discord publics, indépendants des activités des travailleurs informatiques nord-coréens, permettent de mettre en relation les candidats freelance et les personnes recherchant un emploi à distance avec les offres d'emploi.

D'après la documentation disponible, les travailleurs indépendants soumettent des offres pour des projets via leurs profils, et ce, entre 80 et 1 000 projets (par exemple, « projet Blockchain ») par mois. Généralement, seules une dizaine d'offres sont retenues, avec une rémunération moyenne de 200 à 1 000 $. Les facilitateurs et les informaticiens peuvent également faire appel à du personnel supplémentaire s'ils ne parviennent pas à réaliser la tâche pour laquelle ils ont été engagés. Par exemple, dans la liste des tâches documentée, un travailleur indique : « … »Le développeur travaille sur le projet [nom de l'entreprise]. Ce commentaire a été relevé après qu'une offre d'emploi ait été acceptée, mais que le travailleur n'ait pas pu réaliser la tâche.

Serveurs Discord pour les demandeurs d'emploi indépendants annoncés sur top.ggCertains travailleurs indépendants nord-coréens recherchent ces serveurs et les rejoignent en masse.

Un personnage connu de NKITW rejoint le serveur Discord d'un demandeur d'emploi et envoie un message de bienvenue.

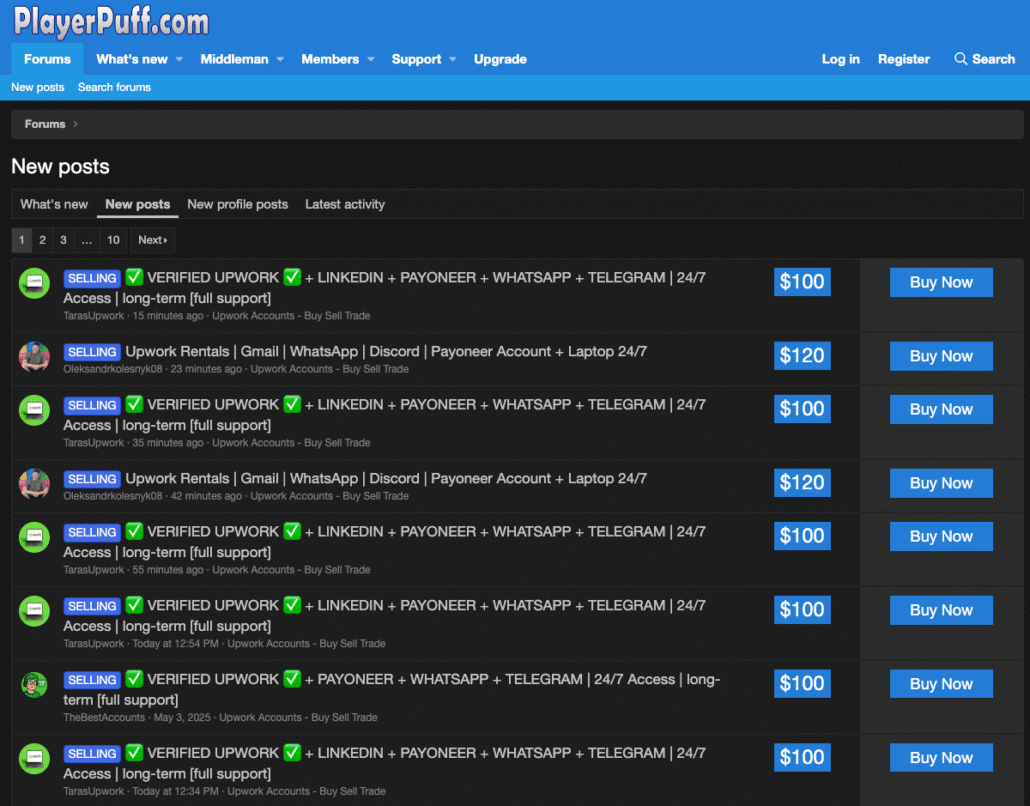

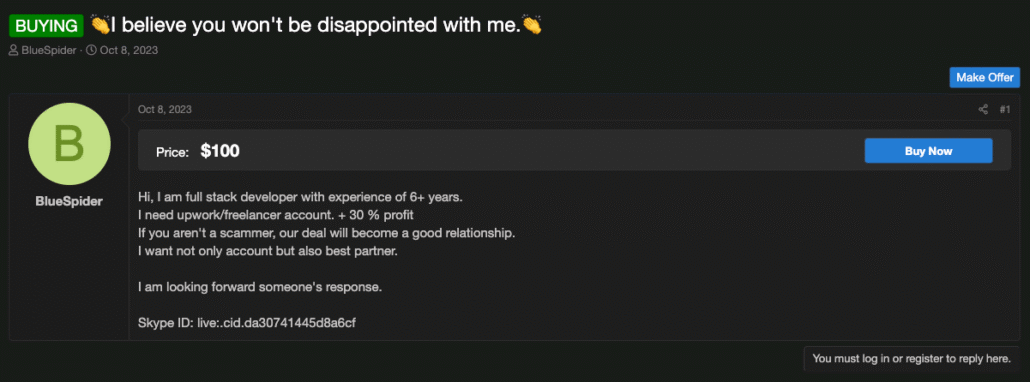

Messages sur le playerpuff.com Un forum vendant des comptes sur des plateformes de freelance, et une annonce d'un membre connu de NKITW cherchant à acheter des comptes avec un accord de partage des bénéfices

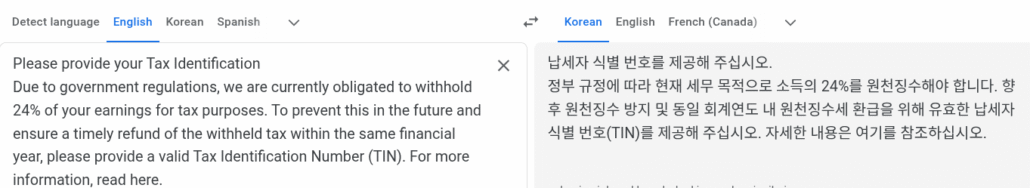

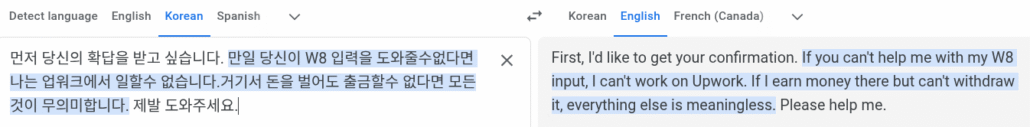

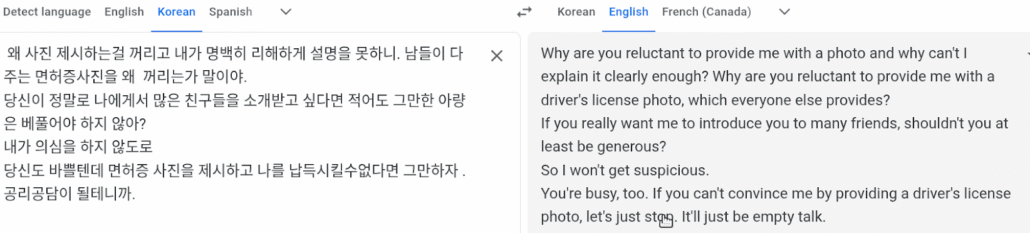

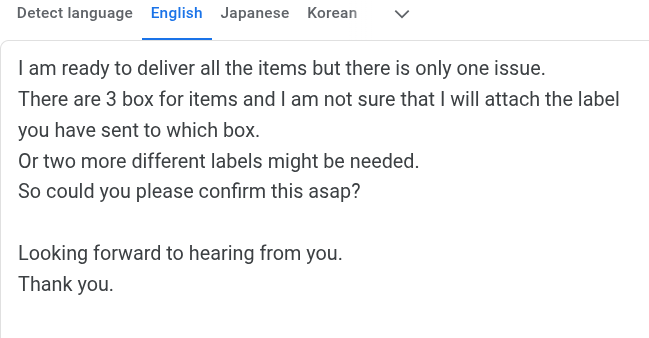

La vérification des comptes sur les plateformes de travail indépendant et la réception des paiements constituent un obstacle pour les travailleurs nord-coréens, qui ont généralement besoin d'un collaborateur. Ces derniers achètent un compte sur des forums illégaux ou auprès de courtiers qui en vendent. Certaines captures d'écran de Google Traduction ci-dessous contiennent l'orthographe nord-coréenne de certains mots, qui n'apparaît pas dans la traduction anglaise.

Informaticien proposant des missions freelance

Preuve d'un litige avec un courtier de compte Upwork concernant la vérification d'identité

Un profil GitHub plus étoffé, avec ce qui semble être une photo de profil retouchée par IA, et plusieurs dépôts copiés (et non dupliqués) à partir de dépôts existants.

Emploi à temps plein

Les animateurs et les informaticiens créent des profils et des CV sur LinkedIn pour postuler à des emplois ; toutefois, ils postulent également directement aux postes à temps plein sur les sites web des entreprises. Les animateurs peuvent postuler à 30 à plus de 120 offres d’emploi par jour, mais peuvent aussi faire appel à des assistants pour postuler à leur place, comme indiqué dans un document interne de suivi des tâches.

« Les assistants postulaient à 400 emplois sur LinkedIn, Indeed et Dice. »

Les profils LinkedIn servent également à entrer en contact avec des personnes, principalement pour trouver des collaborateurs ou des intermédiaires. Ces mises en relation ont généralement pour but d'obtenir des informations sur des personnes, souvent de leur plein gré et moyennant rémunération. La liste des tâches du facilitateur peut comprendre :

« Discuter avec une personne de la région de New York afin d'utiliser son identité pour de futures recherches d'emploi. »

Le processus de candidature

Les informaticiens et leurs complices recherchent des emplois dans des régions correspondant au profil de la fausse identité ou du collaborateur. Par exemple, si l'informaticien utilise un nom français, il cherchera des emplois en France et rédigera un CV adapté à un développeur de logiciels français. Il télécharge souvent des modèles de CV qu'il modifie pour correspondre au faux profil qu'il se crée. L'analyse a révélé que ces personnes effectuent des recherches Google sur les universités et les entreprises technologiques les plus réputées de la région ciblée, ce qui les aide à créer un CV spécifique au lieu de travail souhaité.

Si, au cours du processus de candidature et d'entretien, un animateur ou un informaticien est rappelé suite à une candidature et sélectionné pour mener un entretien, il utilisera un compte Google Voice. Ce compte Google Voice correspondra à la nationalité et à l'origine ethnique du profil créé lors de la candidature.

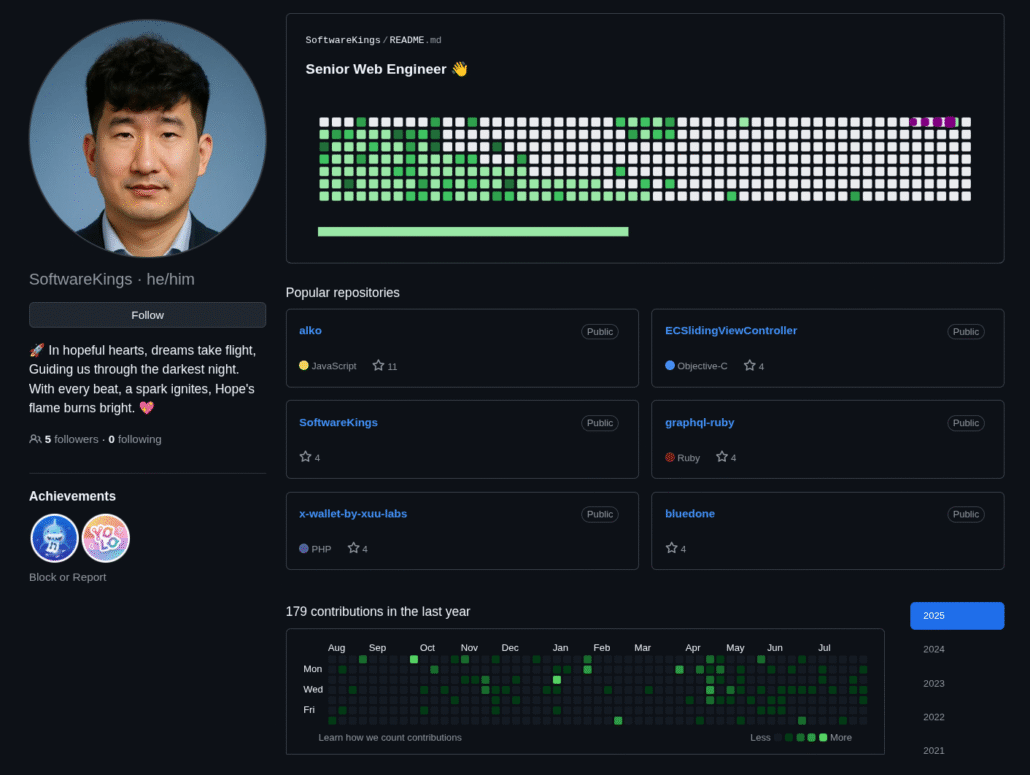

Si un collaborateur occidental (ou une personne usurpée) est impliqué, le CV semble utiliser le nom et les coordonnées de la personne réelle, mais contient de faux antécédents professionnels, de fausses références et de faux diplômes. Les fraudeurs vont souvent jusqu'à se renseigner sur la façon dont certaines entreprises créent les adresses électroniques de leurs employés afin de rédiger de fausses lettres de recommandation convaincantes, provenant de faux anciens employeurs.

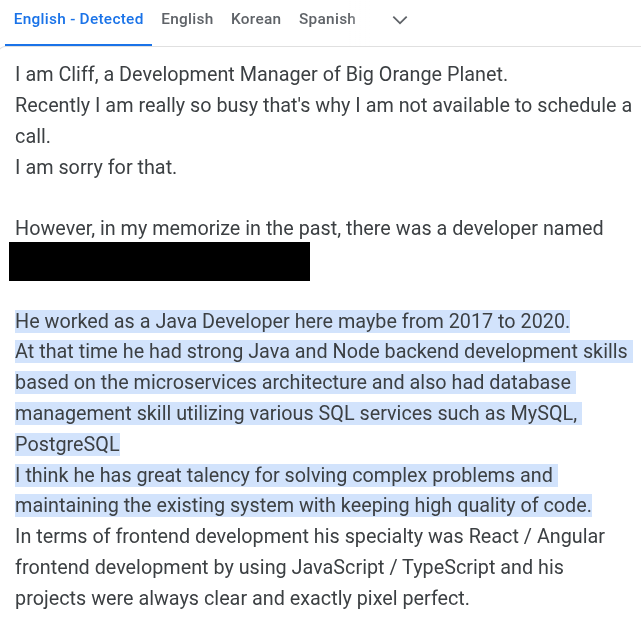

Une recherche Google pour une adresse e-mail typique de la société Big Orange Planet, mentionnée comme ancien employeur dans le CV ci-dessus, donne les résultats suivants :

Une fausse lettre de recommandation de Big Orange Planet

Intégration des nouveaux employés du secteur informatique

Un autre rôle du facilitateur, probablement lui aussi informaticien, est l'intégration des nouvelles recrues. D'après les documents analysés, une fois que les recruteurs ont présélectionné les candidats (informaticiens) et s'ils répondent aux exigences du poste, leur candidature est transmise pour acceptation ou refus. Comme indiqué dans les documents analysés, certains candidats sont refusés uniquement parce que leur niveau d'anglais est insuffisant.

« Mon recruteur [nom] a mené 2 entretiens RH (15 min), et j'ai visionné les vidéos et décidé de poursuivre avec un candidat qui parle couramment anglais. »

Processus d'embauche des travailleurs informatiques

Une fois la recrue acceptée, elle intègre une équipe au sein de laquelle un facilitateur ou un informaticien est chargé de son intégration. L'intégration comprend :

- L’attribution des nouveaux employés à des profils et à des comptes Google Voice, idéalement de nationalité/origine ethnique similaire, leur permet de prendre en charge leur profil.

- Le technicien informatique met à jour les profils et les CV associés pour qu'ils correspondent à ses propres compétences ; « [Nom] a été embauché dans mon équipe et il doit se mettre à jour en fonction de ses compétences principales. »

- Le travailleur informatique remplit les exigences du poste

- Aider le candidat en informatique à préparer ses prochains entretiens d'embauche : « Mettre à jour le CV de [prénom et nom] pour les prochains entretiens du nouveau candidat. »

Le flux de travail de collaboration nord-coréen

Trouver des collaborateurs

Lorsqu'un informaticien ou un facilitateur recherche un emploi à temps plein, la vérification d'identité et le traitement de la paie peuvent s'avérer complexes et nécessiter un travail supplémentaire pour aboutir. Un collaborateur ou un intermédiaire intervient alors pour faciliter le processus d'embauche.

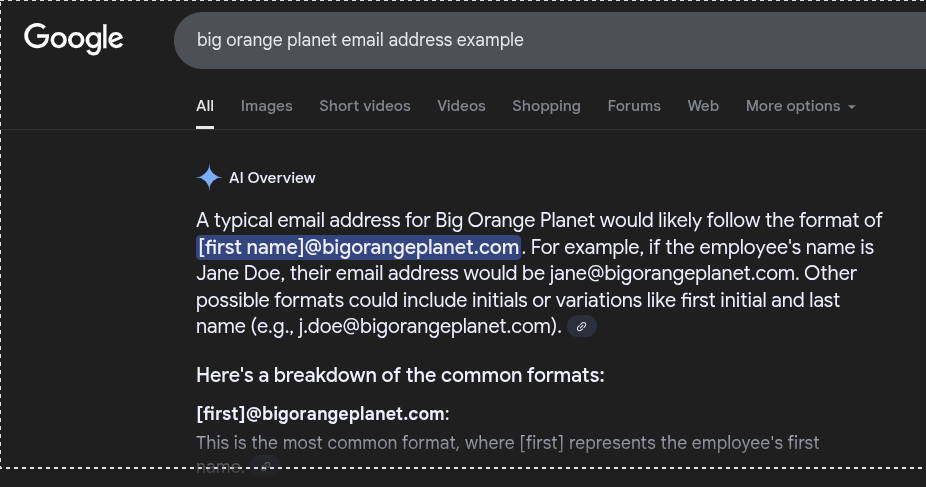

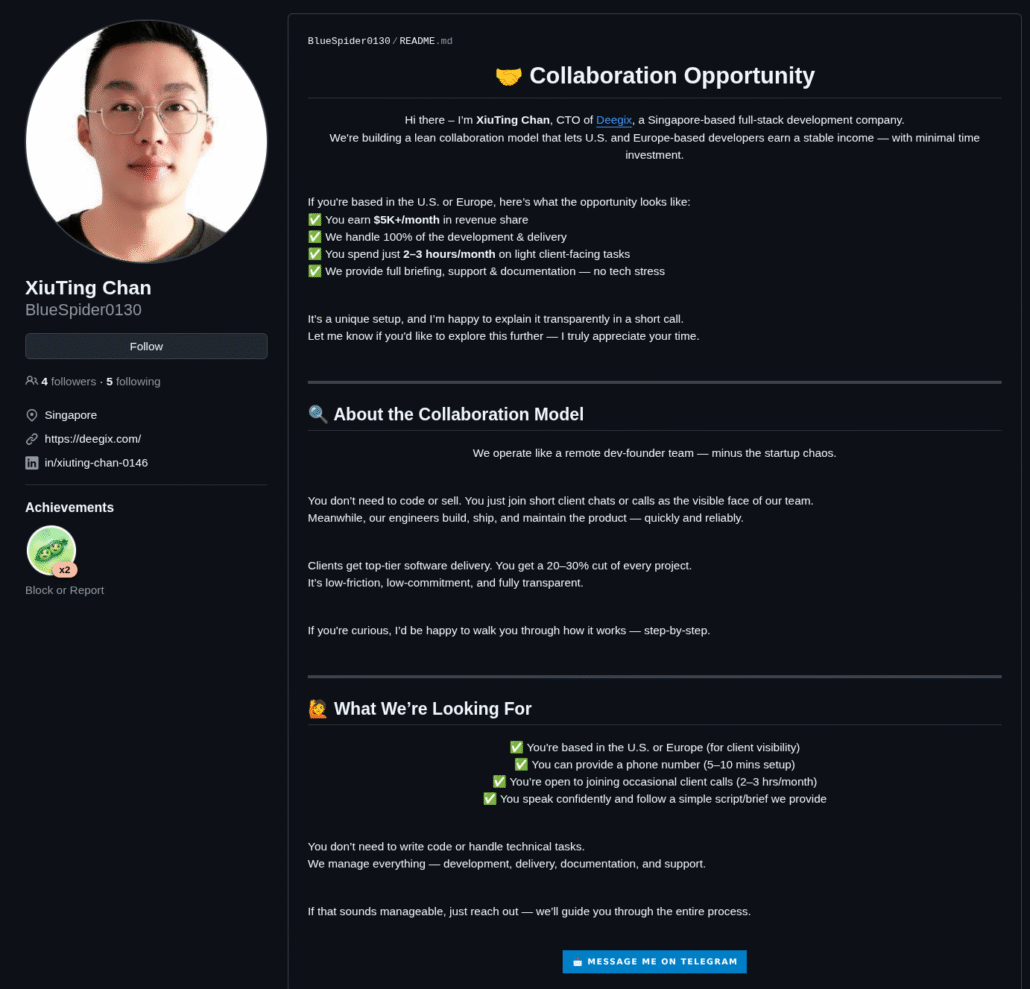

Il arrive que le travailleur ou l'intermédiaire entretienne une relation d'affaires avec une personne qui accepte de divulguer son identité de manière plus exhaustive. Dans certains cas observés, il est difficile de déterminer si les identités vérifiées de personnes occidentales ont été volées, cédées volontairement ou vendues. Les travailleurs utilisent LinkedIn pour nouer des contacts et rechercher des collaborateurs potentiels. Parmi ces contacts recherchés figurent souvent des travailleurs indépendants, peut-être pour maintenir les apparences, pouvoir travailler pour des entreprises étrangères et éviter un contrôle gouvernemental direct. Dans d'autres cas, les facilitateurs utilisent leur profil GitHub pour annoncer qu'ils recherchent un collaborateur occidental. Ils prétendent souvent venir d'un pays d'Asie comme Singapour ou Hong Kong et souhaiter trouver du travail aux États-Unis ou en Europe avec l'aide d'un collaborateur.

Informaticien recherchant des collaborateurs

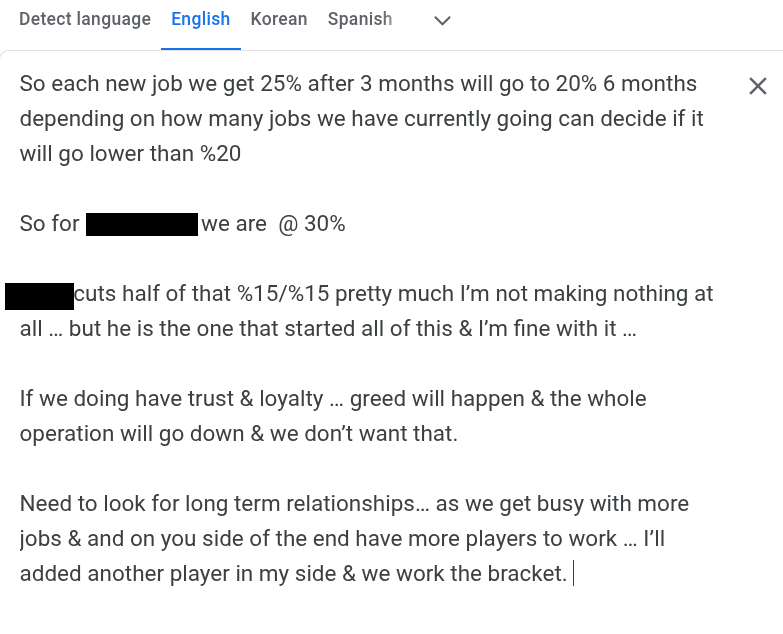

Des preuves d'un accord de partage des bénéfices avec un collaborateur américain, probablement rédigé par un autre collaborateur américain, ont été découvertes. On sait que le travailleur nord-coréen était employé à temps plein par au moins deux entreprises basées aux États-Unis.

Un exemple des obstacles administratifs liés au travail à temps plein

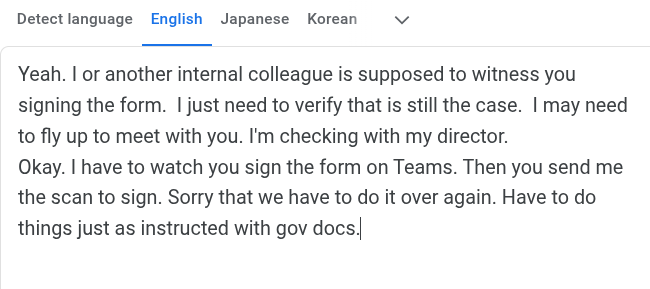

Un collaborateur qui hésite à signer frauduleusement des documents juridiques

Des travailleurs demanderont un accès à distance à un ordinateur américain afin de postuler à des emplois plus intéressants aux États-Unis et proposeront de partager le salaire de tout emploi obtenu. Dans certains cas, une prise de contact fructueuse débouche sur la mise en relation avec d'autres collaborateurs par le biais de la famille ou des amis.

Une fois les collaborateurs identifiés et ayant consenti à vendre ou à donner leur identité et/ou leurs informations personnelles, ils assistent les informaticiens en se soumettant à des tests de dépistage de drogues, en obtenant un passeport et un permis de conduire, en réussissant les vérifications d'antécédents et en remplissant le formulaire I-9 ou tout autre formulaire d'emploi nécessaire. Le collaborateur doit également être disponible à une adresse aux États-Unis, idéalement à son domicile, pour réceptionner les livraisons de matériel informatique et fournir ses informations bancaires et fiscales.

S'appuyer sur l'IA et Google pour combler le fossé

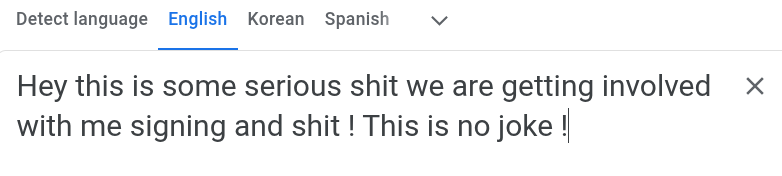

L'un des outils les plus omniprésents et essentiels pour les informaticiens nord-coréens semble être Google translateLes recherches indiquent qu'ils s'en servent à presque chaque étape de leur activité en ligne : traduction de descriptions de poste, rédaction de candidatures et de propositions, recherche d'informations techniques, et même interprétation des réponses d'outils comme ChatGPT. Ils l'utilisent également pour communiquer avec les vendeurs de comptes, les courtiers et leurs collaborateurs occidentaux, en copiant-collant des conversations entières via le service pour pallier la barrière de la langue. À bien des égards, Google Traduction constitue l'outil essentiel à leurs opérations numériques : celui qui leur permet de naviguer, de participer et de se fondre dans le marché mondial en ligne.

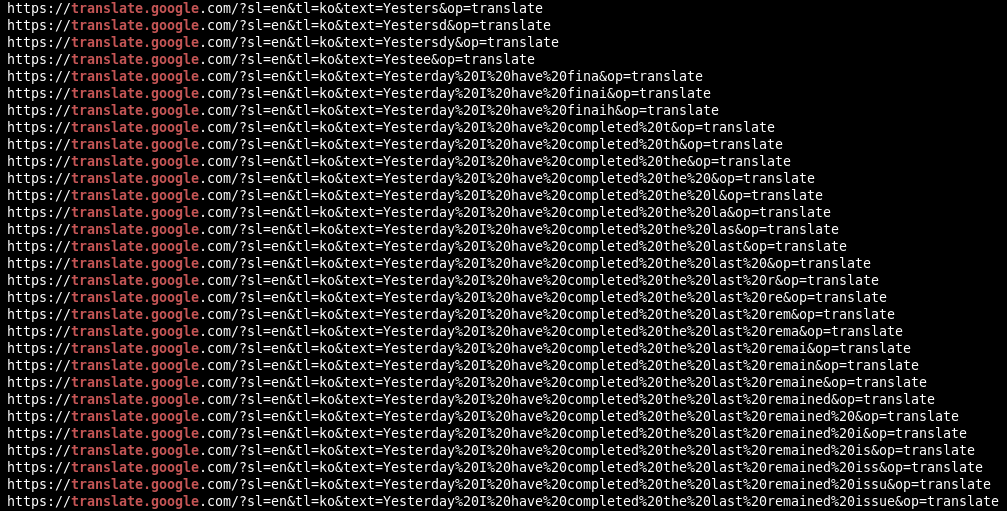

Les employés de NKITW maîtrisent généralement l'anglais, et la plupart de leurs communications internes se font en anglais plutôt qu'en coréen. Fait intéressant, une grande partie de leur utilisation de Google Traduction se fait de l'anglais vers le coréen. Cela suggère que les employés rédigent souvent leurs messages en anglais, puis les retraduisent en coréen pour en vérifier l'exactitude et s'assurer que le sens initial est respecté. Comme Google Traduction met à jour la barre d'adresse à chaque caractère saisi, les historiques de navigation affichant de longues séquences d'URL Google Traduction indiquent généralement que l'employé rédigeait le message directement. En revanche, lorsqu'une seule URL apparaît pour une traduction donnée, cela signifie généralement que le texte intégral a été collé en une seule fois ; souvent, cela indique que le message provenait d'une source externe et était traduit par l'employé.

Exemple de la séquence d'URL visitées par un informaticien nord-coréen qui saisit sa mise à jour scrum quotidienne lettre par lettre dans Google Traduction en anglais, puis la traduit en coréen pour vérifier sa cohérence.

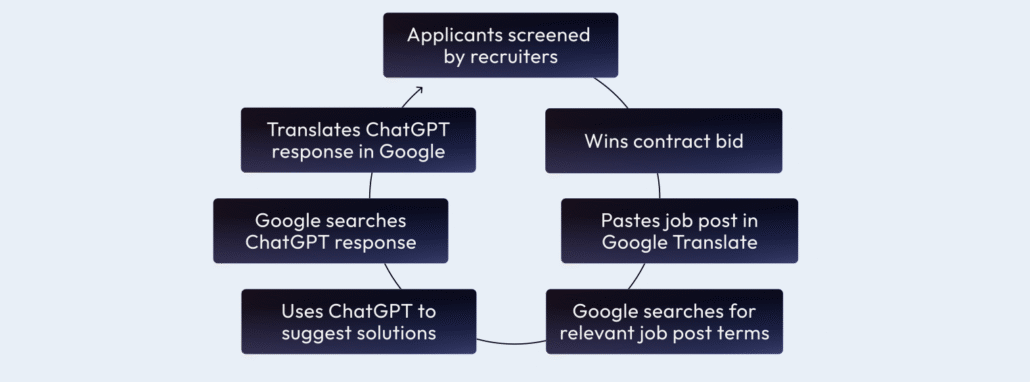

Maintien d'un emploi et communication

Le travailleur publie la description de la demande de travail dans Google Traduction, puis effectue des recherches Google sur certains termes de la description. ChatGPT est largement utilisé pour suggérer des solutions, suivies de la traduction de la réponse, puis de nouvelles recherches Google. Ce cycle – candidature à des missions freelance, obtention d'un contrat, recherches Google, traductions et utilisation de ChatGPT – se poursuit indéfiniment, souvent jusqu'à la suspension du compte pour activité suspecte. Le travailleur crée alors une nouvelle identité sur un nouveau profil, et le processus recommence.

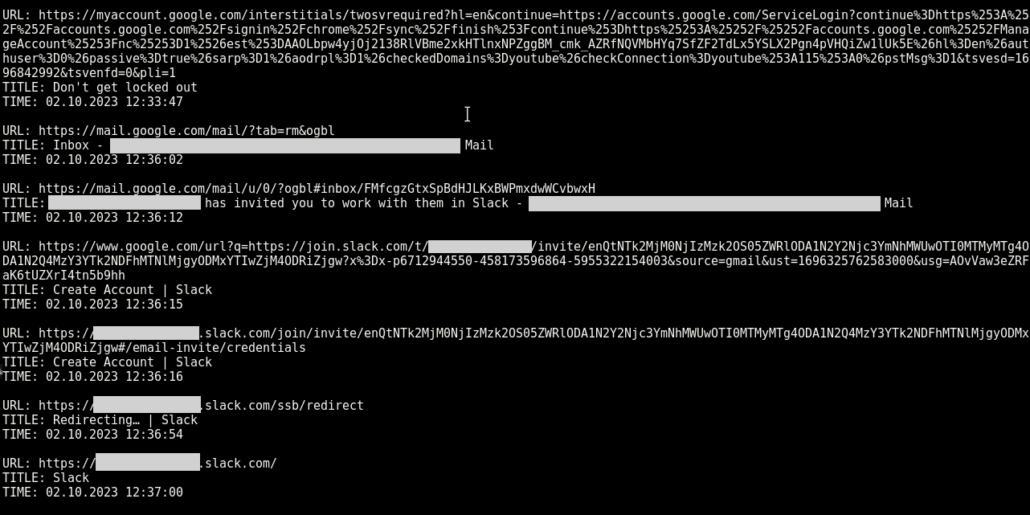

On repère généralement les personnes qui ont décroché un emploi à temps plein grâce à leur utilisation de Google Traduction. Nous avons observé plusieurs cas où ces personnes ont collé une lettre d'acceptation dans Google Traduction, suivie d'une série de messages d'intégration concernant diverses plateformes de l'employeur, telles que la messagerie professionnelle, Slack, Zoom, Teams, Jira et BambooHR.

Les agences web qui travaillent en freelance pour plusieurs clients sont un choix populaire pour les jeunes diplômés en informatique. Ces derniers sont généralement formés aux plateformes et comptes de l'agence, puis à ceux des clients. Ils reçoivent parfois une adresse e-mail professionnelle dans l'espace de travail du client et ont accès à ses plateformes internes telles que Slack, Shopify et le CRM de l'entreprise. Dans ces scénarios, les jeunes diplômés en informatique ont un accès permanent à l'agence pour laquelle ils travaillent, ainsi qu'aux clients de celle-ci.

Preuves qu'un individu non identifié se faisait passer pour un citoyen français, travaillait pour une agence web et avait accès à la messagerie et à l'espace de travail Slack de l'agence.

Le nouvel employé est intégré à l'un des clients de l'agence et reçoit un compte de messagerie dans l'espace de travail du client, ainsi qu'un accès à Jira et SharePoint.

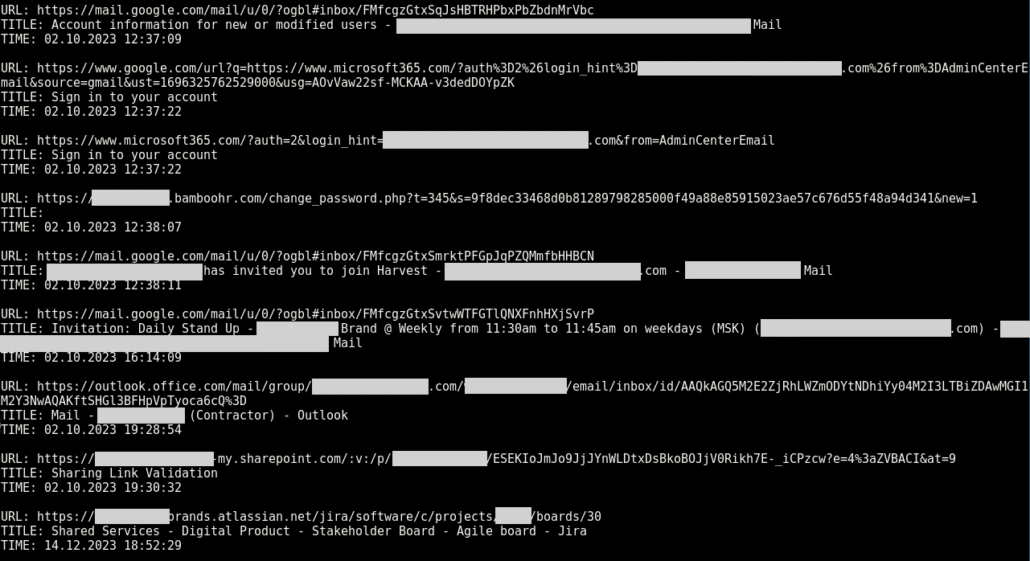

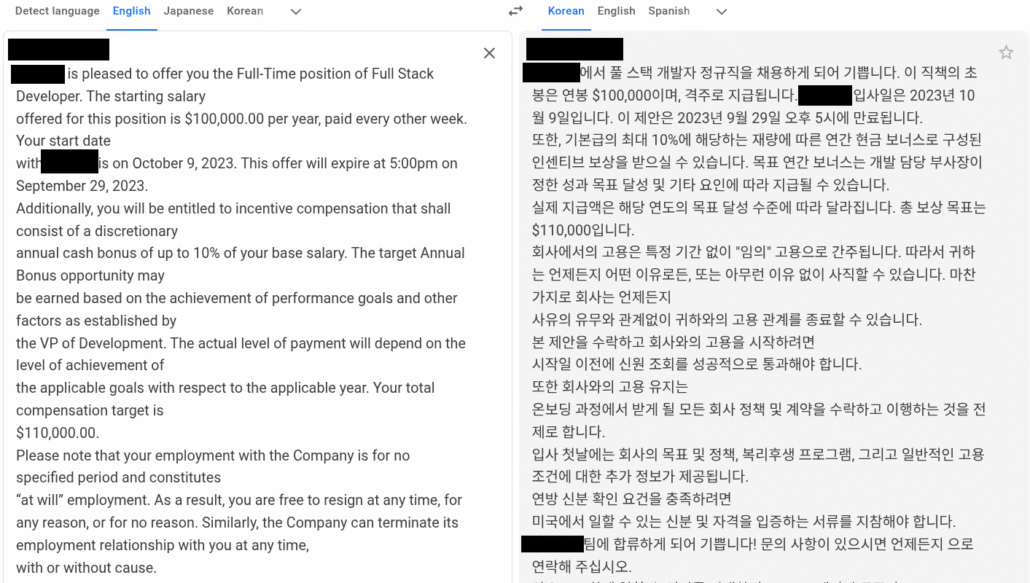

Ce travailleur a décroché un emploi à temps plein et a utilisé Google Traduction pour lire la lettre d'offre.

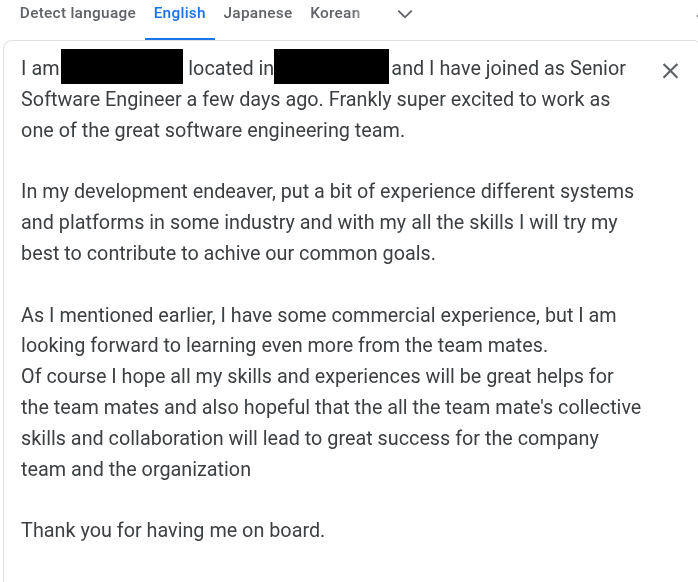

Le collaborateur est ravi de faire partie de l'équipe. Ce message a été retrouvé dans l'historique de Google Traduction ; il a été construit lettre par lettre, chaque lettre ayant sa propre URL, ce qui indique que le collaborateur rédigeait lentement ce message en anglais, puis le retraduisait en coréen pour s'assurer de sa cohérence.

D'après l'analyse disponible, plusieurs semaines, voire plusieurs mois, de travail sont en cours pour l'employeur. Le processus se déroule en plusieurs étapes : consultation des tickets Jira, traduction de leur contenu, demande d'aide via ChatGPT, traduction de la réponse de ChatGPT, recherches sur Google, traduction des messages Slack et soumission de demandes de fusion sur GitHub. Les données analysées indiquent la présence de mises à jour quotidiennes (scrum/stand-up) traduites via Google Translate, décrivant les tâches en cours et les questions posées à l'équipe, suivies de nouvelles traductions des réponses Slack.

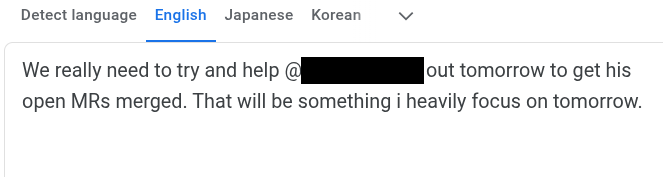

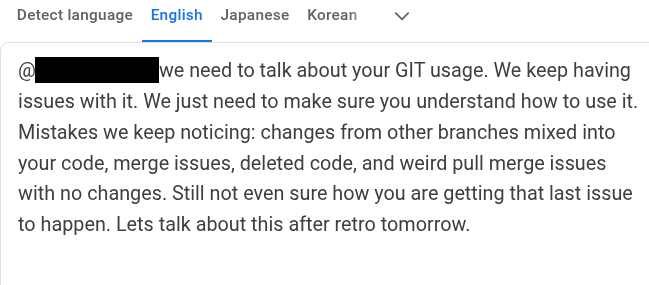

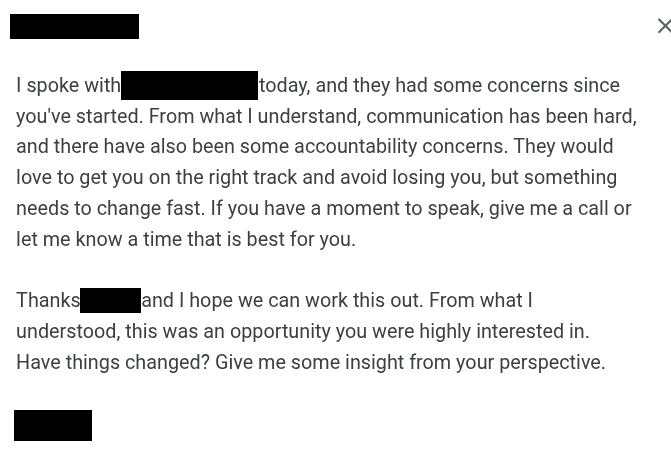

Résiliation

À un moment donné, il arrive souvent que les collègues et la direction s'interrogent sur la qualité du travail effectué. Le collaborateur peut avoir des difficultés à communiquer avec l'équipe ou ne pas maîtriser les technologies mentionnées dans son CV. Des messages traduits par Google Translate révèlent que la direction a besoin d'aide pour résoudre des problèmes avec sa branche Git ou pour lui expliquer certaines solutions. Il arrive aussi que les RH envoient des messages concernant des plans d'amélioration des performances ou relayant les préoccupations de la direction.

L'employé avait des difficultés avec la gestion des branches Git.

Traduction Google d'un message d'un responsable concernant des problèmes de performance

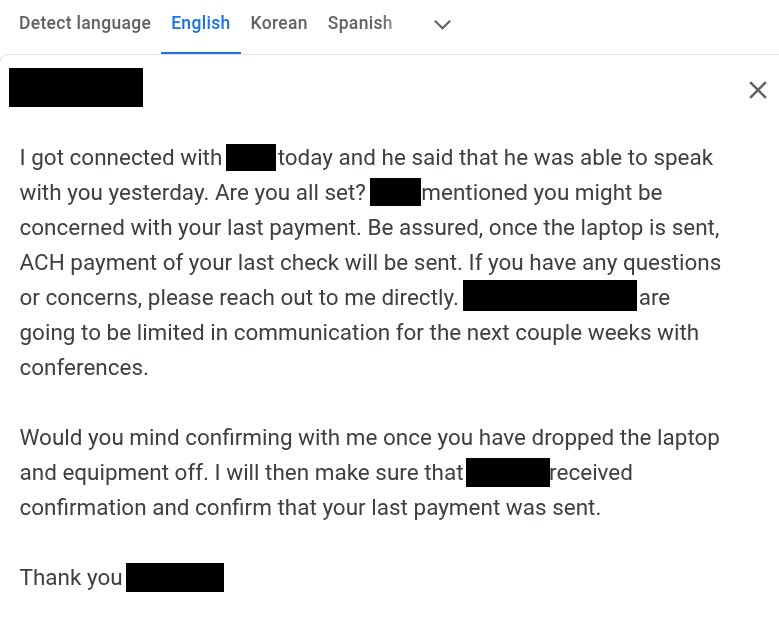

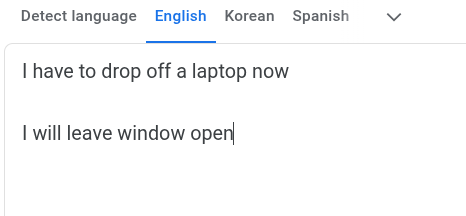

Finalement, le travailleur peut être licencié, et le processus de retour de l'ordinateur portable expédié au collaborateur occidental commence. Des échanges ont souvent lieu entre le travailleur nord-coréen et le collaborateur occidental concernant la procédure de retour des colis à l'employeur et le recouvrement du dernier salaire. Ce cycle est constant et sans fin. Les informaticiens nord-coréens savent que, tôt ou tard, ils démissionneront ou seront licenciés. De ce fait, ils changent constamment d'emploi, d'identité et de compte, sans jamais rester longtemps au même poste ni utiliser la même identité.

Un message de l'employeur informant le NKITW, qui vient d'être licencié, que son dernier salaire lui sera envoyé à la réception de son ordinateur portable.

Un collaborateur occidental s'absente pour déposer un ordinateur portable et laisse la fenêtre AnyDesk ouverte pour le travailleur nord-coréen.

Un message d'un informaticien qui semble encourager à reporter les réunions en face à face le plus longtemps possible avant de démissionner.

Outils logiciels associés aux informaticiens nord-coréens

Les analystes ont identifié plusieurs outils et méthodes de travail spécifiques aux opérations de NKITW. Les sections suivantes décrivent ces outils et la manière dont les agents nord-coréens les utilisent dans le cadre de leurs activités. Les organisations doivent être attentives à la présence ou à l'utilisation de ces outils, notamment lorsqu'ils sont combinés. La présence de ces outils dans les journaux d'activité des appareils des employés, ou un historique de navigation contenant des entrées relatives à des portails web propres à la RPDC, justifient des investigations complémentaires.

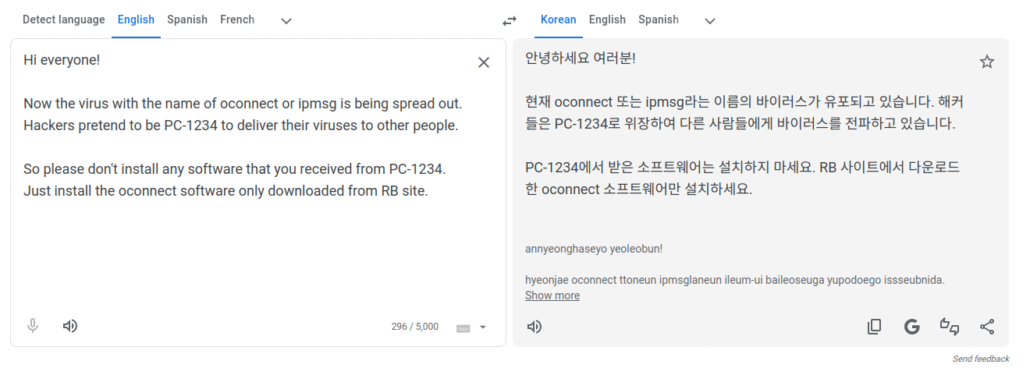

NetKey et OConnect

L'analyse des données a révélé que la plupart des ordinateurs identifiés, appartenant vraisemblablement à NKITW, contenaient les logiciels OConnect et/ou NetKey, un VPN connu appartenant à la RPDC. Il est fort probable qu'OConnect et NetKey servent à authentifier les utilisateurs sur les réseaux internes nord-coréens. Les versions logicielles suivantes ont été observées sur les machines appartenant vraisemblablement à des informaticiens nord-coréens :

NetKey 4.1

NetKey 5.0

NetKey 5.1

OConnect 5.3

OConnect 5.5

OConnect 5.7

OConnect 5.9.3

OConnect 6.0.0

Les processus suivants ont été observés en cours d'exécution sur des machines appartenant vraisemblablement à NKITW :

NetKey.exe

OConnect.exe

C:\Program Files (x86)\STN Corp\OConnect 5.7\OConnect.exe

C:\Program Files (x86)\STN Corp\OConnect 6.0.0\OConnect.exe

C:\Program Files (x86)\rb corp\oconnect 5\NetKey.exe

Dans un chemin de fichier, le fichier exécutable NetKey.exe se trouve dans le répertoire oconnect 5Compte tenu de ce chemin d'accès au fichier, et du fait qu'il semble y avoir une continuité dans la numérotation des versions de NetKey 5.1 à OConnect 5.3, nous estimons qu'à un moment donné avant ou après la version 5.2, NetKey a probablement été renommé OConnect. De plus, certains chemins d'accès à des fichiers exécutables ont été trouvés dans des répertoires nommés rb corp et STN CorpNous avons également constaté que l'éditeur d'OConnect apparaissait comme étoile sur certaines machines.

Messagerie IP

IP Messenger, ou IPMsg, un open-sourceCette application de messagerie sans serveur a été observée comme un outil de communication parmi les employés de NKITW sur les réseaux locaux. Son architecture décentralisée, qui ne nécessite pas de serveur central, la rend particulièrement attrayante car elle permet de communiquer sans dépendre de plateformes centralisées gérées par des entreprises américaines telles que Discord ou Google.

Une entrée relevée dans l'historique de recherche contenait un message faisant référence à la présentation Google Slides mentionnée précédemment, incluant des statistiques sur les CV performants, des conseils pour la rédaction de CV et des astuces pour utiliser les techniques de recherche Google (Google Dorking) afin de trouver des emplois dans le secteur technologique. L'en-tête du message était le suivant :

===================================== From: Jockey (PH-2609/DESKTOP-5K4B423/192.168.118.98/Jockey-<2b1a7b2c17d18477>) Cc: !P@nther! (PH-2609/DESKTOP-DM8PVJ9/192.168.118.100/Rising-<93aa6125ae12b58e>) Cc: *Genie* (PH-2609/DESKTOP-7C9C52F/192.168.118.55/rtyu-<ebb7795d2f119bca>) Cc: *Hera* (PH-2609/DESKTOP-2OG3VH3/192.168.118.93/Helios-<3c75203d51c95280>) Cc: @Viper@ (PH-2609/DESKTOP-55AHA0O/192.168.118.112/Viper-<ecbbc3f4006da4fe>) Cc: @smile (PH-2609/DESKTOP-N6SA7AH/192.168.118.110/AKIRA-<dba812f4ca1e6705>) Cc: BoB (PH-2609/DESKTOP-OL5F85I/192.168.118.99/Hyomo-<1d0de175109863cc>) Cc: CCI (PH-2609/DESKTOP-SGVO3K2/192.168.118.92/Hiroshi-<5bdedaf36020f4e9>) Cc: Fly Snake (PH-2609/DESKTOP-5S7ORM9/192.168.118.104/Dream Catcher-<6428b18478aa9d85>) Cc: James Bond (PH-2609/DESKTOP-0VMTBN6/192.168.118.105/James-<30933829c6e2c559>) Cc: KasperSky (PH-2609/DESKTOP-9FR0A4K/192.168.118.109/KasperSky-<2839fd76f5c982ad>) Cc: Sharplancer (PH-2609/DESKTOP-642O6TT/192.168.118.114/sharplancer-<ef71f746b1fc90db>) Cc: Superman (PH-2609/DESKTOP-FMO1KQQ/192.168.118.103/Superman-<5f07eb5f610ab952>) Cc: Yamato (PH-2609/DESKTOP-VMP50UI/192.168.118.107/Dracula-<a4d3d90925f8dbb9>) at Tue Jul 11 20:20:00 2023 ------------------------------------- Prenons comme exemple la chaîne Jockey (PH-2609/DESKTOP-5K4B423/192.168.118.98/Jockey-<2b1a7b2c17d18477>), le formatage des messages IP Messenger est le suivant :

Jockey est le nom d'utilisateur d'IP Messenger,

PH-2609 est le nom du groupe de discussion,

DESKTOP-5K4B423 est le nom d'hôte de l'ordinateur de l'utilisateur.

192.168.118.98 est l'adresse IP interne de l'utilisateur.

Jockey-<2b1a7b2c17d18477> est le nom d'utilisateur Windows, plus un identifiant de conversation unique.

L’analyse des journaux IP Messenger disponibles nous permet d’établir que ce logiciel est utilisé pour la communication interne entre les informaticiens et les équipes, apparemment au sein de plusieurs départements du parti-État nord-coréen. IP Messenger n’est pas spécifique aux informaticiens nord-coréens et ne constitue pas un indicateur fiable des opérations de l’unité informatique nord-coréenne (NKITW), mais il figure systématiquement parmi les logiciels installés sur les appareils appartenant à des agents nord-coréens.

Site RB

Une traduction automatique de Google a révélé un message, traduit de l'anglais vers le coréen, avertissant les utilisateurs de télécharger IPMsg et OConnect depuis des sources légitimes en raison d'une campagne de logiciels malveillants en cours. Ce message conseille d'installer OConnect depuis le site de RB, où nous avons constaté la présence de RB dans le chemin d'accès d'un fichier binaire OConnect/NetKey. C:\Program Files (x86)\rb corp\oconnect 5\NetKey.exeet de mettre à jour les informations relatives à leur machine.

Messages traduits concernant le téléchargement de logiciels depuis le site RB et l'ajout d'informations sur la machine

Nous avons observé des utilisateurs accédant à une page Web intitulée Ajouter des informations sur la machine, avec l'URL suivante :

http://192[.]168.109.2/machine_info_new

Cette adresse IP interne apparaît systématiquement dans la quasi-totalité des données analysées. Nous estimons qu'il s'agit du « site RB » mentionné, une interface de gestion permettant de suivre les opérations informatiques, de mettre à jour l'infrastructure et de télécharger les mises à jour logicielles. Les URL et titres de pages suivants ont été observés à cette adresse IP interne :

Site NetkeyRegister

Une autre entrée observée à plusieurs reprises sur certains systèmes est un site web avec une adresse IP interne 172[.]20.100.7, le titre « NetkeyRegister », ainsi que de nombreuses entrées de remplissage automatique pour identifiant de clé réseauIl est possible que NetKey/OConnect soit nécessaire pour se connecter au réseau interne sur lequel ces sites sont hébergés. Les URL suivantes ont été observées :

http://172[.]20.100.7:8000/login

http://172[.]20.100.7:8000/change-password

http://172[.]20.100.7:8000/upload

http://172[.]20.100.7:8000/register

http://172[.]20.100.7:8000/register-port

http://172[.]20.100.7:8000/register-service

http://172[.]20.100.7:8000/register-form?netkey_id=*******

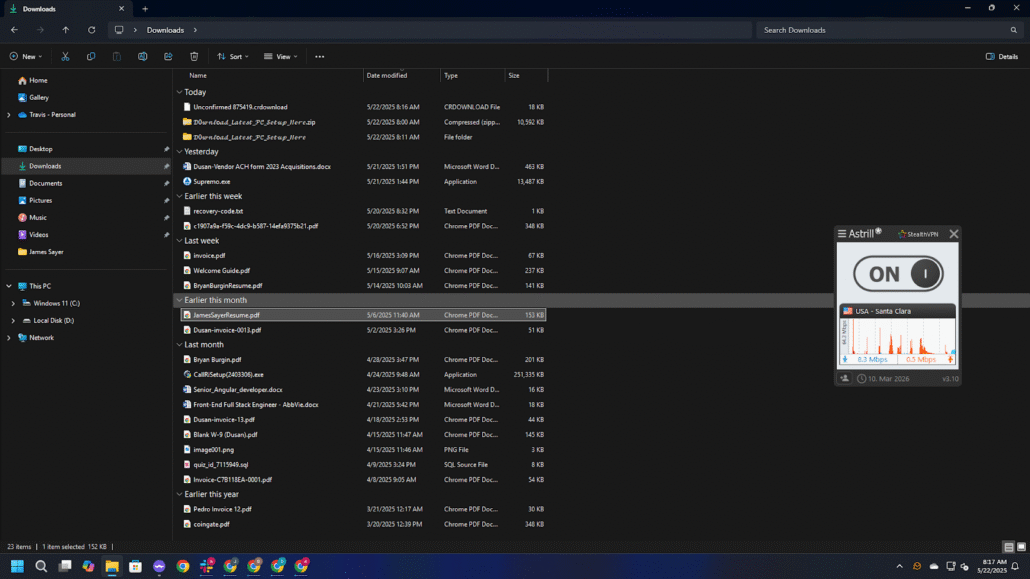

Logiciels VPN et piratage

Outre NetKey/OConnect, qui semblent permettre aux informaticiens de se connecter aux réseaux internes gérés par la RPDC, ces derniers ont également besoin d'obtenir une adresse IP nord-américaine ou européenne. Étant généralement basés en Corée du Nord, en Chine ou en Russie, ils doivent souvent recourir à un VPN commercial pour contourner les restrictions d'accès à Internet de leur pays ou pour se faire passer pour un utilisateur occidental avec une adresse IP occidentale.

Des recherches indiquent que les informaticiens nord-coréens utilisent fréquemment des services VPN commerciaux, notamment Astrill VPN, comme le montre l'image ci-dessous. Ces services leur permettent de se conformer au pays d'origine déclaré associé à leur identité en ligne, renforçant ainsi leur couverture sur les plateformes de travail indépendant ou à distance.

AstrillVPN utilisé par un informaticien nord-coréen

Cependant, l'analyse des données provenant d'autres systèmes probablement contrôlés par la RPDC révèle une tendance à la recherche de logiciels piratés, notamment des requêtes telles que « proxy gratuit » et « VPN gratuit », souvent téléchargés depuis des sites peu fiables.

Requêtes observées :

TITRE : Téléchargement de CC Proxy – Téléchargement de serveur proxy Windows – Centre de téléchargement gratuit de serveurs proxy

TITRE : Téléchargement gratuit de la version crackée de VMware Workstation 17.5 – Recherche Google

TITRE : Téléchargement gratuit de la version crackée de VMware Workstation – Recherche Google

TITRE : Télécharger un VPN gratuit pour Ubuntu 22.04 – Recherche Google

TITRE : TeamViewer version crackée – Recherche Google

TITRE : Camtasia 2020 avec crack à télécharger – Recherche Google

Sites Web affiliés à la Corée du Nord

Les données analysées indiquent des visites directes sur des domaines .kp nord-coréens, incluant parfois la consultation de sites d'information locaux nord-coréens. De plus, certains domaines .kp visités ne pointaient pas vers des adresses IP accessibles publiquement, suggérant potentiellement un accès aux réseaux internes nord-coréens.

Nous avons observé les sites web nord-coréens suivants dans les données disponibles :

| mfa.gov[.]kp | vok.rep[.]kp | gnu.rep[.]kp | pt.net[.]kp |

| pic.co[.]kp | rodong.rep[.]kp | kcna[.]kp | airkoryo[.]kp |

| naenara.com[.]kp | étoile[.]kp |

Stratégies d'atténuation

Contrairement aux acteurs malveillants traditionnels, la protection d'une organisation contre l'infiltration de travailleurs informatiques nord-coréens n'est pas uniquement du ressort des équipes de sécurité, mais nécessite un effort conjoint des ressources humaines, des opérations de sécurité, des responsables du recrutement et des recruteurs. Toutes les parties prenantes du processus d'embauche et d'intégration peuvent rechercher activement les opérateurs affiliés à la RPDC. Les annexes de ce rapport contiennent des indicateurs de compromission, tels que les adresses électroniques, les URL visitées et les logiciels installés connus pour être associés à NKITW, qui peuvent servir à identifier les candidats ou employés potentiellement liés à la RPDC.

Lors des entretiens et de l'intégration, une vérification approfondie de l'identité et des antécédents est essentielle, surtout lorsqu'il s'agit d'agents affiliés à la RPDC impliqués dans des usurpations d'identité. Soyez vigilant lors des appels vidéo. Recherchez les signes de faux arrière-plans, de modifications faciales ou vocales par IA. Lorsqu'un collaborateur occidental est impliqué, il est plus facile pour lui de contourner les procédures de vérification traditionnelles. Organiser l'entretien, la récupération de l'ordinateur portable et l'intégration sur place et en personne réduirait considérablement le risque d'infiltration par des agents nord-coréens se faisant passer pour des collaborateurs occidentaux, à condition que le poste proposé soit spécifique à une zone géographique. Les collaborateurs occidentaux peuvent ne pas résider à l'endroit indiqué et ne pas être en mesure ou disposés à vous rencontrer en personne. Prenez au sérieux toute incohérence entre le CV et les déclarations du candidat lors des entretiens, par exemple concernant les langues qu'il prétend parler, les compétences qu'il affirme posséder et son lieu de résidence.

Après l'embauche et l'intégration, soyez attentif aux différences notables entre leur communication orale et écrite, ou entre leur style de communication lors des entretiens et en situation de travail. Surveillez la présence de VPN, de proxy ou de logiciels d'accès à distance suspects installés sur les postes de travail. Vérifiez la présence d'outils spécifiques à la RPDC tels que NetKey ou OConnect, ou l'accès aux services mentionnés précédemment. Site RB et Registre de clés réseau Pages web. Communiquez régulièrement avec les employés à distance, échangez avec eux par téléphone et apprenez à les connaître. Les informaticiens nord-coréens risquent de démissionner s'ils doivent se rencontrer trop souvent en visioconférence.

Conclusion

Les activités des travailleurs du secteur informatique en Corée du Nord sont répandues et profondément intégrées au sein du parti-État nord-coréen. Elles constituent un élément essentiel du système de génération de revenus et de contournement des sanctions mis en place par la RPDC. Grâce à une connaissance approfondie de leurs opérations, outils, motivations et objectifs, les organisations peuvent identifier les éléments à surveiller et prévenir toute infiltration par ces opérateurs.

Lorsque les recruteurs, les responsables et les services des ressources humaines entretiennent des relations étroites avec les candidats et les employés, il devient plus difficile pour les informaticiens nord-coréens de s'infiltrer dans une organisation. Ces derniers prospèrent dans un climat de désengagement et de négligence, et évitent les postes où il est évident qu'ils devront nouer des relations étroites avec d'autres membres de l'organisation. Grâce à leurs collaborateurs occidentaux, les agents nord-coréens peuvent plus facilement contourner les procédures de vérification traditionnelles, telles que la vérification d'identité et les enquêtes de moralité. Cependant, en établissant une relation personnelle avec les candidats dès le premier jour, les signes avant-coureurs peuvent être détectés rapidement, et le niveau d'implication personnelle peut rendre toute tentative d'infiltration impossible, tant pour l'agent que pour son collaborateur.

Le déploiement de travailleurs informatiques s'étant avéré extrêmement lucratif pour la RPDC, les tactiques de ces équipes continuent d'évoluer afin de pérenniser leur succès. Ce rapport offre un aperçu de leurs techniques actuelles, mais face à la rareté des nouvelles informations publiées sur leurs opérations, ils continueront d'adapter leurs méthodes pour éviter d'être repérés.

Fournir aux professionnels de la sécurité et aux équipes RH les outils nécessaires pour lutter contre la fraude

Avec la persistance du télétravail et la simplification de la création de profils par l'IA, les organisations ont besoin de renseignements de terrain pour détecter et stopper cette menace.

Annexe A : Indicateurs de messagerie électronique

Voici une liste d'adresses électroniques connues pour être utilisées par des informaticiens, des facilitateurs ou des collaborateurs affiliés à la RPDC. Les services des ressources humaines, les responsables du recrutement et les personnes menant les entretiens peuvent consulter cette liste lors de leurs échanges avec les candidats, et les équipes de sécurité peuvent examiner les journaux d'activité des appareils des employés pour vérifier tout accès aux boîtes de réception de ces comptes. Cette liste n'est pas exhaustive.

Annexe B : Indicateurs logiciels

Les versions logicielles suivantes ont été observées dans la liste des logiciels installés sur les systèmes des utilisateurs ; elles constituent des indicateurs fiables d’activités liées à la RPDC. Les équipes de sécurité peuvent rechercher ces chaînes de caractères sur les appareils des employés.

NetKey 4.1

NetKey 5.0

NetKey 5.1

OConnect 5.3

OConnect 5.5

OConnect 5.7

OConnect 5.9.3

OConnect 6.0.0

L'utilisation d'AstrillVPN et d'IP Messenger ne constitue pas en soi un indicateur fiable de l'activité des travailleurs informatiques nord-coréens, mais combinée à d'autres comportements, sa présence peut inciter à approfondir l'enquête.

Les processus suivants ont été détectés sur les appareils utilisés par les informaticiens nord-coréens, ce qui constitue un indicateur fiable de leur activité :

OConnect.exe

C:\Program Files (x86)\STN Corp\OConnect 5.7\OConnect.exe

C:\Program Files (x86)\STN Corp\OConnect 6.0.0\OConnect.exe

C:\Program Files (x86)\rb corp\oconnect 5\NetKey.exe

Annexe C : Indicateurs d'URL

Les URL suivantes sont associées à des plateformes web internes de gestion, spécifiques aux opérations des informaticiens nord-coréens. Les adresses IP figurant dans ces URL sont internes et ne constituent pas, à elles seules, des indicateurs fiables d'activité de la RPDC. Toutefois, leur présence, combinée à l'un des chemins d'URL et/ou titres de page ci-dessous, dans les journaux d'activité des appareils des employés, doit inciter à une enquête immédiate.

| URL | Objet |

| http://192[.]168.109.2/ | ACCUEIL |

| http://192[.]168.109.2/login | Se connecter |

| http://192[.]168.109.2/machine_info_new | Ajouter des informations sur la machine |

| http://192[.]168.109.2/machine_info | Informations sur la machine |

| http://192[.]168.109.2/network_reports | Rapport sur le réseau |

| http://192[.]168.109.2/payment | ADRESSE DE PAIEMENT |

| http://192[.]168.109.2/blocked_urls | URL |

| http://192[.]168.109.2/user | (Titre non fourni) |

| http://172[.]20.100.7:8000/login | (Titre non fourni) |

| http://172[.]20.100.7:8000/change-password | (Titre non fourni) |

| http://172[.]20.100.7:8000/upload | (Titre non fourni) |

| http://172[.]20.100.7:8000/register | (Titre non fourni) |

| http://172[.]20.100.7:8000/register-port | (Titre non fourni) |

| http://172[.]20.100.7:8000/register-service | (Titre non fourni) |

| http://172[.]20.100.7:8000/register-form?netkey_id= | (Titre non fourni) |