Par Tammy Harper, chercheuse principale en renseignement sur les menaces

Le nom lui-même est un signal. Handala fait référence au personnage de dessin animé palestinien représenté de dos, symbole ancien de résistance et de déplacement. Il est immédiatement reconnaissable, et son utilisation ici est intentionnelle. Avant même toute intervention technique, l'identité contribue déjà au processus.

Handala, symbole de dessin animé palestinien

Ce groupe est apparu fin 2023, juste après les attaques du 7 octobre et l'escalade qui s'en est suivie. À l'instar de plusieurs groupes se réclamant du hacktivisme apparus à la même période, il s'est positionné comme acteur du conflit. Pourtant, son activité ne ressemblait pas vraiment à du hacktivisme citoyen classique.

Le mode opératoire du groupe visait systématiquement des cibles similaires à celles utilisées lors d'opérations menées par des groupes étatiques iraniens. De nombreux comportements recoupent ceux de groupes déjà suivis. Manticore du Videet dans certaines zones d'activité, Microsoft attribue à Tempête de sable rougeLe discours hacktiviste contribue à la visibilité, mais il crée également une certaine distance par rapport à l'attribution directe.

Ciblage précoce et victimologie (2024)

La plupart des activités du début de l'année 2024 se sont concentrées sur des organisations israéliennes liées aux infrastructures et à la logistique. Cela inclut Port d'Ashdod et la Terminal à conteneurs HADAROMCes deux éléments sont essentiels aux opérations maritimes. Ce sont des cibles à fort impact, mais aussi faciles à instrumentaliser publiquement. Les perturber ou les exposer a des conséquences opérationnelles et un intérêt narratif.

D'autres victimes suivent un schéma similaire. Médecins à domicile ElitechDes entités du secteur de la santé et des services publics, entre autres, apparaissent dans leurs publications. Prises individuellement, elles ne constituent pas des cibles particulièrement stratégiques, mais leur proximité avec des systèmes critiques permet de les présenter comme faisant partie d'un ensemble plus vaste. Dans différentes campagnes, Handala établit systématiquement un lien entre ses victimes et l'infrastructure étatique, même lorsque ce lien est indirect.

Techniques d'exploitation et de perturbation

Rien n'indique clairement une exploitation poussée. Il s'agit plutôt de services exposés, de failles de sécurité dans la sécurité des identifiants et d'environnements plus faciles à pénétrer qu'ils n'auraient dû l'être. Une fois à l'intérieur, l'activité devient plus contrôlée. Les pirates utilisent des accès administratifs légitimes, agissent avec prudence et se concentrent sur la collecte précoce de données : documents internes, communications, tout élément exploitable ultérieurement.

Dans certains cas, ils vont plus loin et effacent complètement les systèmes. Pas de chiffrement, pas de restriction d'accès, juste la suppression de toutes les données. Aucun paiement n'est exigé, aucune tentative de négociation n'est faite. Il s'agit davantage d'une stratégie de perturbation que d'une motivation financière.

Les documents qu'ils dérobent sont diffusés de manière à orienter d'emblée le récit. Les publications incluent généralement des captures d'écran, des extraits et des commentaires sélectionnés qui influencent l'interprétation de la violation. Au moment où la victime réagit publiquement, le discours est déjà établi.

C'est une constante dans toutes leurs activités, et c'est probablement l'aspect le plus délibéré de ce qu'ils font.

Changement de portée et de ciblage

Ce modèle s'est maintenu pendant la majeure partie de 2024 et jusqu'en 2025, avant de commencer à évoluer en 2026. L'exemple le plus clair est l'attaque revendiquée contre Stryker, une entreprise américaine de technologies médicales. Dans ce cas précis, le groupe aurait utilisé son accès à Microsoft Intune pour effacer les données de nombreux appareils. L'impact est d'une toute autre ampleur et dépasse le cadre d'une simple zone géographique.

Cela correspond également plus étroitement à une activité plus large alignée sur l'État, car Guerre iranienne persiste.

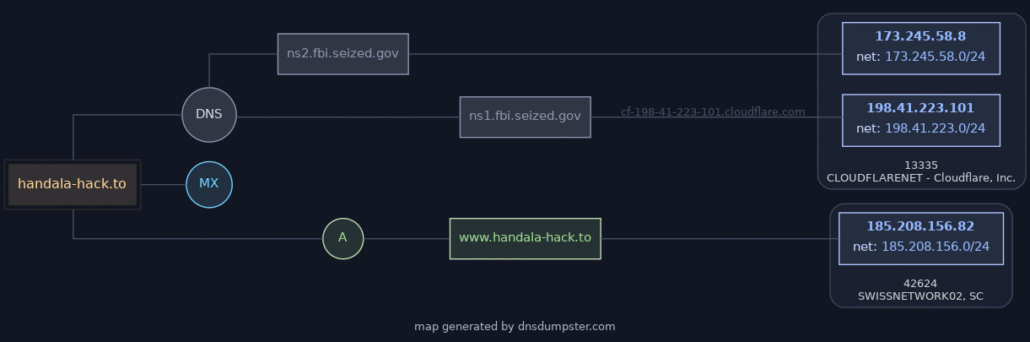

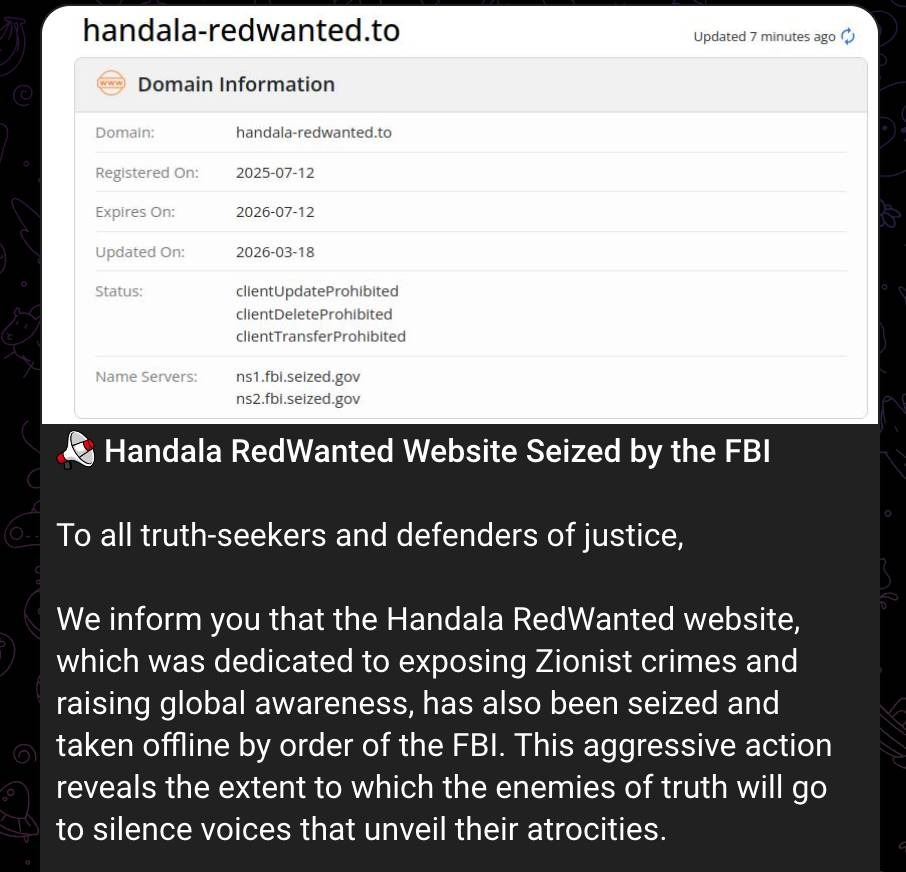

Analyse de la saisie de domaine

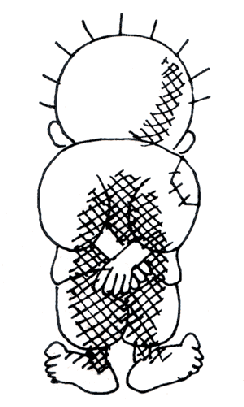

La saisie des sites handala-hack.to et handala-redwanted.to vient s'ajouter à tout cela.

Avis de saisie du FBI

Ces domaines étaient le point de convergence de toutes les informations. Allégations, fuites, messages, tout y transitait. En prenant le contrôle, on les prive, au moins temporairement, de leur capacité à publier de la même manière.

Carte des domaines saisis

C'est important, mais jusqu'à un certain point seulement.

Rien n'indique que l'accès ait été supprimé ou que les données collectées précédemment aient disparu. Remplacer les domaines est relativement simple, et l'activité du groupe ne dépend d'aucune infrastructure particulière.

Leur réaction le confirme. Le message reste inchangé. La saisie est présentée comme une validation, et non comme une perturbation, et l'on s'attend à ce qu'ils continuent ailleurs.

C'est probablement exact.

Pour ce type d'acteur, l'infrastructure est remplaçable. C'est le personnage qui assure la cohésion. Tant qu'il peut accéder à ses cibles et diffuser du contenu, le modèle reste viable.

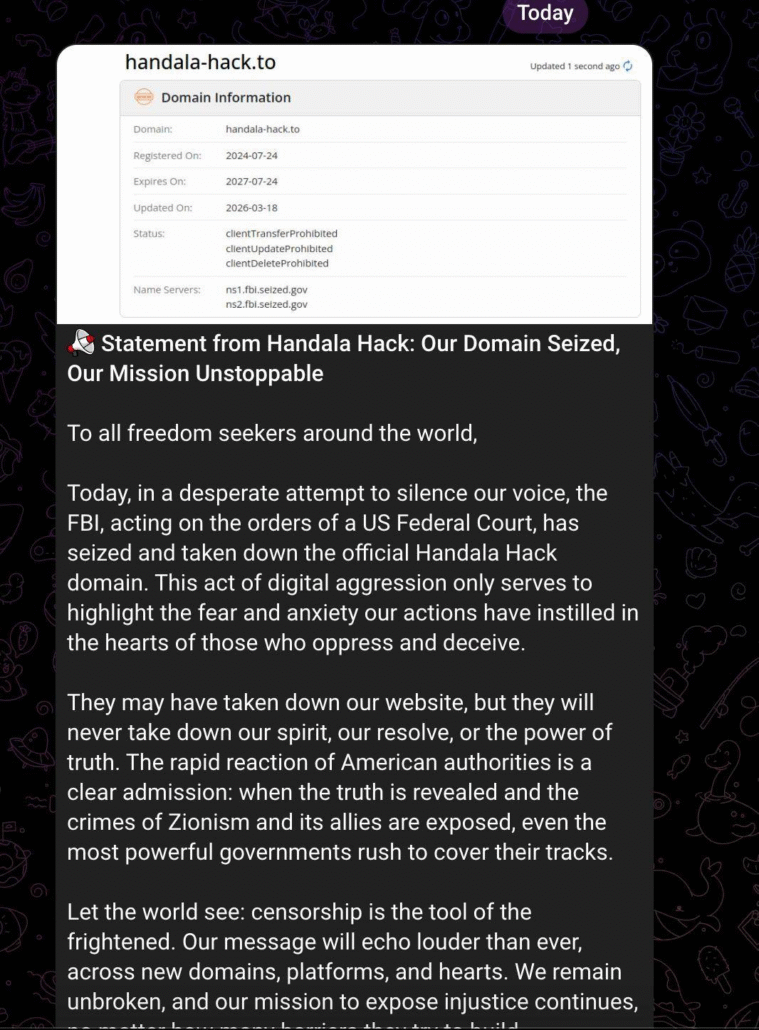

Réponse de Handala

Les déclarations de Handala sur leur chaîne Telegram

Dans un communiqué publié sur leur chaîne Telegram, Handala a affirmé que la saisie du nom de domaine ne les empêcherait pas de poursuivre leur mission. Le groupe a présenté cette saisie comme une validation, et non une perturbation, et a indiqué qu'il comptait continuer ses activités ailleurs. Cette réponse est jugée pertinente car le modèle opérationnel de Handala repose sur son image établie et son infrastructure est facilement remplaçable. Par conséquent, la saisie est perçue comme une perturbation de leur réseau de distribution plutôt que comme un obstacle durable à leurs opérations.

Outlook

Pour l'instant, les domaines sont hors service, mais il semblerait plutôt qu'il s'agisse d'une perturbation de leur couche de distribution.

Et compte tenu de leur mode opératoire jusqu'à présent, il est peu probable que cela les ralentisse longtemps.

Surveillez les acteurs de menaces alignés sur les États à mesure qu'ils modifient leurs infrastructures

Les saisies de domaines perturbent la distribution, pas les opérations. Flare surveille en continu les profils des acteurs malveillants comme Handala sur les chaînes Telegram, les sites de fuites et les infrastructures de remplacement ; votre équipe conserve ainsi une visibilité même lorsque des domaines sont hors service et que l’activité migre.