Par Assaf Morag, chercheur en cybersécurité

Aux débuts du phishing, les pirates n'avaient besoin que d'un formulaire HTML rudimentaire. Les designs étaient bâclés, les logos erronés, et parfois la page ne ressemblait même pas au service réel ; pourtant, les gens y saisissaient leurs identifiants.

Le phishing était fondamentalement simple : il suffisait de tromper un utilisateur pour qu’il divulgue des identifiants statiques, et le tour était joué.

Puis tout a évolué. À mesure que les organisations adoptaient une authentification plus robuste, les acteurs malveillants s'adaptaient encore plus rapidement. Kits de phishing Ils sont devenus modulaires, automatisés et commercialisés. Les modèles visuels ont atteint une précision quasi parfaite au pixel près.

Aujourd'hui, le paysage est dominé par des plateformes de phishing en tant que service (PhaaS) très sophistiquées et des kits de proxy inverse comme EvilProxy, Typhoon, Tycoon 2FA, etc. Ces systèmes ne se contentent pas de capturer les mots de passe, ils peuvent aussi :

- intercepter les cookies de session en direct

- Contourner l'authentification à deux facteurs basée sur un mot de passe à usage unique (OTP)

- vaincre les flux modernes de l'AFM

- capturer des dizaines d'éléments dans le DOM des utilisateurs

Le phishing est passé d'une simple ingénierie sociale à une opération technique à grande échelle, où les acteurs malveillants exploitent une infrastructure d'attaque de l'homme du milieu en temps réel pour prendre silencieusement le contrôle de comptes sans éveiller presque aucun soupçon de la part des utilisateurs.

Dans ce rapport, nous explorons l'économie souterraine des kits de phishing à travers 8 627 conversations de messagerie instantanée, open source, deep web et dark web afin d'examiner de plus près leur conception technique, notamment le fonctionnement des serveurs de phishing en direct lors d'attaques réelles.

Principaux enseignements tirés de l'analyse de plus de 8 600 conversations concernant les kits de phishing

- Le phishing est désormais un service, et non plus une simple technique. Les produits dominants ne sont plus de fausses pages de connexion, mais des plateformes d'attaque au milieu (AiTM) ou de proxy inverse (EvilProxy, Tycoon2FA, Typhoon, etc.) conçues pour voler des sessions, contourner l'authentification multifacteur par mot de passe à usage unique (OTP) et automatiser les prises de contrôle à grande échelle.

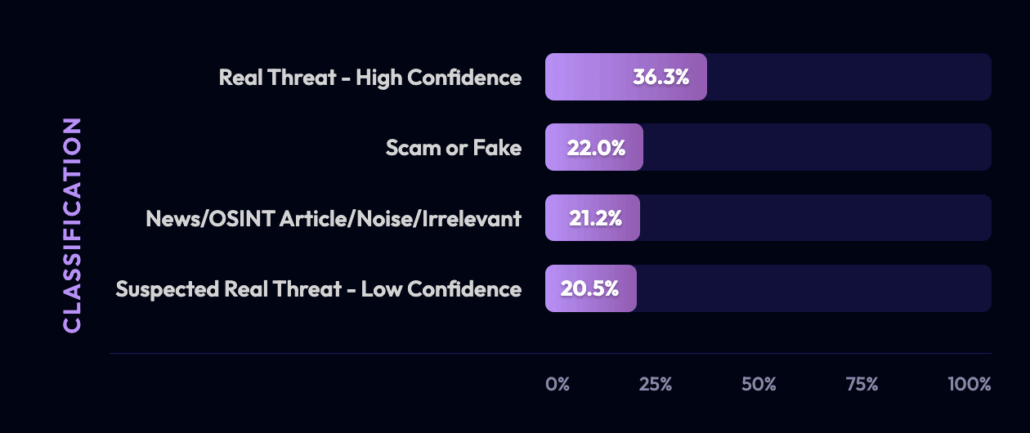

- Cette étude repose sur un échantillon de 8 627 éléments issus de la messagerie instantanée, des logiciels libres, du web profond et du dark web, datant de l'année écoulée. Nous avons utilisé des termes de recherche tels que « kits de phishing » et « phishing en temps réel », et supprimé les doublons et les messages non pertinents. Parmi ces éléments, 3 130 (36.3 %) ont été classés comme menaces réelles (niveau de confiance élevé), et 1 769 (20.5 %) comme menaces potentiellement réelles (niveau de confiance plus faible).

- Les « kits combinés » sont au cœur du phishing moderne. Nous avons constaté que 43.83 % (3 780) des entrées mentionnaient des leurres multi-cibles, ce qui correspond aux « panels » qui usurpent l’identité de plusieurs marques simultanément. C’est ainsi que les attaquants intensifient leurs attaques : un seul kit, de nombreuses victimes et de multiples sources de revenus.

- Les attaquants privilégient un encaissement rapide. Notre analyse révèle que les campagnes ciblant une seule cible (1 952) privilégient largement les cryptomonnaies (53.9 % des campagnes ciblant une seule cible) et Microsoft/Office 365 (21.37 %) pour un gain élevé et un accès reproductible.

- Les kits multi-cibles comportent massivement des services bancaires (81.86 % des lignes multi-cibles), du commerce électronique (76.39 %) et PayPal (75.08 %) – le « trio gagnant » de la fraude pour la monétisation des consommateurs.

- L'écosystème est mondial, collaboratif et multilingue, mais concentré. L'anglais y est prédominant (environ 77 %), tandis que le russe, bien que moins répandu (environ 5 %), est essentiel pour les activités clandestines les plus pointues (même si cette conclusion pourrait être biaisée par notre méthodologie). Résultat : des menaces peuvent être conçues dans une région, vendues dans une autre et exploitées à l'échelle mondiale en quelques heures.

- Les barrières à l'entrée ne cessent de baisser. Les offres groupées « scama », les tutoriels et les infrastructures préconfigurées transforment le phishing en une activité à faible coût et à fort impact : plus d'opérateurs, plus de campagnes, plus de bruit… et plus de compromissions réussies.

L'état du phishing en 2026

Le phishing a franchi une limite. En 2026, il ne se comporte plus comme un problème d'ingénierie sociale, mais comme une industrie clandestine mature, avec des gammes de produits, des canaux de distribution et une recherche et développement constante.

Cette étude a analysé 8 627 publications distinctes, issues de réseaux clandestins et connexes, liées aux kits de phishing, au phishing en temps réel et au phishing en tant que service. Le constat est sans appel : 3 130 publications (36.3 %) reflètent une activité malveillante avérée avec un haut degré de certitude, tandis que 20.5 % supplémentaires indiquent une intention opérationnelle potentiellement réelle. Autrement dit, l’infrastructure de phishing n’est pas seulement « disponible » : elle est activement commercialisée, perfectionnée et déployée quotidiennement.

Ces données expliquent également les difficultés rencontrées par les systèmes de défense. Les kits modernes s'appuient de plus en plus sur des techniques d'authentification unique (AiTM) et de proxy inverse qui contournent l'authentification multifacteur (MFA) par mot de passe à usage unique, volent les cookies de session et automatisent la prise de contrôle des comptes avec un minimum de suspicion de la part des utilisateurs. Parallèlement, les « kits combinés » dominent le marché : 43.83 % des publications font référence à des plateformes multimarques conçues pour usurper l'identité de groupes entiers de services en un seul déploiement – les secteurs bancaire, du commerce électronique et PayPal étant au cœur de la fraude à grande échelle auprès des consommateurs.

Plus important encore, le marché évolue de manière à remettre en cause, discrètement, les contrôles traditionnels. Les écosystèmes de kits hybrides et la technique du navigateur intégré au navigateur (BitB) sapent les systèmes de détection existants et les formations de sensibilisation (« vérifiez l’URL ») au moment même où le phishing devient moins cher, plus automatisé et plus convaincant.

Ce rapport explore en profondeur cette économie – qui fabrique ces kits, comment ils sont conditionnés et vendus, quelles cibles sont prioritaires et à quoi ressemblent les serveurs de phishing en fonctionnement – afin que les équipes de défense puissent passer de la simple recherche d'indicateurs à la perturbation des comportements, des infrastructures et des processus de monétisation.

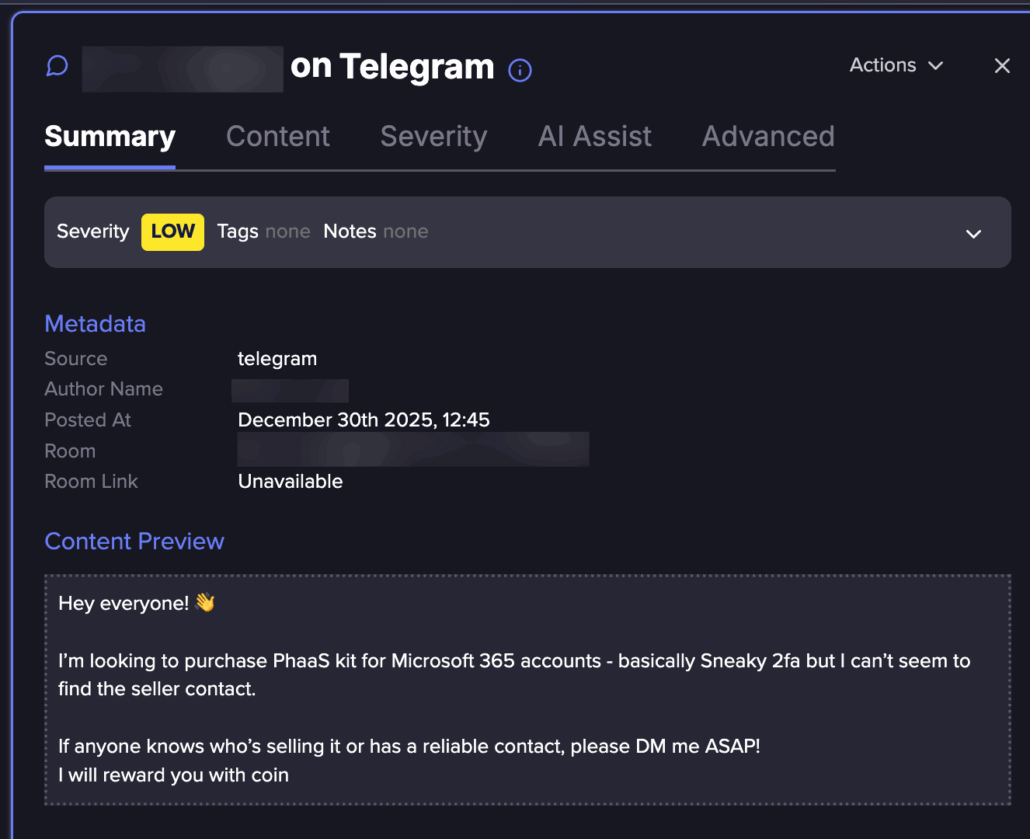

L'acteur menaçant sur Telegram recherche le kit PhaaS (Lien Flare vers le message, Inscrivez vous pour essai gratuit (pour y accéder si vous n'êtes pas déjà client)

Qu’est-ce qu’un « kit de phishing » ?

Un kit de phishing est un ensemble pré-emballé d'outils, de scripts et de modèles de sites web qui permet aux attaquants de déployer rapidement des pages de phishing réalistes conçues pour voler des mots de passe, des cookies de session, des jetons MFA, des informations de carte de crédit ou d'autres données sensibles.

Au lieu de concevoir une attaque à partir de zéro, voici les étapes qu'un acteur malveillant moderne suit pour exécuter une attaque :

- Il suffit de télécharger le kit sur un serveur (même pour ceux qui ont des compétences techniques limitées).

- Configurer les paramètres de base (comme l'emplacement où les données volées doivent être envoyées)

- Lancer la campagne

Les kits modernes incluent souvent des fonctionnalités avancées telles que le proxy inverse, le contournement de l'authentification multifacteur en temps réel, le remplacement dynamique du logo, la détection des bots, l'exfiltration de données Telegram et le suivi automatisé des victimes, ce qui en fait l'un des outils les plus utilisés et les plus évolutifs de l'écosystème de la cybercriminalité.

Une évolution plus récente de ce modèle est le Phishing-as-a-Service (PhaaS), où les opérateurs vendent des abonnements à des infrastructures de phishing prêtes à l'emploi, permettant ainsi aux clients de ne jamais manipuler le code sous-jacent. Ce service inclut souvent l'hébergement, les leurres, les tableaux de bord et les mises à jour automatiques. Le phishing devient ainsi une économie de services évolutive, peu exigeante en compétences et à fort impact, ce qui accroît considérablement le volume et la sophistication des campagnes de phishing mondiales.

Cette évolution transforme de fait l'économie souterraine en un miroir du marché légitime (ce que nous appelons le «chaîne de production de la cybercriminalitéDans ce contexte, les « produits » sont des services techniques et des données illicites. Chaque acteur se spécialise en fonction de ses compétences : des experts techniques conçoivent les outils, des opérateurs de services gèrent l’infrastructure et les attaquants achètent simplement ce dont ils ont besoin : listes de cibles, infrastructure de phishing ou services d’exploitation clés en main.

De ce fait, de nombreux acteurs ne mènent plus eux-mêmes des campagnes complètes ; ils achètent plutôt des services, exécutent de petites parties de la chaîne d’élimination et n’échangent que les éléments suivants : livrables: À savoir, un accès valide à des comptes, des sites web et des organisations entières compromis.

Méthodologie de recherche : Ensembles de données initiaux sur les marchés clandestins

Nous avons rassemblé un ensemble de données de 8 859 entrées de l'année dernière mentionnant « kits de phishing », « kits d'hameçonnage » et « phishing en temps réel ».

Nous avons identifié 232 doublons exacts (2.7 % des données) qui ont été supprimés, ce qui a permis d'obtenir 8 627 publications distinctes pour l'analyse. Cette étape de nettoyage a réduit le bruit et évité les doubles comptages dans les statistiques ultérieures.

Les champs textuels de chaque entrée – y compris tous contenu, message, titre, ou la description – ont été concaténés dans un champ de texte unique. Cela a permis de s'assurer que les indicateurs (comme les noms de kits ou les mots-clés) dispersés dans différents champs seraient pris en compte dans l'analyse.

Nous avons ensuite catégorisé l'ensemble de données selon plusieurs dimensions : le type de source, la typologie des acteurs et le type de contenu. Cette approche multidimensionnelle révèle la nature des sources, le rôle des acteurs malveillants et leurs actions ou offres précises.

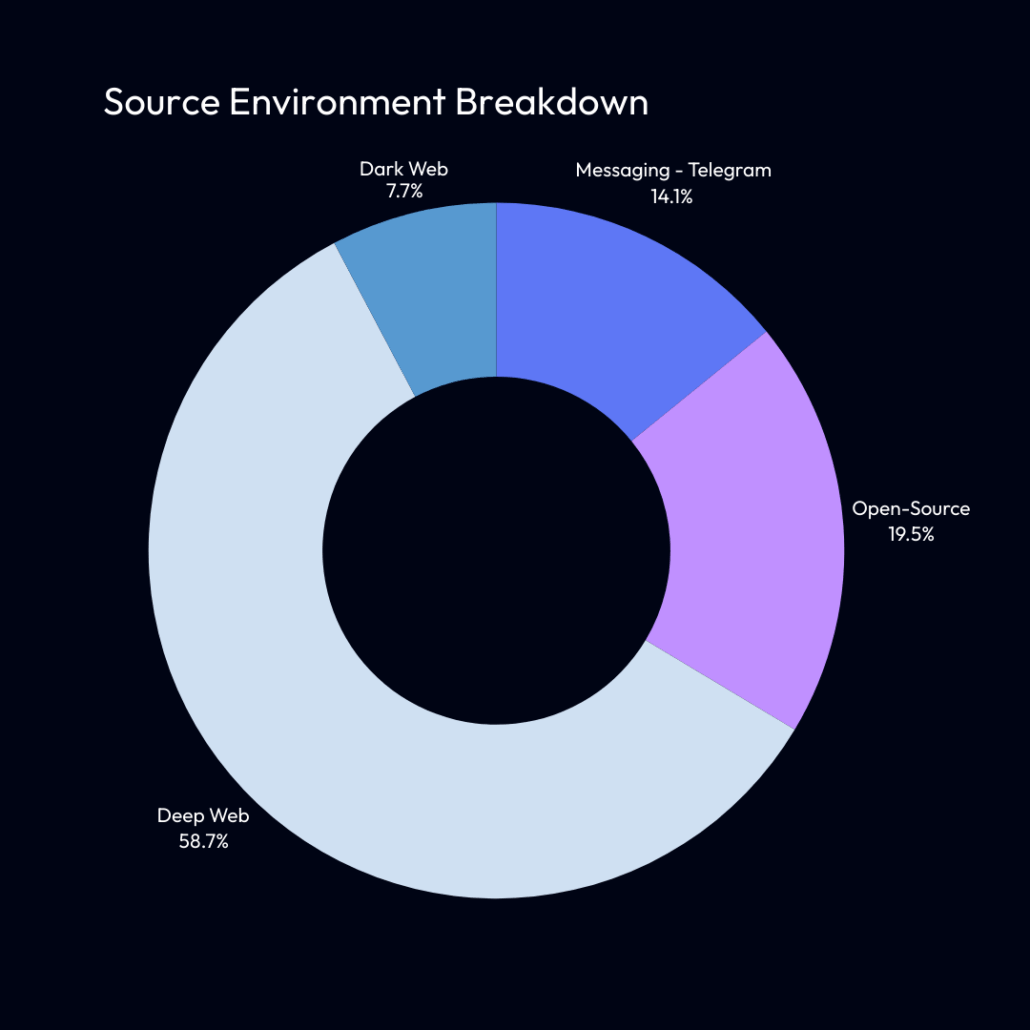

Type de source : Open Source vs Web profond vs Dark Web

Nous avons étiqueté chaque publication selon qu'elle provenait d'un logiciel libre, d'une plateforme de messagerie, du web profond ou du dark web :

- Web profond (58.8%)Plateformes restreintes ou non indexées sur le web classique. La majeure partie des données provient de forums et de communautés sur invitation uniquement (forums de carding comme CrdPro, forums de cracking comme Cracked/Nulled). Ces plateformes ne sont ni indexées publiquement, ni accessibles via Tor ; un abonnement ou des liens spécifiques sont nécessaires pour y accéder.

- Logiciel libre (19.4%)Sites et flux accessibles au public. Cela inclut les sites d'actualités sur la cybersécurité (par exemple, les sites d'actualités sur la cybersécurité). Cyber chaud rouge, Actualités sur les logiciels malveillants Les blogs et les plateformes de code comme GitHub/Gist sont concernés. Les sites de partage de fichiers et les réseaux sociaux (le cas échéant) sont également concernés. En résumé, aucun accès spécial n'est requis.

- Plateformes de messagerie – Telegram (14.1 %)Les écosystèmes de messagerie semi-fermés, fonctionnant sur invitation et basés sur un logiciel libre. Les chaînes et les discussions de groupe Telegram servent de plateformes de diffusion à grande vitesse pour les fuites, les annonces de logiciels malveillants et les kits d'hameçonnage. de fichiers cleptogicielset des publicités de services. Ces environnements ne sont pas indexés publiquement et, bien qu'ils ne fassent pas partie du darknet Tor, ils fonctionnent comme des micromarchés éphémères où des acteurs malveillants, des escrocs, des courtiers et des robots automatisés diffusent des mises à jour en temps réel.

- Dark Web (7.7%)Contenu provenant explicitement de Tor/.onion ou de réseaux similaires du darknet. Parmi les sources notables du dark web dans les données figuraient le forum Dread (un forum Tor) et certains marchés ou sites de fuites du darknet (par exemple, des publications d'un « marché de cartes à collectionner » en .onion, et d'autres avec des URL en .onion). Seule une minorité d'éléments provenait exclusivement de sites du dark web.

Publications par type de source : La majorité des publications proviennent de forums fermés du dark web, une plus petite proportion de sources ouvertes et une minorité de sites cachés par Tor.

La prédominance des sources du dark web s'explique par le fait que de nombreux acteurs malveillants se regroupent sur des forums fermés et des canaux de discussion cryptés, tandis que les marchés et forums du dark web ne représentent qu'une plus petite partie de cette collection. Les références en sources ouvertes constituent environ un cinquième des données, principalement grâce à la collecte de nombreux articles de presse issus de flux OSINT.

Analyse des cibles : répartition des organisations ciblées

Sur les 8 627 publications, messages et fils de discussion analysés, l’ensemble de données se divise naturellement en trois groupes mutuellement exclusifs qui représentent ensemble 100 % de toutes les entrées :

- Aucune cible identifiée (2 895 entrées – 33.56 %): contenu aucune cible identifiable, représentant des discussions génériques, des publications à faible signal ou du contenu non lié à une marque ou un service spécifique.

- Une seule cible (1 952 entrées – 22.61 %): étaient lignes à cible unique, où une seule marque ou un seul secteur était mentionné – il s'agissait généralement de tentatives d'hameçonnage ciblées, comme des campagnes exclusivement axées sur les cryptomonnaies ou sur Microsoft.

- Cibles multiples (3 780 entrées – 43.83 %): étaient lignes à cibles multiples, où deux marques ou plus apparaissaient ensemble, ce qui est caractéristique des kits de phishing combinés et des arnaques multimarques qui usurpent simultanément l'identité de banques, de plateformes de commerce électronique, de processeurs de paiement et de fournisseurs d'identité.

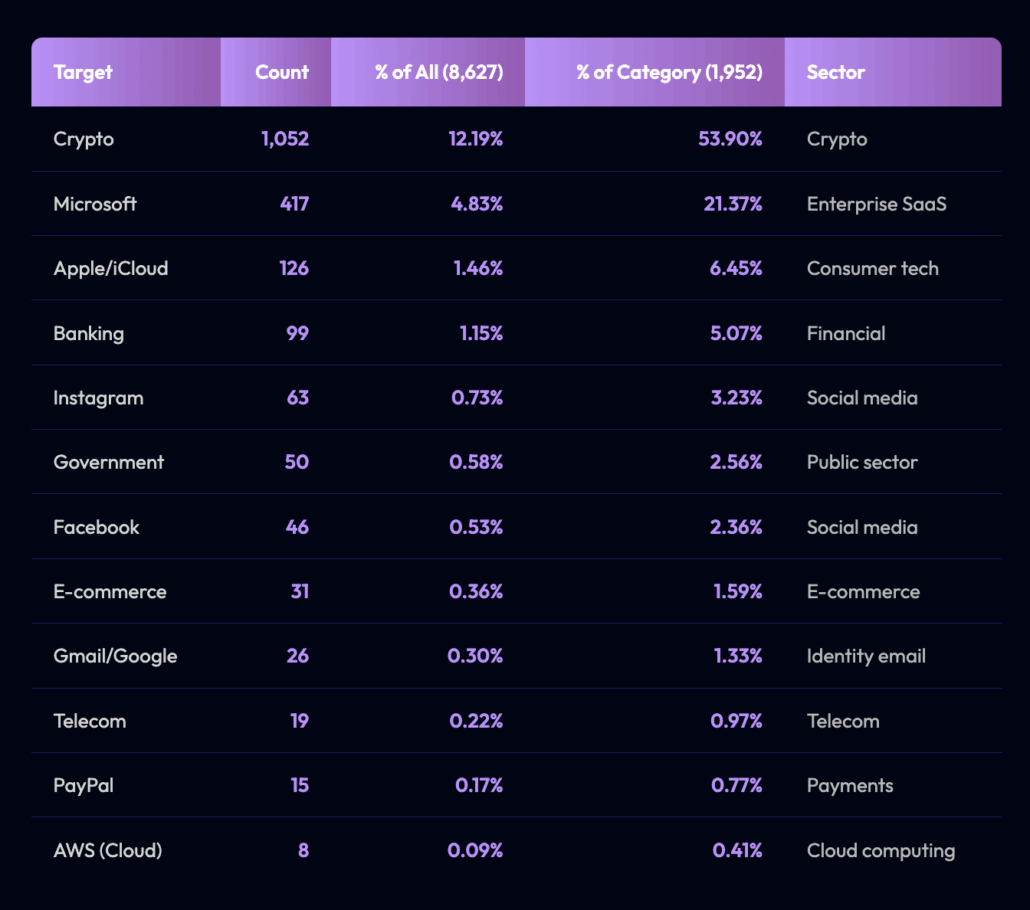

Vous trouverez ci-dessous une analyse plus détaillée des 1 952 (22.61 %) campagnes à cible unique :

Quelques tendances se dégagent immédiatement :

- Les cryptomonnaies dominent : plus de la moitié (54 %) des attaques ciblant une seule cible concernent exclusivement les cryptomonnaies. Cela suggère des opérations ciblées visant à voler des phrases de récupération de portefeuilles, des identifiants de plateformes d’échange ou des clés privées – un gain important pour un faible coût.

- Attaques ciblant exclusivement Microsoft : ces attaques arrivent en deuxième position avec 21 %, reflétant le ciblage constant d’Office 365, d’Exchange et des systèmes d’identité d’entreprise. Elles constituent le cœur même des campagnes de fraude au président.

- Tout le reste est de niche : Apple, les banques, PayPal, les réseaux sociaux et les opérateurs télécoms ne représentent qu’une petite partie du contenu mono-cible. Ces marques apparaissent beaucoup plus souvent dans kits de phishing multi-cibles, où les attaquants chargent des « kits combinés » qui imitent plusieurs services à la fois.

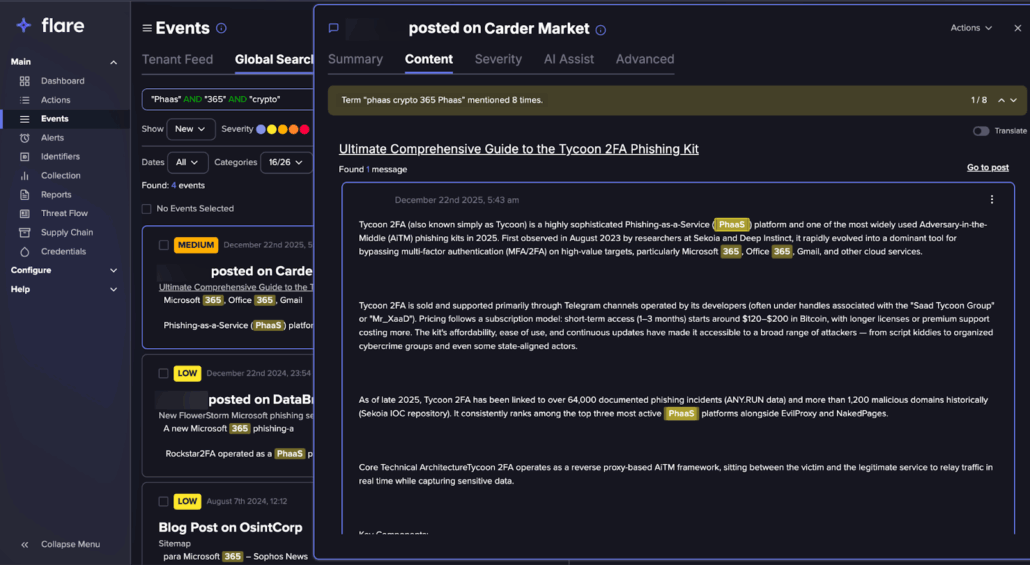

Un acteur malveillant fournit un guide sur le kit de phishing Tycoon 2FA sur le marché du dark web (Lien Flare vers le message, Inscrivez vous pour essai gratuit (pour y accéder si vous n'êtes pas déjà client)

Les campagnes ciblant une seule cible révèlent les priorités des attaquants. Le vol de cryptomonnaies et l'usurpation d'identité d'entreprise sont prioritaires. Presque toutes les autres marques usurpées n'entrent en jeu que lorsque les attaquants utilisent des kits de phishing multi-cibles, ratissant ainsi un plus large éventail de cibles plutôt que de viser un service spécifique.

Cette distinction est cruciale pour les défenseurs.

Les écosystèmes crypto et Microsoft sont les plus exposés aux attaques ciblées et délibérées ; tout le reste n'est que dommage collatéral dans des opérations de phishing plus vastes.

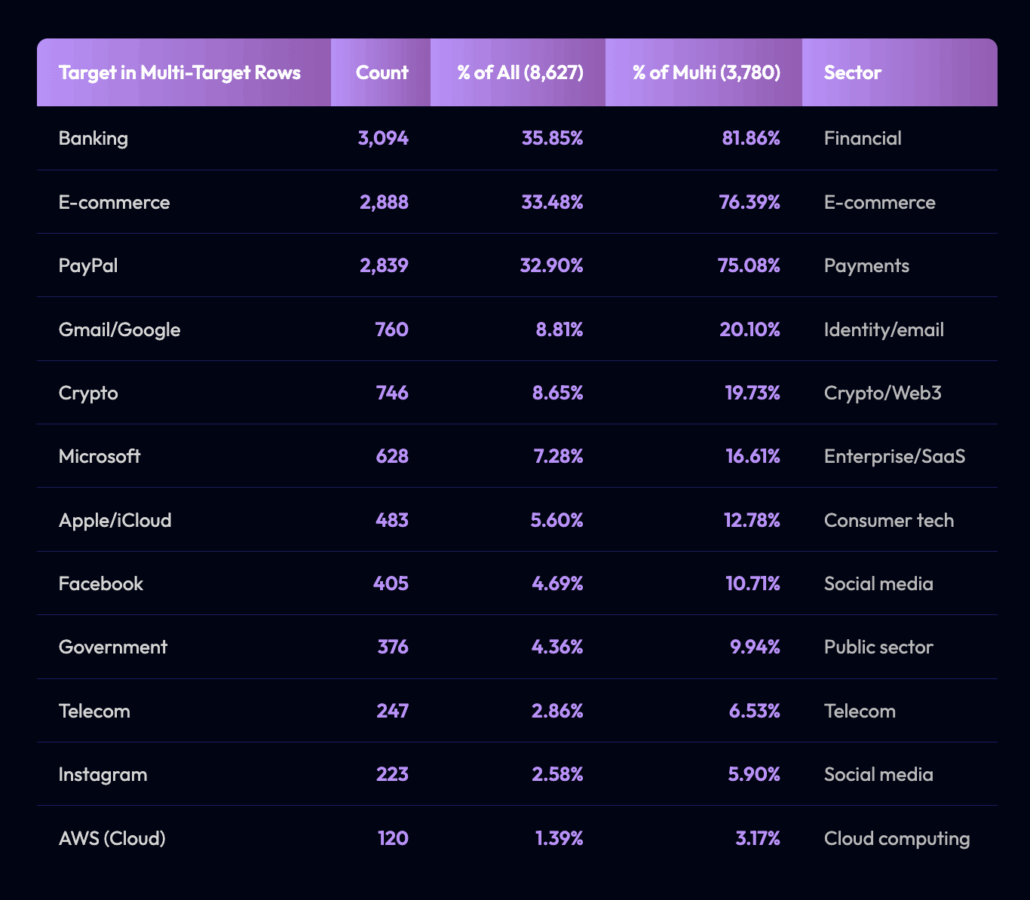

Alors que les campagnes à cible unique nous indiquent où les attaquants concentrent leurs efforts, les attaques à cibles multiples révèlent quelque chose d'encore plus important :

- la structure des kits de phishing combinés

- panneaux anti-arnaques tout-en-un

- Des outils criminels clés en main conçus pour usurper l'identité de plusieurs marques simultanément.

Vous pouvez observer ci-dessous l'analyse de 3 780 entrées (43.83 %) mentionnant deux catégories cibles ou plus :

Les lignes à cibles multiples représentent les salle des machines du phishing moderne – les kits, les modèles et les pages frauduleuses sur lesquels les attaquants s'appuient pour usurper l'identité plusieurs services différents à la fois.

Plusieurs tendances fortes se dégagent :

- Le secteur bancaire est au cœur des kits d'hameçonnage multi-cibles (82 %) : presque tous les principaux panels d'hameçonnage incluent au moins une banque. Cela reflète la structure même de ces kits : les fraudeurs regroupent plusieurs banques afin qu'une seule page de destination puisse s'adapter à la marque attendue par la victime.

- Le « trio gagnant » de la fraude est le commerce électronique + PayPal + les services bancaires : le commerce électronique représente à lui seul 76 %. et PayPal, à 75 %, apparaît régulièrement aux côtés des cibles bancaires. Flux de travail typique :

« Choisissez votre cible → Choisissez votre banque → Saisissez vos identifiants de commerce électronique ou PayPal → Fournissez les informations de récupération d'identité/d'adresse électronique. »

- Il s'agit d'une fraude à la consommation à grande échelle, optimisée pour le passage au tout grand volume.

- Les fournisseurs d'identité (Google, Microsoft, Apple) jouent le rôle de « cibles secondaires » : on remarque que ces marques apparaissent beaucoup plus fréquemment dans les lignes comportant plusieurs cibles que dans celles comportant une seule cible. Elles facilitent la prise de contrôle des comptes, et ne constituent généralement pas l'objectif final.

L'écosystème du phishing ressemble beaucoup aux entreprises légales.

La cybercriminalité par hameçonnage au sein de l'économie souterraine reflète un marché rationnel, façonné par les préférences des cibles, le rendement escompté et la facilité de monétisation. À travers des milliers de publications, d'outils et de discussions, les banques, les services financiers et les plateformes de commerce électronique dominent systématiquement le marché : ce sont les secteurs les plus ciblés, les plus échangés et les plus commentés. La raison est simple : ils offrent le moyen le plus rapide et le plus direct d'obtenir des gains.

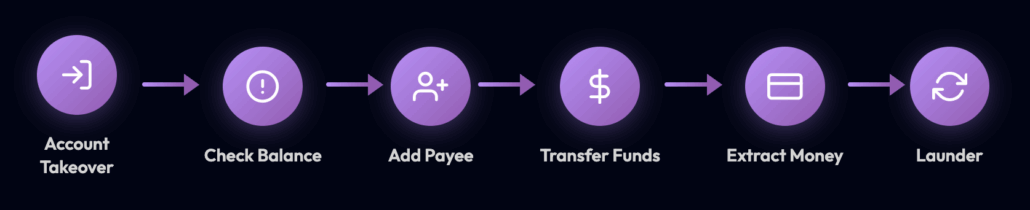

Pour les cibles bancaires, le flux de travail est simple :

Flux de travail des cibles bancaires des kits de phishing

D'autres catégories, comme les fournisseurs d'identité ou les plateformes SaaS d'entreprise, offrent un retour sur investissement financier moins immédiat et moins prévisible. Moins d'acteurs malveillants opèrent dans ces domaines, et le marché de la cybercriminalité y est moins liquide et moins enclin à monétiser ce type d'accès. Ces marchés existent, certes, mais ils s'apparentent davantage à des niches spécialisées qu'à des produits de grande consommation.

Du côté de l'offre, les développeurs de kits de phishing répondent à cette demande en créant des kits combinés qui usurpent simultanément l'identité de banques, de PayPal, de sites de commerce électronique et de fournisseurs de messagerie. Cela leur permet d'élargir leur clientèle tout en minimisant les efforts de développement. Une fois encore, malgré l'appellation de « marché noir » ou « clandestin », cet écosystème fonctionne exactement comme un système économique rationnel, régi par l'offre, la demande, l'efficacité et la marchandisation.

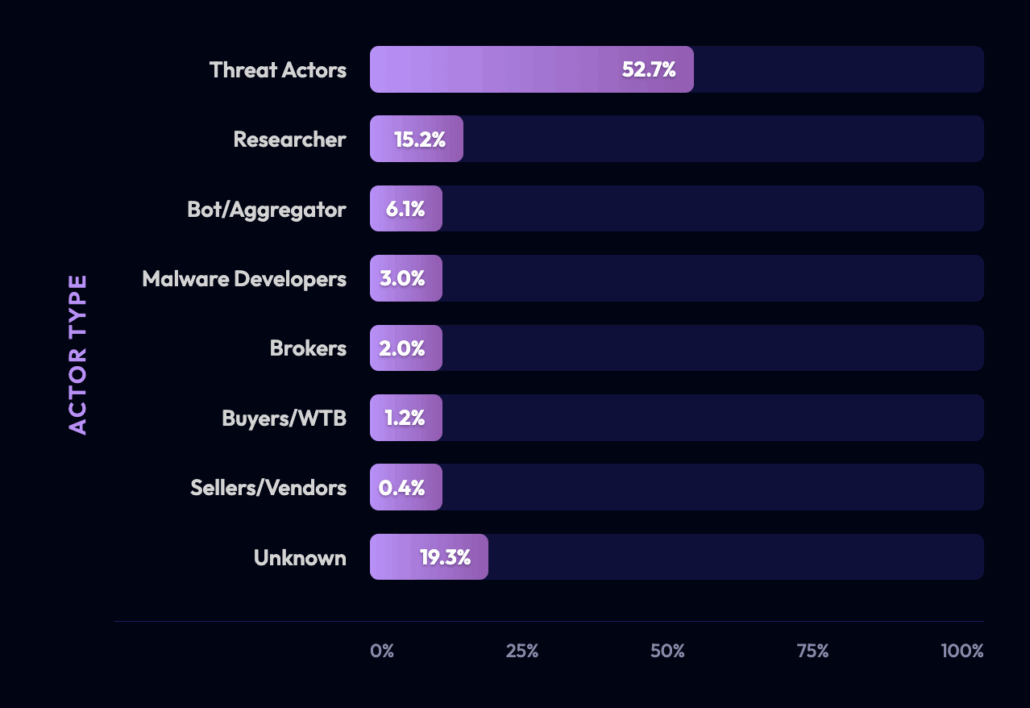

Typologie des acteurs : Rôles des acteurs de la menace

Nous avons classé les acteurs (auteurs ou afficheurs) en plusieurs types de personnages/rôles, en fonction de leur comportement et de leur contenu :

- Acteurs de la menace (52.7 %) : Il s'agissait de la catégorie la plus importante, regroupant les acteurs impliqués dans des activités illicites ou les facilitant, sans spécialisation particulière comme la vente ou l'achat. Elle inclut les membres de forums partageant ou demandant des techniques de piratage, se vantant de violations de données ou diffusant des données divulguées. De nombreux messages sur les forums de piratage y étaient classés par défaut (par exemple, un utilisateur expliquant comment mener une campagne d'hameçonnage serait considéré comme un acteur malveillant générique).

- Chercheur (15.2%): Les acteurs partageant des recherches, des analyses ou agissant dans le cadre de l'OSINT (renseignement en sources ouvertes) et non à des fins criminelles. Cela inclut les auteurs de blogs et les analystes OSINT. De nombreux articles de blog OSINT (par exemple, de RedHotCyber or OsintCorpCes contributions, bien que trouvées sur des forums ou des chaînes clandestines, sont en réalité rédigées par des professionnels de la cybersécurité ou des journalistes (et souvent republiées par des robots).

- Bot/Agrégateur (6.1%): Des comptes automatisés publient en masse du contenu comme des actualités ou des données confidentielles. Environ 530 publications provenaient de ces bots. Par exemple, « Les dernières nouvelles » Un compte du forum Hydra publiant régulièrement des articles d'actualité sur la cybersécurité est considéré comme un bot agrégateur. De même, une chaîne Telegram nommée « Malware Médias et actualités » republiant du contenu de blog serait un compte de bot. Il ne s'agit pas d'acteurs malveillants humains, mais leurs publications alimentent de nombreux forums en informations et actualités.

- Développeurs de logiciels malveillants (3.0 %): Acteurs mettant en avant leurs compétences techniques ou du code, probablement les créateurs de logiciels malveillants ou d'outils d'exploitation. Environ 260 publications correspondent à ce profil. Celles-ci proviennent souvent de plateformes de partage de code (comme GitHub) ou de forums contenant des extraits de code d'exploitation, des développeurs faisant la promotion de leurs logiciels malveillants personnalisés, etc. Par exemple, un utilisateur partageant un logiciel malveillant personnalisé code source du logiciel malveillant voleur ou encore, toute discussion relative au développement d'une page d'hameçonnage serait placée ici.

- Courtiers (2.0%): Intermédiaires ou acteurs proposant de mettre en relation acheteurs et vendeurs, ou offrant accès privilégié et la médiation. Nous avons signalé 170 publications comme étant des publications de médiation – par exemple, des publications mentionnant avoir « contacts privilégiés » Le fait de faciliter la vente d'accès au réseau pourrait impliquer un rôle de courtier. Un exemple courant était celui des publications proposant des services de courtage. informations ou accès privilégiés à l'entreprise (Vente d'accès aux entreprises via les employés) – ces acteurs fonctionnent comme des courtiers d'accès dans l'écosystème.

- Vendeurs/Fournisseurs (0.4%): Acteurs proposant explicitement des biens ou des services à la vente. Étonnamment, peu de publications (seulement 33) étaient clairement identifiées comme annonces de vendeurs dans nos données. Cela s'explique par le fait que de nombreuses ventes se font par le biais de réponses ou sont implicites ; seules certaines places de marché ou sections « Vendeurs » proposaient des annonces structurées avec des prix. Nous en avons néanmoins identifié quelques-unes, comme des publications de places de marché avec un prix champs ou messages dans les sous-forums « Vendeurs » (comme BreachForums > Place de marché > Espace vendeurs).

- Acheteurs/Recherche (1.2%): Acteurs cherchant à acheter des produits illicites ou à y accéder (« WTB » = Want To Buy). Par exemple, des publications dans Acheteurs sections de marchés ou demandes comme « Je recherche des données XYZ, je suis prêt à payer. » ont été classés comme acheteurs. Ces cas étaient relativement rares (seulement 101), ce qui indique que la demande est souvent communiquée de manière privée ou que notre collecte était davantage axée sur les offres que sur les demandes.

- Inconnu (19.3 %) : Dans les cas où nous ne pouvions pas déduire le rôle, nous avons laissé la typologie des acteurs telle quelle. InconnuCela arrivait souvent avec les messages courts ou sans contexte. Par exemple, un message d'une seule ligne disant « Méthode de vente : envoyez-moi un message privé » Sans indication claire quant à la fiabilité de l'auteur du message (vendeur sérieux ou arnaqueur), il est impossible de savoir. Environ un message sur cinq présentait cette ambiguïté.

Rôles des acteurs de la menace en pourcentage

La prévalence de Acteur de la menace Cette catégorie souligne qu'une grande partie du contenu relève de discussions et d'activités malveillantes générales (non explicitement transactionnelles). Ce mélange d'acteurs met en évidence un écosystème de menaces convergent où criminels avérés, escrocs et flux OSINT publient tous sur des canaux qui se chevauchent.

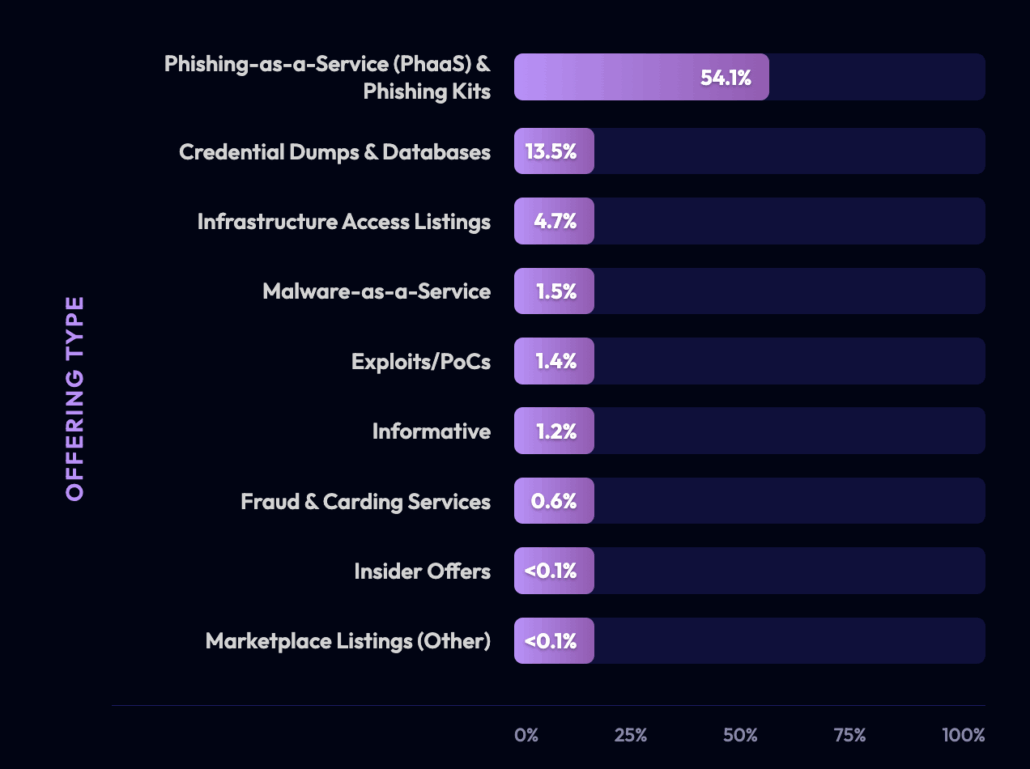

Type de contenu : Services et offres liés aux menaces

Bien que tous les éléments collectés contenaient au moins un de nos termes de recherche cibles (notamment « kits de phishing »), leur contenu variait souvent. De nombreux messages correspondaient mécaniquement au mot-clé, mais abordaient des thèmes totalement différents. Nous les avons donc catégorisés. est ce que nous faisons Le contenu portait sur la nature de la menace ou du produit abordé. Principales catégories de contenu identifiées :

- Phishing-as-a-Service (PhaaS) et kits de phishing (54.1 %)La grande majorité des publications concernait les outils et services d'hameçonnage. Cela inclut des discussions ou des ventes de kits d'hameçonnage (comme les kits de proxy inverse pour contourner l'authentification à deux facteurs), des références aux plateformes PhaaS et des tactiques associées. Cette prédominance s'explique en partie par nos critères de collecte (qui ciblaient ces termes) ; néanmoins, elle souligne que les kits d'hameçonnage sont un sujet brûlant en 2025. Les publications allaient des analyses techniques de kits (par exemple, un article d'actualité sur un nouveau kit) aux analyses techniques de kits (par exemple, un article sur un nouveau kit). Authentification à deux facteurs discrète kit utilisant des tactiques de navigateur dans le navigateur) aux criminels recherchant activement des kits (comme indiqué, un utilisateur de Dread voulait acheter Kit de phishing d'Astaroth) ou kit de partage "Config" Les fichiers. Les rapports en sources ouvertes et les discussions clandestines montrent que les kits de phishing avancés (en particulier ceux qui contournent l'authentification multifacteur) sont un point central.

- Bases de données et fichiers d'identifiants (13.5 %)Des messages proposant des identifiants volés, des combinaisons de mots de passe d'emails, des bases de données de comptes utilisateurs, etc., circulaient fréquemment dans les sections « Fuites » ou « Bases de données » des forums. Par exemple, certains sujets de discussion fournissaient des liens de téléchargement vers des listes d'identifiants compromis ou annonçaient de nouvelles fuites de données. Cette catégorie (plus de 1 100 messages) témoigne d'un commerce florissant d'identifiants et de données sur ces plateformes.

- Listes d'accès aux infrastructures (4.7%): Offres ou demandes d'infrastructures piratées – par exemple, serveurs RDP, identifiants VPN, accès webshell, serveurs SMTP, ou "bots" pour être utilisées lors d'attaques ultérieures. Environ 408 publications ont été recensées ici. Elles apparaissaient souvent sur des plateformes de vente ou dans des discussions concernant l'accès initial. Elles illustrent le marché des courtiers en accès (certaines publications proposaient explicitement à la vente un accès au réseau interne).

- Logiciels malveillants en tant que service (1.5 %)Cela inclut tout ce qui propose des logiciels malveillants ou des capacités de piratage en tant que service (à l'exception des kits d'hameçonnage). Par exemple, les publicités pour des Rançongicielss en tant que service (RaaS), la location de crypteurs et de botnets, les plateformes de vente de journaux de vol de données, etc. Nous avons signalé environ 132 publications, notamment celles vendant des logiciels malveillants ou des capacités de piratage. de fichiers cleptogiciels (Nos données comportaient même une source nommée « potential_stealer_logs ») ou faisant la promotion de réseaux de bots DDoS. Bien que présents, ces réseaux représentaient une part plus faible que le phishing, ce qui suggère que les discussions actuelles dans le milieu clandestin portent davantage sur les opérations d'usurpation d'identifiants et de phishing que sur les logiciels malveillants classiques.

- Exploits/Preuves de concept (1.4%)Des publications partageant des preuves de concept (PoC) ou des exploits pour des vulnérabilités ont été recensées. Environ 118 publications de ce type ont été trouvées. Par exemple, un gist GitHub contenant une PoC pour une CVE, ou un utilisateur de forum publiant un script d'exploitation dans un bloc de code. Ces publications indiquent que certains acteurs (ou chercheurs) partagent des outils offensifs susceptibles d'être utilisés par d'autres.

- Services de fraude et de carding (0.6%)Offres liées à la fraude aux paiements, aux faux documents, aux données de cartes de crédit, etc. Seules 52 publications environ abordaient explicitement ce sujet (probablement parce que notre collecte était davantage axée sur le phishing). Nous avons néanmoins trouvé des contenus tels que des tutoriels sur « méthodes de cardage » ou encore des fournisseurs de fausses cartes d'identité et de services de dépôt bancaire. Ces activités font partie intégrante de l'économie cybercriminelle au sens large, mais ne représentaient qu'une part mineure de cet ensemble de données.

- Offres réservées aux initiés (<0.1%)Seuls deux messages ont été tagués ici, ce qui montre que c'est assez rare explicitement dans notre ensemble. Il s'agirait de cas où quelqu'un prétendrait accès privilégié ou le recrutement d'un informateur au sein d'une organisation ciblée. Il s'agit d'un type de contenu spécifique mais extrêmement dangereux, facilitant en réalité l'espionnage industriel. Sa faible occurrence ne signifie pas qu'il est sans importance, mais simplement qu'il était rare dans les sources analysées.

- Annonces sur le marché (Autres) (<0.1%)Quelques annonces de vente ne rentraient pas dans les catégories précédentes (seulement six). Il peut s'agir d'annonces pour divers articles ou services sur des marchés clandestins (par exemple, des « clés » ou des comptes illicites qui ne sont pas des identifiants, mais des biens numériques).

- Instructif (1.2%)Publications de type rapport ou article informatif plutôt qu'offre. (La plupart des articles OSINT traitaient encore de kits de phishing et sont donc comptabilisés dans la catégorie PhaaS, mais environ 106 contenaient des actualités plus générales ne portant pas sur les mots-clés liés à ces kits). Ces publications incluent des rapports sectoriels partagés sur les forums (par exemple, l'analyse d'une opération APT). Elles sont incluses par souci d'exhaustivité, mais ne constituent pas du contenu émis par des acteurs malveillants.

Types d'offres liées à la cybercriminalité

Globalement, le paysage des contenus est fortement orienté vers les kits d'hameçonnage et les services de vol d'identifiants. Cela correspond aux tendances actuelles en matière de menaces : les kits d'hameçonnage sont devenus monnaie courante. En effet, un rapport a noté que… Tycoon2FA Le kit Tycoon2FA (l'un des plus fréquemment mentionnés dans nos données) est responsable de près de 90 % des incidents PhaaS récents, ce qui illustre la domination d'un ou deux kits populaires. Nos données reflètent cette domination : les références à Tycoon2FA et aux kits similaires sont omniprésentes.

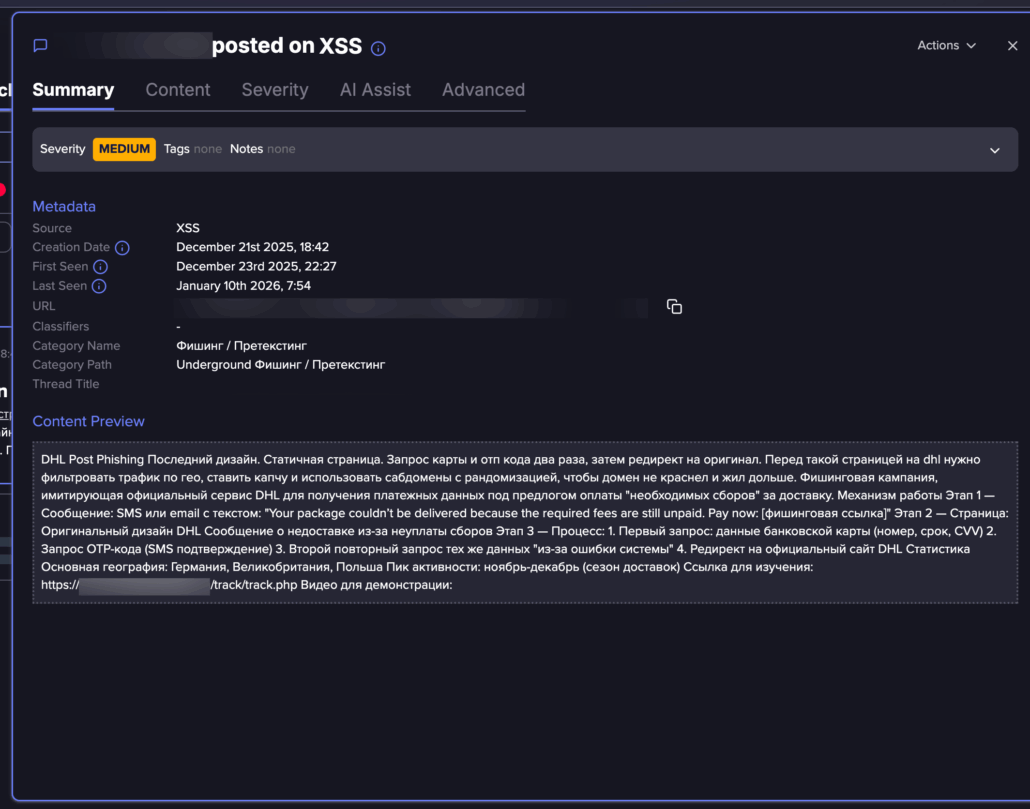

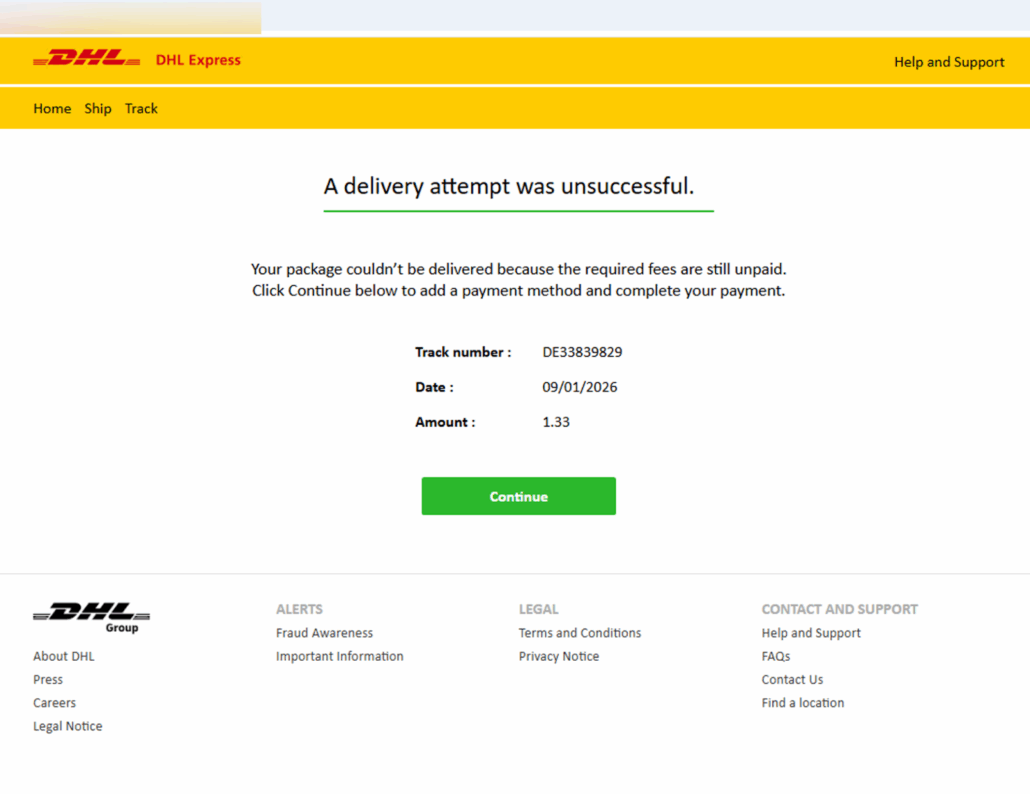

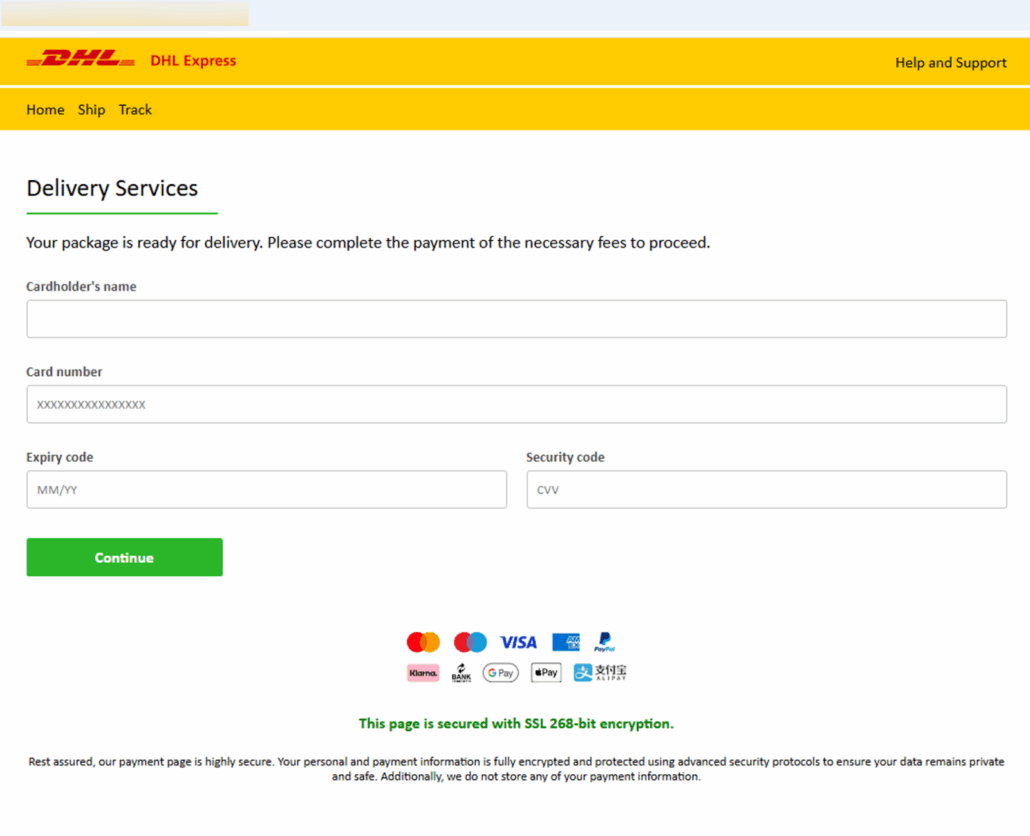

Un acteur malveillant russophone publie une annonce concernant un kit de phishing DHL ; cela s'inscrit dans un discours plus large en russe, avec de nombreux exemples concrets de kits de phishing (Lien Flare vers le message, Inscrivez vous pour essai gratuit (pour y accéder si vous n'êtes pas déjà client)

Traduction de l'article :

Hameçonnage par DHL Post.

Dernier modèle.

Page statique.

Cette page demande deux fois une carte et un code OTP, puis redirige vers la page d'origine. Avant d'afficher une telle page sur le site de DHL, il est recommandé de filtrer le trafic par zone géographique, de mettre en place un captcha et d'utiliser des sous-domaines aléatoires afin d'éviter que le domaine ne soit signalé et d'en prolonger la durée de vie.

Une campagne d'hameçonnage imitant le service officiel de DHL pour obtenir des informations de paiement sous prétexte de payer des « frais requis » pour la livraison.

Comment ça marche:

- Étape 1 – Message : Envoyez un SMS ou un e-mail contenant le texte suivant : « Votre colis n’a pas pu être livré car les frais requis ne sont pas encore réglés. Payez maintenant : [lien d’hameçonnage] »

- Étape 2 – Page : Message original de DHL concernant la non-livraison pour non-paiement des frais

- Étape 3 – Processus :

- a. Première demande : informations de carte bancaire (numéro, date d'expiration, CVV)

- b. Demande de code OTP (confirmation par SMS)

- c. Deuxième demande répétée pour les mêmes informations « en raison d’une erreur système »

- d. Redirection vers le site web officiel de DHL Statistiques Zones géographiques principales : Allemagne, Royaume-Uni, Pologne

Période de pointe : novembre-décembre (saison des livraisons)

Lien pour l'étude : https:// /piste/piste.php

Captures d'écran de fausses pages DHL

Tendances notables en matière de produits, de kits et de campagnes

La discussion porte sur un large éventail d'outils, de kits hybrides, de nouvelles méthodes de contournement de l'authentification à deux facteurs et de techniques d'attaque en constante évolution. Vous trouverez ci-dessous une analyse synthétique des principaux outils, de leurs liens et des tendances opérationnelles qui façonnent le paysage du phishing.

- EvilProxy (334 entrées) : EvilProxy demeure le kit de phishing le plus fréquemment cité dans l'ensemble de données. Plateforme de proxy inverse mature contournant l'authentification à deux facteurs et disposant d'un écosystème d'affiliés bien établi, EvilProxy apparaît aussi bien dans les discussions entre acteurs malveillants que dans les rapports de recherche en sécurité. Son utilisation généralisée témoigne de son rôle central dans le phishing AiTM moderne, ciblant notamment Google, Microsoft et les plateformes de développement. Au moins 145 acteurs différents ont mentionné EvilProxy, soulignant ainsi sa forte présence sur le marché clandestin.

- Tycoon2FA (240 entrées) : Tycoon2FA s'impose comme l'un des kits les plus stratégiques de 2025. Souvent évoqué aux côtés de l'ancien kit Salty2FA, des recherches récentes montrent que les deux ont fusionné en une plateforme hybride « chimère ». Fin 2025, l'infrastructure de Salty2FA s'est dégradée, a progressivement basculé vers le backend de Tycoon2FA, redonnant vie aux capacités de Salty sous une nouvelle entité. Cette évolution explique l'activité exclusivement dédiée à Salty2FA. sont passés de centaines par semaine à une poignée seulement. Parallèlement, les détections de Tycoon2FA ont explosé. Ce kit hybride échappe de plus en plus aux systèmes de détection traditionnels.

- Scama (45 entrées) : Le terme « arnaque » Le terme « scama » est dérivé de « scam page » et a été popularisé par les chercheurs de Vade. Il est principalement utilisé dans le domaine de l'OSINT et du renseignement sur les menaces, et non par les criminels eux-mêmes. Seuls quatre acteurs différents ont utilisé ce terme, ce qui indique qu'il n'est pas propre aux milieux clandestins. « Scama » désigne des kits d'hameçonnage complets comprenant des modèles, des modules de spam SMS, une conception adaptative et des fonctionnalités de déploiement clés en main qui facilitent l'accès à ces techniques pour les attaquants inexpérimentés.

- Navigateur dans le navigateur (BitB) (154 entrées) : BitB n'est pas un kit, mais une technique puissante utilisée par de nombreux frameworks de phishing. Elle crée une fausse fenêtre de navigateur (avec une barre d'adresse falsifiée) permettant aux attaquants de contourner l'intuition des utilisateurs et leurs formations de sensibilisation à la sécurité. BitB apparaît fréquemment en même temps qu'EvilProxy et Sneaky2FA, notamment 43 publications Nous discutons ici d'EvilProxy et de BitB. BitB est devenu un élément standard des kits de phishing de nouvelle génération.

- Autres kits notables :

- Sneaky2FA (21 entrées) : Un kit utilisant BitB permettant de créer des fenêtres de connexion factices d'une précision pixel parfaite ; signalé par Malwarebytes pour son ciblage des comptes Microsoft.

- Salty2FA (18 entrées) : Désormais en grande partie intégré à l'infrastructure hybride Tycoon2FA.

- Whisper 2FA (4 entrées) : Un nouveau kit AiTM aurait été lié à plus d'un million de tentatives d'hameçonnage en quelques mois seulement, ce qui indique un potentiel d'adoption rapide.

L'analyse des co-mentions révèle des relations structurelles significatives au sein des écosystèmes de kits :

- EvilProxy + BitB : Mentionnés ensemble dans 43 publications, ce qui reflète à quel point BitB est de plus en plus lié aux campagnes AiTM avancées.

- Tycoon2FA + EvilProxy : Mentionnée 32 fois, généralement dans des comparaisons des principales plateformes de phishing en tant que service (PhaaS).

- Tycoon2FA + Salty2FA : Forte corrélation due à l'hybridation ; les mentions conjointes retracent l'effondrement de la présence autonome de Salty.

- Tycoon2FA + BitB : Apparus ensemble à 11 reprises, ces éléments indiquent une discussion sur des kits de type Tycoon adoptant des techniques de tromperie similaires à celles de BitB.

- Scama : Elle se superpose rarement aux familles mentionnées ci-dessus, ce qui démontre encore davantage qu'il s'agit d'une classification établie par des chercheurs plutôt que d'une marque utilisée par des attaquants.

Ces schémas de cooccurrence montrent que les discussions modernes sur le phishing ne portent souvent pas sur des outils individuels, mais sur des flux de travail d'attaquants plus larges, tels que les proxys AiTM, les couches de tromperie BitB et les infrastructures hybrides multi-kits.

- Campagne hybride Tycoon–SaltyLa fusion de Tycoon2FA et Salty2FA représente une avancée majeure. Ce kit hybride est probablement à l'origine de la recrudescence des campagnes de contournement de l'authentification à deux facteurs fin 2025. Cette campagne démontre :

- basculement transparent entre les infrastructures backend

- résistance accrue aux mises hors de combat

- évasion de détection croissante

- Empreinte de campagne distribuée d'EvilProxy: Plutôt qu'une vaste campagne, EvilProxy sert de plateforme pour d'innombrables attaques de moindre envergure. Son utilisation généralisée par de nombreux acteurs, combinée à des mises à jour constantes de ses fonctionnalités, en fait une menace stratégique à long terme.

- Campagnes d'ingénierie sociale Sneaky2FA et BitBSneaky2FA démontre que tromperie frontale Les interfaces de connexion factices (d'une qualité irréprochable) deviennent aussi cruciales pour le succès du phishing que l'infrastructure backend. Ces campagnes sont efficaces même contre des utilisateurs d'entreprise bien formés.

- Campagnes à grande échelle de Whisper 2FALes premières analyses suggèrent que Whisper 2FA pourrait devenir le prochaine plateforme majeure AiTMSon échelle opérationnelle déclarée (plus d'un million de tentatives) indique une automatisation élevée et une distribution probablement basée sur les services.

- Hameçonnage en temps réel intégré à TelegramCertaines campagnes utilisent Telegram. Bots OTP qui coordonnent les interactions en direct avec les victimes (ingénierie sociale par appels vocaux, collecte de codes OTP, etc.). Ces bots agissent comme ponts d'automatisation entre les kits d'hameçonnage et les opérations d'ingénierie sociale.

- Hameçonnage assisté par l'IACertains articles évoquent l'utilisation de logiciels de manipulation de l'information (LLM) pour générer des pages, des courriels ou même du code frauduleux. Cette tendance laisse présager une nouvelle vague de… opérations de phishing ultra-sophistiquées et auto-localisées où l'IA gère la fabrication, l'interaction et l'adaptation à grande échelle.

Évaluation de l'authenticité et de la confiance

Chaque publication a été systématiquement évaluée quant à son authenticité et s'est vue attribuer un niveau d'authenticité ainsi qu'un niveau de confiance. Afin de garantir la clarté et la cohérence de l'analyse, chaque élément de l'ensemble de données a été classé dans l'une des cinq catégories principales, reflétant sa nature, son intention et sa pertinence par rapport à une activité malveillante réelle :

- Menace réelle – Niveau de confiance élevé (3 130 entrées – 36.3 %) : Les publications considérées comme des menaces réelles et exploitables avec un haut degré de certitude incluent les offres crédibles de données ou d'accès illicites, ainsi que les discussions d'acteurs malveillants connus. Les publications sur des forums clandestins établis (Exploit, XSS, BreachForums, etc.) ou émanant d'acteurs malveillants réputés relèvent généralement de cette catégorie. Par exemple, une publication sur un forum réputé du dark web, par un utilisateur actif cherchant à acquérir un kit de phishing haut de gamme (au prix de 2 000 $).

- Menace réelle suspectée – Faible niveau de confiance (1 769 entrées – 20.5 %)Messages considérés comme potentiellement malveillants, non entièrement vérifiés, provenant d'acteurs ambigus et/ou de nouveaux canaux. Le contenu semble authentique et les auteurs de la menace semblent réels, mais nous ne disposons pas de suffisamment de preuves ou les données sont insuffisantes pour affirmer avec certitude qu'il s'agit d'une menace réelle. Cela inclut les discussions sur les techniques de piratage, les offres de services malveillants qui paraissent plausibles mais non confirmées, etc. Par exemple, un utilisateur du forum Dread demandant des « méthodes réalistes » pour effectuer des piratages (en évitant les idées de « script kiddies ») constitue un contenu opérationnel : malveillant dans son intention, mais ne représentant pas une violation de données formellement confirmée.

- Arnaque ou faux (1 898 entrées – 22.0 %): Publications jugées probablement frauduleuses, illégitimes ou de très mauvaise qualité. Parmi les signes courants, on retrouve les services de piratage trop beaux pour être vrais, les vendeurs sans réputation et les publicités copiées-collées. Un exemple flagrant est un message Telegram listant des dizaines de services de piratage (des applications espionnes aux « Échange de carte SIM en tant que service » à « Ingénierie sociale basée sur l’IA »).

- Actualités/Articles OSINT/Bruit/Non pertinent (1 830 entrées – 21.2 %) : Les rapports open source, les articles de blog sur le renseignement sur les menaces et les articles d'actualité partagés sur les forums ont été pris en compte. Par exemple, de nombreux messages sur le forum Hydra étaient de simples copies d'articles provenant de sites comme CSO ou TheCyberExpress. On y trouvait également du contenu sans rapport avec les menaces ou inutile pour le renseignement sur les menaces. Seules 29 entrées entraient dans cette catégorie (messages vides, messages de test ou phrases anodines comme « merci » et « cool », sans valeur informative). Ces entrées ont été exclues de la plupart des analyses.

Classification des menaces

Les menaces réelles et crédibles apparaissaient généralement sur des plateformes de cybercriminalité établies et comportaient des détails opérationnels concrets (tels que des exemples de données, des prix ou des moyens de contact avec les auteurs) qui attestaient fortement de leur authenticité. Les publications frauduleuses, en revanche, étaient génériques, exagérées ou invraisemblables.

Un exemple flagrant est la publicité EncryptedByNinja, qui prétendait avoir « plus de 12 ans d'expérience » et proposait tout, du bourrage d'identifiants aux « attaques contre les infrastructures critiques », en un seul argumentaire – des caractéristiques classiques d'un service frauduleux.

Les articles d'actualité étaient facilement identifiables grâce à leur mise en forme, leurs références aux sources et leurs fréquents partages par des comptes automatisés comme The Latest Médias et actualités. Les publications classées comme « Suspectées d'être authentiques » étaient généralement opérationnelles mais non vérifiées : offres d'accès vagues, demandes de services illicites ou offres sans preuves ni indicateurs de réputation.

Chaque entrée a également reçu un score de confiance reflétant notre degré de certitude quant à sa classification. Un niveau de confiance élevé a été attribué aux menaces clairement réelles, aux escroqueries confirmées et aux contenus OSINT/actualités dont la nature était sans ambiguïté. Un niveau de confiance moyen a été attribué aux contenus opérationnels mais non confirmés. Aucun contenu n'a nécessité l'étiquette « Faible » en matière de confiance. Tout contenu trop incertain a été classé par défaut comme ayant un niveau de confiance moyen. Au final, environ 79 % de l'ensemble de données a reçu un niveau de confiance élevé et 21 % un niveau moyen, ce qui indique que la majorité des contenus ont pu être évalués de manière fiable en fonction du contexte et de la crédibilité de la plateforme.

Analyse de la segmentation linguistique

La nature multilingue de l'ensemble de données permet de mieux comprendre le ciblage géographique et la segmentation communautaire :

- Anglais (alphabet latin) – ~77 % : Comme indiqué, l'anglais domine le contenu. Cela concerne à la fois les forums internationaux (nombreux sont les forums, même ceux qui s'adressent à un public mondial, qui utilisent l'anglais comme langue commune) et les articles en anglais. Cette forte présence de l'anglais s'explique également par les groupes Telegram, dont beaucoup fonctionnent en anglais ou en anglais approximatif (même si leurs membres ne sont pas anglophones). Concernant les contenus relatifs aux menaces réelles, les publications en anglais englobent tout, des forums criminels anglophones aux annonces de fuites de données internationales. En résumé, l'anglais est la langue véhiculaire de la cybercriminalité dans de nombreux contextes, notamment pour le phishing et la fraude.

- Russe (cyrillique) – ~5 % : Bien que représentant une petite partie des publications, le contenu russe est qualitativement très important. Les forums russes comme Exploit et XSS sont réputés pour leur sophistication technique et les importantes violations de données qu'ils ont révélées. Dans notre sous-ensemble de menaces à haut risque, le russe représente probablement environ 15 % (étant donné qu'aucune information OSINT n'est en russe, la part du russe augmente lorsqu'on se concentre uniquement sur les menaces). Ces publications russes portaient principalement sur le carding, les tutoriels de piratage et les logiciels malveillants. On y trouvait par exemple des publications en russe concernant les systèmes de paiement et les BIN. Elles n'évoquaient pas explicitement des outils comme Tycoon2FA (car ces kits sont davantage associés aux services anglophones), mais les acteurs russes disposent de leurs propres frameworks de phishing. Il est important de noter que l'absence de noms de kits explicites dans les textes russes ne signifie pas une absence d'activité de phishing ; celle-ci peut être décrite différemment.

- Italien – ~15 % : Toutes les contributions italiennes provenaient du fil d’actualités Red Hot Cyber. Elles couvraient un large éventail de sujets (kits de phishing, cyberpolitique, etc.) mais ne provenaient pas d’acteurs malveillants. Lors de l’analyse des « menaces réelles », la part de l’italien chute quasiment à 0 %. Ce segment est néanmoins important pour le contexte et témoigne de la présence d’informations régionales sur la cybersécurité. Il suggère également que des organisations italiennes sélectionnent et diffusent du contenu CTI (Red Hot Cyber étant une source italienne), ce qui pourrait indiquer un intérêt pour ces menaces en Europe du Sud. Dans le cadre de notre étude, le contenu italien a servi de filtre OSINT pour analyser des menaces principalement anglophones et russophones.

- Espagnol – ~0.25 % : Un très petit nombre de publications étaient en espagnol. Celles-ci provenaient de Underc0de Le forum (un forum de piratage hispanophone) et quelques éléments OSINT ont été analysés. Les messages du forum espagnol portaient sur des actualités et des conseils de piratage généraux, et non sur des transactions criminelles majeures. Dans le domaine des menaces à haut risque, le contenu espagnol était négligeable : les acteurs malveillants hispanophones privilégient généralement les forums anglophones ou restent au sein de communautés plus restreintes (peu étudiées ici). Néanmoins, des acteurs malveillants hispanophones existent (réseaux de fraude financière latino-américains, etc.), et la faible présence de l'espagnol dans nos données pourrait indiquer une sous-collecte plutôt qu'une absence de menaces. Il serait judicieux d'intégrer davantage de sources ciblant les forums de cybercriminalité hispanophones à l'avenir.

- Portugais – ~0.27 % : Présence également faible. Il est possible que certains contenus provenant du Brésil ou du Portugal aient été capturés via des sources de renseignement en sources ouvertes (OSINT) ou des sites de partage de contenu. Le Brésil possède une cybercriminalité clandestine connue (par exemple, Red Hot Cyber traite souvent de l’actualité cybernétique brésilienne sur son site portugais), mais notre ensemble de données ne semble contenir que quelques éléments en portugais. Il pourrait s’agir de références ou d’extraits de forums lusophones. Pour l’instant, les publications en portugais n’ont pas contribué de manière significative au nombre réel de menaces. Cependant, la terminologie portugaise (désignant les logiciels malveillants bancaires brésiliens, etc.) pourrait s’avérer pertinente si l’attention se porte sur cette région.

- Arabe – ~0.09 % : Seulement 8 publications. Celles-ci provenaient probablement d’une chaîne d’information arabe spécialisée en cybersécurité (nous avons repéré une référence à « cybersecuritymiddleeast_bot »). Il pourrait s’agir de traductions ou de brèves notes sur les menaces au Moyen-Orient. Aucun contenu significatif du dark web en arabe n’a été trouvé. Cela indique que, bien que le Moyen-Orient soit une région où la cybersécurité est présente, elle n’était pas au centre des données collectées. Si nécessaire, la surveillance des forums de cybersécurité en langue arabe ou des groupes Telegram (dont certains sont liés aux outils de piratage) pourrait être étendue.

- Autres langues : Pratiquement aucune, hormis celles mentionnées ci-dessus. Aucun contenu en chinois, en farsi ou dans d’autres langues asiatiques n’était directement inclus dans l’ensemble de données (seulement des mentions indirectes via des sources anglaises). Cela reflète une fois de plus l’orientation de notre collecte, mais aussi le fait qu’une grande partie de l’activité clandestine chinoise reste confinée à des plateformes chinoises non incluses dans notre étude, et que d’autres langues peuvent également être cloisonnées.

En résumé, l'anglais et le russe sont les langues essentielles à couvrir pour le renseignement sur les menaces de phishing et de fraude. L'italien, présent dans nos données, souligne l'intérêt des rapports OSINT. Le contenu en espagnol, portugais et arabe était minime, ce qui suggère soit une faible représentation, soit la nécessité de mieux exploiter ces communautés. Pour les menaces à haut risque, l'anglais reste dominant, mais le russe est absolument crucial en raison de la qualité des renseignements provenant des forums russes (même s'ils sont moins nombreux, ils concernent souvent des violations importantes ou le développement de logiciels malveillants).

Le croisement des données linguistiques avec les types d'acteurs et de contenus révèle que la langue correspond souvent à différents thèmes abordés : par exemple, les publications en russe traitaient fréquemment de fraude à la carte bancaire ou de logiciels malveillants (les forums russes étant spécialisés dans ces domaines), les publications en anglais couvraient tout le spectre (kits de phishing, fuites de données, etc.) et les publications en italien présentaient des résumés de tous ces éléments (mais pas d'activités criminelles originales). Cette analyse permet à un analyste de prioriser ses efforts de traduction et de surveillance en fonction des langues susceptibles de fournir les informations recherchées (par exemple, traduire les données relatives aux violations de données en russe, s'assurer de l'utilisation de sources anglaises pour les kits de phishing, etc.).

Élaboration d'un aperçu du paysage des menaces pour 2026

Le paysage des menaces décrit dans ces publications et messages instantanés reflète un marché des kits de phishing en pleine expansion, de plus en plus sophistiqué et proposant des produits prêts à l'emploi. Les plateformes de phishing en tant que service (PaaS) et les kits de phishing prêts à l'emploi sont devenus des outils incontournables pour les cybercriminels. Les données révèlent une forte augmentation des discussions et de l'utilisation de kits capables de contourner l'authentification multifacteurs (MFA), indiquant que même les comptes protégés par MFA ne sont plus à l'abri. De plus, le vol de cookies de session et d'éléments DOM montre que le niveau de difficulté initial a augmenté et que le kit de phishing standard ne se limite plus à une simple page web falsifiée avec un certificat SSL. Des kits comme Tycoon2FA et EvilProxy sont si répandus que l'un ou l'autre est mentionné dans la majorité des publications de renseignements collectées. En effet, l'utilisation massive de Tycoon2FA est responsable de près de 90 % des attaques de phishing récentes qui parviennent à contourner l'authentification multifacteurs.

On assiste à une véritable course aux armements : à mesure que les organisations adoptent l’authentification multifacteur (MFA), les acteurs malveillants réagissent en utilisant des proxys inversés et des attaques de type « navigateur dans le navigateur ». L’émergence de kits hybrides (comme la fusion de Salty2FA et Tycoon2FA) est une conséquence directe de cette évolution : les acteurs malveillants combinent différentes techniques pour neutraliser les défenses individuelles. Cela complexifie la détection et l’attribution, comme l’ont souligné les chercheurs : une détection basée sur les signatures, optimisée pour un kit spécifique, peut passer à côté d’un kit hybride. De ce fait, les équipes de défense ne peuvent plus se fier aux indicateurs de compromission (IoC) statiques ni aux empreintes digitales propres à un kit ; la détection comportementale (surveillance des flux de connexion inhabituels, des pages de redirection, etc.) est désormais la norme.

Un autre aspect de ce paysage est la marchandisation. Le terme « Escroquerie » Ce document décrit comment les kits de phishing sont désormais conditionnés et vendus comme des produits du commerce, avec assistance client et modules complémentaires. Pratiquement n'importe qui prêt à payer (parfois une vingtaine de dollars sur certains marchés, voire gratuitement via des tutoriels YouTube clandestins) peut se procurer un kit d'apparence professionnelle. Ces kits incluent des fonctionnalités telles que des outils d'envoi d'e-mails/SMS intégrés, des vérifications de listes noires et des communautés d'assistance technique. De ce fait, le phishing est devenu extrêmement accessible : un amateur peut désormais pratiquer ce qui était autrefois réservé aux pirates informatiques expérimentés. Nos données ont révélé l'existence de nombreux forums et chaînes destinés aux débutants où ces kits circulent.

Il en résulte une avalanche de campagnes d'hameçonnage, dont beaucoup ciblent les comptes financiers, les messageries professionnelles (pour les fraudes aux faux ordres de virement) et bien plus encore. Par exemple, un rapport de nos données a mis en lumière une campagne de « Scanception » utilisant des codes QR dans les courriels d'hameçonnage pour échapper à la détection, ce qui a entraîné… Plus de 600 fichiers PDF d'hameçonnage sans aucune détection par VirusTotal Des preuves circulent montrant que ces outils permettent des attaques très furtives à grande échelle.

Il convient également de souligner la mondialisation de ces menaces : bien que de nombreux développeurs de kits semblent être russophones ou anglophones, leurs services sont utilisés dans le monde entier. Nous avons constaté la présence de contenus relatifs à des expériences de phishing menées au Moyen-Orient (le test de code QR de la police de Sharjah) et de références à des opérations de phishing chinoises (la « triade du smishing », qui utilise des réseaux téléphoniques pour le phishing par SMS).

Ces kits prennent souvent en charge plusieurs langues – une publicité vantait la prise en charge de 43 langues sur une page frauduleuse afin de toucher un maximum de victimes.

Ainsi, le contexte est celui où, par exemple, un kit conçu par une équipe russe et vendu sur un forum Tor peut être utilisé par un cybercriminel d'Asie du Sud pour hameçonner les employés d'une entreprise européenne – un scénario de menace véritablement transnational.

Comment les équipes de sécurité peuvent se défendre contre la montée en puissance des kits de phishing

De cette analyse émergent plusieurs pistes et hypothèses exploitables :

- Prioriser la détection du phishing contournant l'authentification multifacteurLes équipes de sécurité doivent partir du principe que les courriels d'hameçonnage vont Contourner l'authentification multifacteur (MFA) via des outils comme EvilProxy nécessite la mise en place d'une détection comportementale robuste. Par exemple, il convient de surveiller les tentatives de connexion multiples et rapides, ou les connexions depuis des machines virtuelles cloud (puisque ces kits s'exécutent souvent sur des serveurs cloud) – des comportements révélateurs de l'utilisation d'un proxy AiTM. De plus, la sensibilisation des utilisateurs doit insister sur ce point. Les invites MFA peuvent être hameçonnées. et encouragez l'utilisation des clés de sécurité ou des mots de passe FIDO2 lorsque cela est possible (car ceux-ci sont plus difficiles à proxifier).

- Surveillance ciblée des acteurs de menacesIdentifiez et surveillez les individus clés repérés dans cette analyse (par exemple, les contributeurs les plus actifs sur certains forums, ou toute personne ayant demandé ou proposé des kits de phishing). Par exemple, un acteur malveillant ayant publié 370 messages sur un forum de carding et considéré comme très crédible est susceptible de fournir des informations précieuses ou d'établir des liens avec d'autres acteurs importants. Surveillez ces acteurs clés en créant des listes de surveillance pour leurs comptes et leurs coordonnées.

- Élargir la couverture linguistiqueAu vu des résultats, il est conseillé d'étendre la surveillance aux termes de recherche russes, chinois et farsi. Bien que le corpus de données contienne de nombreux exemples dans ces langues, cette étude s'est concentrée uniquement sur les termes de recherche anglais. Nos données indiquent que les forums russes sont actifs et présentent des menaces de haut niveau, qui semblent très efficaces.

- Exploiter les données OSINT pour améliorer les renseignements clandestinsLa synergie entre les articles OSINT et les publications des acteurs malveillants s'est avérée précieuse. Pour chaque kit majeur, les chercheurs publiaient des analyses (que nous avions dans nos données). Les experts en sécurité peuvent s'en servir pour identifier les éléments à rechercher dans les échanges bruts des acteurs. Par exemple, le rapport d'Any.Run nous a permis de mettre en évidence des comportements spécifiques du kit hybride Salty+Tycoon. Nous recommandons d'examiner toute période d'inactivité dans les journaux de détection de phishing afin de vérifier si elle correspond à des indicateurs de Tycoon2FA qui n'auraient pas été détectés à ce moment-là.

- Ajustements de l'entraînement défensifLes informations recueillies ici concernant les kits de phishing sophistiqués montrent que la formation des utilisateurs doit évoluer. Leur dire de « vérifier la barre d'adresse » n'est plus suffisant lorsque ces kits peuvent imiter la fenêtre du navigateur de manière convaincante. Les programmes de sensibilisation à la sécurité devraient inclure des exemples d'AiTM et de BitB et donner des conseils sur les mesures à prendre, telles que : « Si une invite d’authentification multifacteur ou une demande de connexion apparaît à un moment inhabituel, soyez sceptique même si cela semble normal. » Il est également important d'insister sur l'utilisation des gestionnaires de mots de passe, car ils constituent une protection efficace contre les formulaires frauduleux. Afin de mieux préparer votre organisation aux techniques d'hameçonnage les plus récentes (comme l'hameçonnage par code QR, l'AiTM et les fenêtres BitB), intégrez-les à des simulations d'hameçonnage pour les employés, afin de les sensibiliser et d'évaluer les risques.

Surveillez les kits d'hameçonnage avec Flare

Le La gestion des expositions aux cybermenaces de Flare Notre solution permet aux organisations de détecter, de hiérarchiser et d'atténuer de manière proactive les vulnérabilités fréquemment exploitées par les acteurs malveillants. Notre plateforme analyse automatiquement le web classique et le dark web, ainsi que les communautés des principaux acteurs malveillants, 24 h/24 et 7 j/7 afin de détecter les événements inconnus, de hiérarchiser les risques et de fournir des renseignements exploitables immédiatement pour améliorer la sécurité.

Flare s'intègre à votre programme de sécurité en 30 minutes et remplace souvent plusieurs outils SaaS et open source. Découvrez les menaces externes auxquelles votre organisation est exposée en vous inscrivant à notre programme. essai gratuit.