Les cybercriminels semblent toujours être à la recherche de moyens nouveaux et innovants pour commettre leurs crimes plus efficacement. Dans le passé, le dark web et certaines parties du deep web étaient parmi les endroits les plus courants où vous pouvez trouver des cybercriminels en train de commettre leurs stratagèmes. Cependant, de nombreux criminels sont passés à des applications de messagerie en ligne plus sécurisées, telles que Telegram, afin de poursuivre publiquement leurs activités illicites.

Ces dernières années, Telegram est devenu de plus en plus populaire auprès des cybercriminels pour créer des canaux permettant aux individus et aux groupes de se livrer à des activités criminelles. Cela est dû en partie au fait que Telegram permet aux utilisateurs de disposer de capacités de messagerie cryptées de bout en bout, à condition qu'il s'agisse d'une plate-forme sécurisée pour se connecter et communiquer librement avec les autres. Telegram offre également à ses utilisateurs plus d'anonymat que les autres applications de messagerie en ligne, ce qui en fait un moyen attrayant et facile pour les activités illicites de se produire sans les ramifications d'être pris par les forces de l'ordre.

Le résultat de cette activité criminelle accrue sur les applications de messagerie sécurisée comme Telegram a rendu plus difficile pour les autorités de surveiller et de réglementer de manière proactive les activités illicites et le contenu partagé ouvertement dans ces communautés illicites. Dans cet article, nous expliquerons pourquoi les canaux Telegram illicites sont un problème croissant, les types et caractéristiques communs de ces canaux, les risques et les défis liés à ces canaux, et les moyens d'atténuer l'impact de ces communautés illicites croissantes.

Chaînes de télégrammes illicites : pourquoi sont-elles un problème croissant ?

La montée en puissance de Telegram et de plates-formes de messagerie cryptées de style similaire a permis à d'innombrables utilisateurs de se connecter et d'envoyer des messages aux autres avec plus d'anonymat. Bien qu'il existe de nombreux canaux sur la plate-forme qui sont utilisés pour des possibilités de communication légitimes afin de créer des communautés privées, de nombreux canaux ont également été créés pour des raisons plus néfastes. La confidentialité de la messagerie Telegram a permis à davantage de criminels et autres acteurs malveillants de se développer chaînes Telegram illicites et les communautés spécifiquement pour mener des activités criminelles.

L'une des principales raisons pour lesquelles Telegram est devenu une grande plaque tournante pour les activités illicites est la facilité d'utilisation et l'accessibilité permettant aux utilisateurs de localiser et de rejoindre rapidement bon nombre de ces canaux. Bien que de nombreuses chaînes illicites étudiées aient nécessité une approbation pour rejoindre, il y en avait de nombreuses autres qui ne nécessitaient aucune approbation et étaient facilement consultables une fois l'application téléchargée avec succès. Par exemple, les utilisateurs peuvent rechercher le groupe d'activités criminelles qu'ils souhaitent rejoindre de leur choix et rechercher les résultats pour rejoindre les canaux qui correspondent avec succès à leurs résultats.

Une autre raison pour laquelle les canaux Telegram illicites gagnent en popularité est due en partie à l'augmentation des crypto-monnaies et d'autres formes de monnaies numériques. De nombreuses crypto-monnaies offrent aux utilisateurs un plus grand niveau d'anonymat et d'intraçabilité lorsqu'il s'agit d'échanger régulièrement des paiements entre des individus et des groupes malveillants. Les crypto-monnaies telles que Bitcoin et Etherum sont souvent parmi les plus couramment utilisées sur les canaux Telegram illicites, car ce sont les formes de crypto-monnaie les plus adoptées dans le monde.

De nombreuses chaînes Telegram illicites ont également gagné en popularité car elles permettent souvent aux criminels de collaborer et de partager les derniers exploits entre eux. L'essor des applications de messagerie en ligne, comme Telegram, a permis aux cybercriminels de se connecter et de créer davantage de communautés du monde entier. De plus, bon nombre de ces individus et groupes sont plus que disposés à aider ceux qui découvrent la cybercriminalité à apprendre à mener des attaques, à pirater ou à mener eux-mêmes des activités criminelles avec l'aide de personnes plus expérimentées et expérimentées dans ces activités.

Types et caractéristiques courants des chaînes de télégrammes illicites

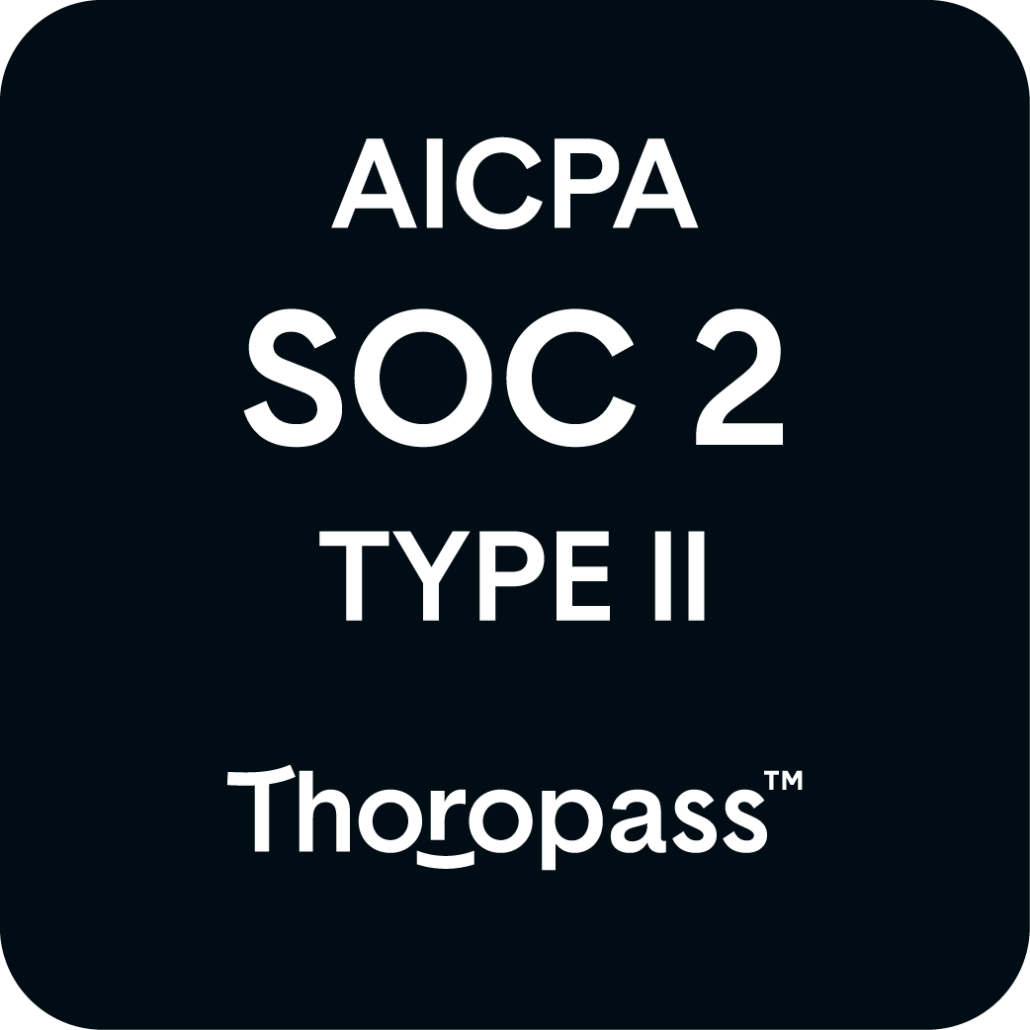

Sur Telegram, il existe de nombreux types de chaînes que les utilisateurs peuvent rechercher sur la plate-forme. Certains de ces canaux peuvent être totalement légitimes et d'autres néfastes. Le type de canaux illicites que l'on peut trouver sur l'application peut aller de tout ce qui concerne la fraude financière aux organisations radicales communiquant leurs dernières activités et contenus extrémistes.

Bon nombre de ces chaînes que nous avons étudiées dans le cadre de nos recherches approfondies ont révélé plusieurs types d'activités criminelles courantes qui se sont avérées populaires sur Telegram. Voici quelques-uns des types de canaux illicites les plus courants trouvés sur Telegram et les caractéristiques tactiques entourant l'activité criminelle qui peut être trouvée sur eux.

1. Cardage

Le cardage est l'une des activités illicites les plus courantes sur Telegram. Le carding est essentiellement la pratique consistant à voler les informations de carte de crédit des victimes par le biais de diverses méthodes pouvant inclure le phishing, l'écrémage et les violations de données. Les criminels prendront ensuite ces informations et les vendront sur la chaîne Telegram pour une somme modique.

Ce qui rend le cardage si lucratif, rentable et populaire parmi ces communautés illicites, c'est la facilité d'utilisation de l'application et son accessibilité. Des pirates plus expérimentés peuvent vendre leur charge utile à partir d'une violation de données ou de plusieurs attaques de phishing réussies à d'autres. Par exemple, si un pirate est capable de voler des informations à un grand nombre de victimes, il peut vendre ces données pour un petit profit.

De nombreux cybercriminels peuvent également utiliser et programmer des bots pour publier des informations de carte de crédit sur plusieurs canaux, augmentant ainsi leur rentabilité. De plus, ces canaux peuvent également permettre aux criminels de partager, de collaborer et de vendre facilement des outils de création de cartes, des guides et des formations pour aider d'autres utilisateurs malveillants à mener à bien leurs propres stratagèmes.

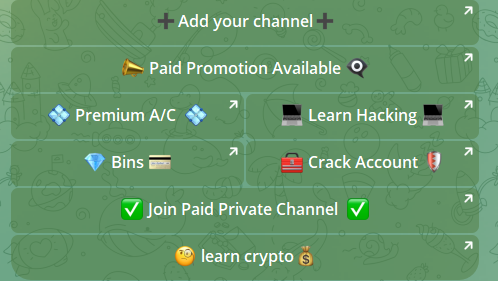

2. Connexions au compte bancaire

Les connexions à un compte bancaire sont un autre type d'activité illégale populaire que l'on peut voir sur de nombreux sites. Fraude par télégramme canaux trouvés sur l'application régulièrement. Semblable au cardage, la vente d'informations sur les comptes bancaires des victimes sur Telegram peut entraîner un paiement élevé pour les criminels. Cela est dû à la facilité d'accès aux fonds volés avec un minimum d'effort de la part des acheteurs sur le canal.

![Capture d'écran d'un compte bancaire avec un solde d'environ 5000 5 $. Il y a une légende en bas "[Caviardé] XNUMXk $ emt ou journal à vendre est livré avec addy phone email dob"](https://flare.io/wp-content/uploads/banklogs-for-sale_scrubbed.png)

Les criminels qui vendent des identifiants de compte bancaire trouveront souvent ce type d'activité malveillante en forte demande et à faible risque d'être pris par les forces de l'ordre. Cela peut égaler le vendeur pour réaliser avec succès un bon profit sur la charge utile. Bon nombre de ces cybercriminels obtiendront souvent les informations d'attaques de phishing ou par le biais d'importants lots de violations de données acquises par piratage.

La vente d'identifiants de compte bancaire sur des canaux Telegram illicites ne se limite pas non plus aux informations de compte bancaire. Plusieurs des canaux Telegram illicites que nous avons recherchés proposaient également des connexions de compte pour les applications de paiement. Les utilisateurs des chaînes peuvent également acheter des identifiants de compte pour d'autres applications, comme les services de streaming.

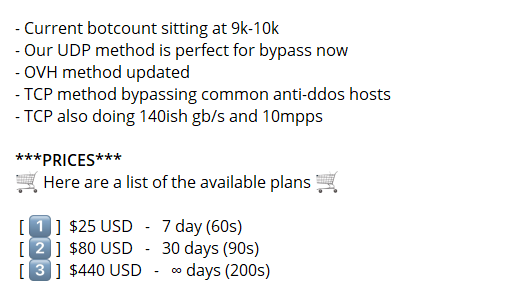

3. DDoS

Au cours des dernières années, des applications de messagerie sécurisée comme Telegram ont également hébergé des canaux illicites qui connectent des acteurs de la menace du monde entier sans vendre de données volées. Ces canaux sont souvent constitués de pirates qui s'associent pour mener des attaques par déni de service distribué (DDoS). Bien qu'ils ne vendent peut-être pas d'informations sur les victimes comme dans les canaux illicites qui effectuent des cartes ou vendent des identifiants bancaires, ces types de canaux peuvent toujours être dangereux pour les organisations du monde entier.

En partie en raison de la sécurité et de l'anonymat de la messagerie Telegram au sein des canaux, cela peut permettre à plusieurs parties de participer plus efficacement à des attaques actives contre des États-nations ainsi que des organisations et des entreprises. Ces canaux Telegram illicites DDoS permettent aux pirates d'utiliser également des bots pour aider à l'orchestration de leurs attaques.

4. Les botnets

Les botnets ont été utilisés sur les chaînes Telegram illicites pour diverses raisons. Souvent, les botnets impliquent un réseau d'appareils compromis qui sont contrôlés et commandés par des serveurs centralisés. Les administrateurs de ces botnets, communément appelés botmasters, peuvent alors mener une multitude d'attaques contre des cibles. Ces attaques peuvent souvent inclure des attaques DDoS, du spam, des attaques de phishing, du credential stuffing et d'autres activités malveillantes.

Les botnets sont attrayants pour les cyber-attaquants car ils peuvent générer plus d'anonymat et permettent également une portée et une flexibilité accrues avec les appareils infectés lorsqu'ils sont déployés de manière appropriée. De nombreux botmasters vendent également souvent d'autres botnets au sein de canaux Telegram illicites afin d'aider d'autres criminels à augmenter avec succès leurs propres vecteurs d'attaque.

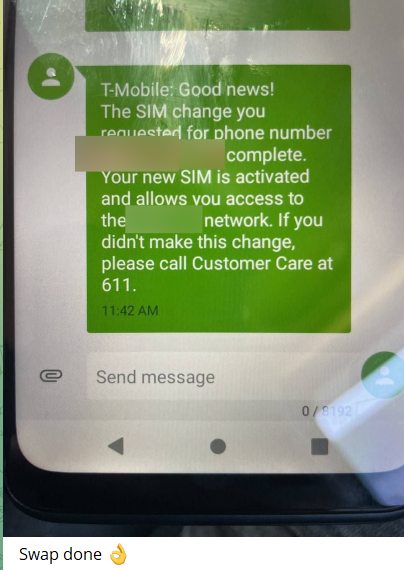

5. Échange de carte SIM

Un autre problème notable qui peut survenir sur les chaînes Telegram illicites est le processus d'échange de carte SIM. L'échange de carte SIM est essentiellement une forme de cyberattaque qui permet à un pirate de prendre le contrôle du téléphone mobile de quelqu'un d'autre pour l'utiliser à des fins illicites. Par exemple, un attaquant peut hameçonner ou créer une ingénierie sociale sur une cible prévue pour fournir des informations concernant son compte associé à son opérateur. Une fois qu'ils ont réussi à recevoir les informations nécessaires, ils peuvent ensuite transférer le numéro de téléphone sur la carte SIM séparée à laquelle l'attaquant a acquis l'accès.

L'échange de carte SIM peut également permettre aux cybercriminels d'intercepter toute activité qui se produirait sur ce téléphone et le numéro qui lui est associé inclut l'accès à l'authentification à 2 facteurs (2FA) basée sur SMS. Alors que de nombreux opérateurs de téléphonie mobile ont pris des mesures pour sévir davantage contre l'échange de cartes SIM afin de protéger leurs clients, le problème peut toujours se produire sur les canaux Telegram illicites.

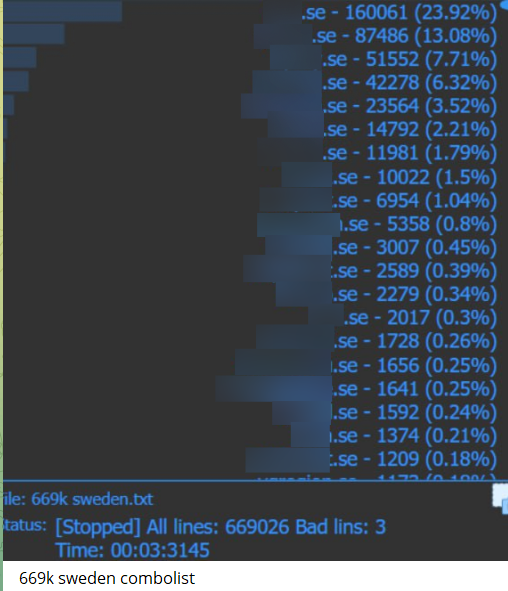

6. Listes de données utilisateur

Les informations sur les utilisateurs et les listes de données, également appelées combolists, sont devenues un élément de plus en plus important de certaines des informations vendues et partagées sur les canaux Telegram illicites. Ces combolists sont souvent utilisées par les cybercriminels afin de mener plusieurs types d'attaques différentes telles que le bourrage d'informations d'identification et les prises de contrôle de compte. Souvent, ces informations sont acquises par le biais de fuites de données ou d'attaques de phishing qui sont ensuite ouvertement partagées, échangées ou vendues contre des crypto-monnaies entre criminels.

Ces combolists sont souvent construites avec une grande quantité de données utilisateur sensibles qui peuvent inclure des adresses e-mail, des noms d'utilisateur, des mots de passe, des questions et réponses de sécurité, et des informations de jeton d'accès ou des clés API pour contourner la sécurité d'authentification sur les sites Web ou les applications. Les combolists sont souvent vendus, partagés ou échangés sur des canaux Telegram illicites dans de grandes quantités d'ensembles de données, ce qui peut permettre aux criminels de recevoir les informations en masse.

Les combolists peuvent être lucratifs à acquérir sur les canaux Telegram illicites, car ils peuvent fournir aux cybercriminels un accès généralisé à des capacités d'accès non autorisées pour mener de nouvelles attaques contre les organisations. Ils fournissent également une grande quantité de distribution facile en vrac et un retour sur l'achat ou l'échange étant donné que si certaines des données de l'utilisateur ne sont pas faciles à accéder, il peut encore y avoir une grande quantité d'autres combos que les pirates peuvent encore voler de l'intérieur le plus grand combolist qu'ils ont acquis.

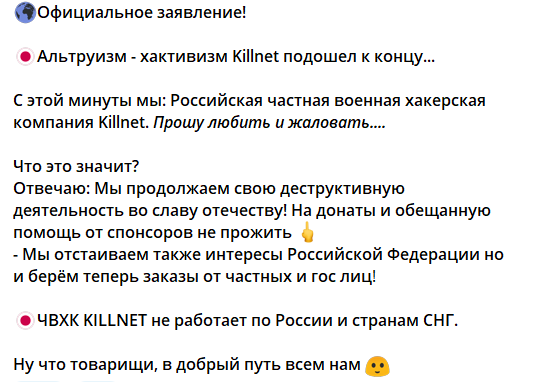

7. Hacktivisme russe

Au cours des dernières années, le hacktivisme a été un problème croissant Telegram en raison de la facilité d'accès entre plusieurs groupes de pirates. Parmi les nombreux groupes de Telegram illicites étudiés, le hacktivisme russe était le plus important. De nombreux groupes de hacktivistes russes actuels qui utilisent Telegram le font pour communiquer, recruter et partager des ressources et des outils avec d'autres pirates dans le but de rejoindre leur cause.

Le problème avec le hacktivisme russe sur les chaînes Telegram illicites est qu'il permet à ces groupes d'augmenter leur vecteur d'attaque et leur portée, causant plus de dégâts aux cibles. Cela peut permettre une diffusion plus rapide des informations et une radicalisation parmi les groupes qui cherchent à partager, former et recruter davantage de pirates informatiques pour rejoindre leur cause. Plus d'acteurs malveillants peuvent alors créer des attaques plus réussies contre les organisations ciblées. Cela peut également ouvrir les organisations et entreprises ciblées à la possibilité d'attaques transfrontalières pour plusieurs pays et groupes de pirates différents. En fin de compte, rendre la surface d'attaque plus difficile à gérer contre les acteurs de la menace qui se joignent à ces groupes hacktivistes.

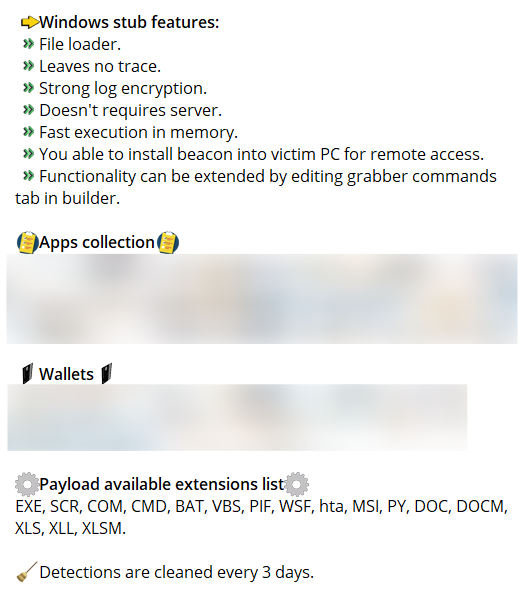

8. Journaux des voleurs

Les journaux de Stealer sont souvent un autre élément de valeur qui est couramment vendu sur les chaînes Telegram illicites. Souvent, ces journaux de vol peuvent également contenir des données telles que des mots de passe, des noms d'utilisateur, des informations d'identification, des numéros de carte de crédit et d'autres PII. Contrairement aux combolists, les journaux de vol sont souvent des données qui ont été collectées via une perturbation par des logiciels malveillants auprès des victimes d'appareils infectés. Ces journaux sont ensuite vendus et distribués à d'autres criminels pour leur propre usage malveillant, ce qui peut inclure la conduite de leurs propres attaques contre des organisations.

Défis liés aux chaînes de télégrammes illicites

Alors que l'augmentation des activités criminelles et des canaux illicites sur Telegram continue d'augmenter, l'application a tenté de prendre des mesures pour atténuer ces problèmes plus efficacement. Au sein de leur Conditions d'utilisation accord, Telegram déclare qu'en rejoignant les utilisateurs, ils acceptent de ne pas se livrer à des activités illicites. Les utilisateurs sont souvent encouragés à signaler directement toute activité ou tout canal criminel sur l'application. Bien que Telegram ait déclaré qu'il ne supporte ni ne tolère aucune activité illicite sur l'application, de nombreux pays ont imposé des interdictions d'utiliser l'application légitimement.

De nombreuses personnes et entreprises continuent d'être ciblées par les cybercriminels utilisant Telegram en raison de l'activité illicite des canaux qui peut se produire régulièrement sur l'application. Voici quelques-uns des risques et des défis auxquels de nombreuses organisations continuent d'être confrontées en raison de l'activité criminelle en ligne qui se produit encore sur Telegram :

1. Violations de données - d'innombrables canaux Telegram illicites vendent souvent des données utilisateur, des informations personnellement identifiables (PII), des identifiants de compte, des informations de carte de crédit et d'autres informations confidentielles obtenues par diverses méthodes aux autres criminels dans un but lucratif.

2. Dommages de réputation – les organisations peuvent faire face aux ramifications du contenu malveillant ou des données partagées sur les canaux Telegram illicites. Cela peut entraîner une perte de bénéfices, d'actionnaires et de valeurs boursières pour les marques en raison d'une atteinte à leur réputation.

3. Difficulté à surveiller l'activité criminelle – Le but de Telegram est de fournir une messagerie cryptée de bout en bout aux utilisateurs de la plate-forme. Bien qu'il puisse s'agir d'un moyen sécurisé de communiquer avec les autres, le manque de métadonnées stockées, telles que les adresses IP, associées à l'application peut rendre difficile pour les organisations d'atténuer de manière proactive l'activité criminelle qui les cible lorsqu'elle est menée sur la plate-forme.

4. Perturbations opérationnelles – la quantité de logiciels malveillants et d'attaques DDoS qui peuvent être propagées et partagées au sein de nombreuses communautés Telegram illicites peut causer des dommages opérationnels aux entreprises. Par exemple, certains groupes DDoS à motivation criminelle peuvent promettre de mettre le site Web d'une organisation hors ligne pendant 24 heures ou plus. Cela peut perturber les opérations quotidiennes, les systèmes et les chaînes d'approvisionnement.

5. Piratage de la propriété intellectuelle – en plus des fuites de données, les cybercriminels peuvent divulguer régulièrement des données confidentielles d'organisations via des canaux Telegram illicites. Ce contenu malveillant peut être partagé ouvertement à propos d'organisations qui peuvent inclure leur contenu protégé par des droits d'auteur, des secrets commerciaux, des données contrôlées et d'autres informations confidentielles relatives à cette organisation. Cela peut entraîner des dommages à la marque, des pertes financières, etc.

6. Amendes et sanctions légales – le contenu malveillant qui peut être partagé avec d'autres sur les chaînes Telegram illicites peut finalement coûter aux entreprises des amendes et des sanctions légales. Même les organisations qui ont enrôlé des mesures pratiques de cybersécurité peuvent encore devenir une victime cible au sein de certaines de ces communautés illicites.

Comment Flare aide à se protéger contre les chaînes de télégrammes illicites

Votre empreinte numérique dans le paysage des menaces d'aujourd'hui est essentielle pour vous protéger contre les attaques. Alors que la croissance des chaînes Telegram illicites se poursuit régulièrement, Flare vous fournit une assistance complète contre les menaces afin de mieux protéger l'exposition de votre organisation avec plus de succès. En utilisant notre surveillance des fuites de données, Flare gère les capacités de surveillance 24h/7 et XNUMXj/XNUMX pour s'assurer que les fuites de données sont évitées et que votre propriété intellectuelle est protégée. Avec le tableau de bord convivial de Flare et ses multiples capacités d'intégration d'applications, vous pouvez être tranquille en sachant que vos expositions à haut risque sont efficacement atténuées. Inscrivez-vous pour votre essai gratuit dès aujourd'hui, pour commencer.