Qu'est-ce qu'une surface d'attaque ?

Une surface d'attaque est le nombre total de tous les vecteurs d'attaque (ou des points) où un attaquant ou un utilisateur non autorisé peut accéder à un système et saisir ou extraire des données.

Les surfaces d'attaque peuvent être divisées en deux catégories différentes.

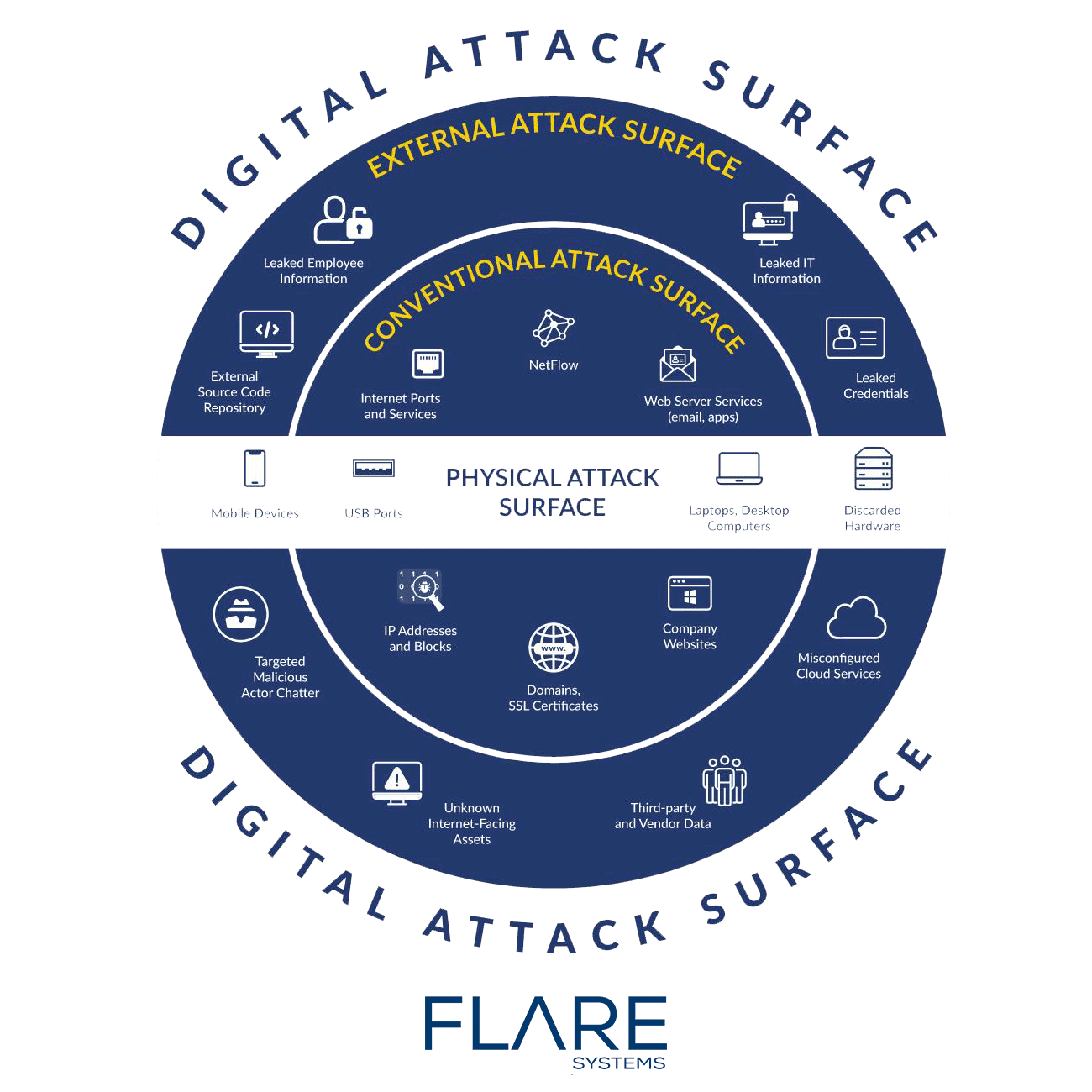

1. Surface d'attaque physique

Une zone de surface d'attaque physique pour une organisation comprend tous les périphériques terminaux tels que les ordinateurs de bureau, les disques durs, les ordinateurs portables, les appareils mobiles et les ports USB.

2. Surface d'attaque numérique

Une zone de surface d'attaque numérique pour une organisation comprend tout le matériel et les logiciels qui se connectent au réseau de l'organisation. Quelques exemples de ces surfaces incluent les applications, le code, les ports, les serveurs, l'informatique fantôme et les sites Web. En raison de la grande variété de surfaces d'attaque numériques, il existe de multiples points d'entrée situationnels qui peuvent entraîner des vulnérabilités telles qu'un codage médiocre, des mots de passe faibles, des logiciels mal entretenus et des paramètres de système d'exploitation par défaut. Une organisation peut également décomposer une surface d'attaque numérique en une surface d'attaque numérique classique et une surface d'attaque externe.

Voici une visualisation de la façon dont une surface d'attaque externe diffère de notre compréhension conventionnelle d'une surface d'attaque numérique :

La surface d'attaque comprend toutes les vulnérabilités et englobe toute la « surface » d'une organisation sensible aux acteurs malveillants.

Flare de Protection contre les risques numériques logiciel se concentre spécifiquement sur Gestion de la surface d'attaque externe et fournit surveillance des sites de partage anonymes et Github pour le code source, détection de fuite de données techniques et identification des serveurs mal configurés.

Qu'est-ce qu'un vecteur d'attaque ?

Un vecteur d'attaque est une méthode ou une voie utilisée par un pirate pour accéder à un système. Voici quelques exemples de vecteurs d'attaque :

- Mauvaise configuration

- Malware

- Ransomware

- L'hameçonnage

- Attaques DDOS

- Identifiants compromis

- Insiders malveillants

- Cryptage manquant ou médiocre

- Exploiter les vulnérabilités non corrigées

La relation entre la surface d'attaque et le vecteur d'attaque étant la suivante : plus votre entreprise est vulnérable à des vecteurs d'attaque, plus votre surface d'attaque sera grande.

Comment une surface d'attaque diffère-t-elle selon la taille de l'organisation ?

La taille de l'organisation dicte généralement la taille d'une surface d'attaque. Les petites, moyennes et grandes entreprises peuvent toutes être victimes de cyberattaques. Cependant, le problème avec les petites et moyennes entreprises est exacerbé en raison d'un déficit de compétences en cybersécurité sans cesse croissant, d'une augmentation des attaques de cybersécurité en général et d'une méconnaissance de l'empreinte numérique globale de l'entreprise.

Comment pouvez-vous définir la surface d'attaque de votre organisation ?

Les organisations doivent commencer à définir leur surface d'attaque par visualisation. La visualisation comprend l'identification des faiblesses, l'évaluation des vulnérabilités, la détermination des rôles des utilisateurs et des niveaux de privilèges et leur communication par le biais d'images et de notes. Au fur et à mesure que l'entreprise commencera à examiner et à cartographier pour la visualisation, elle commencera à identifier différents points d'entrée tels que :

- Formulaires et champs de l'interface utilisateur (UI)

- En-têtes HTTP et cookies

- Apis

- Terminaux non corrigés exposés

- Documents officiels

- Bases de données

- Autre stockage local

- E-mail ou autres types de messages

Une fois la cartographie globale terminée, les organisations peuvent commencer à classer ces points selon leurs méthodes préférées.

Comme il peut y avoir de nombreux points d'entrée, ces données peuvent également être divisées en catégories par fonction, conception et technologie. Exemples de catégories : points d'entrée de connexion/d'authentification, interfaces transactionnelles/API et workflows d'entreprise, etc.

Comme indiqué précédemment, les entreprises peuvent classer par surface d'attaque physique, ce qui inclurait les systèmes et appareils sur site, etc., et numérique, ce qui inclurait le cloud. Les organisations qui sont principalement numériques peuvent également organiser leur visualisation en divisant la surface d'attaque numérique en un compartiment général et un compartiment de surface d'attaque externe.

Après avoir catégorisé la cartographie, les organisations peuvent commencer à évaluer les niveaux de risque en observant quels utilisateurs ont accès à quelles données et comment. Le processus d'évaluation peut en rendre certains évidents, par exemple, les employés et les données liées au cloud peuvent être plus à risque en raison de l'accès à distance. Dans tous les cas, lorsque cette évaluation sera terminée, les organisations connaîtront les comportements particuliers des utilisateurs/services et connaîtront les vecteurs d'attaque par les niveaux de risque et les fonctions de catégorie.

Qu'est-ce que la gestion de surface d'attaque ?

La gestion de la surface d'attaque (ASM) est la découverte, la surveillance, la contextualisation et la hiérarchisation continues de la somme de toutes les informations publiques liées à votre organisation qui peuvent être exploitées par un acteur malveillant. Une surface d'attaque peut être gérée par des praticiens, des outils et des plates-formes de cybersécurité pour atténuer toutes les cybermenaces actuelles et futures.

Comment réduire la taille de votre surface d'attaque

Il ne suffit pas de gérer uniquement la surface d'attaque dont vous disposez actuellement, il est également essentiel pour les organisations d'essayer activement de réduire la taille de leur surface d'attaque. Voici six conseils pour y parvenir :

1. Modèle de confiance zéro

L'un des problèmes fondamentaux qui peuvent survenir dans les organisations est le contrôle d'accès. Dans ce modèle, une organisation s'assure que seules les bonnes personnes ont le bon accès aux bonnes ressources. Cela empêche l'accès non autorisé aux données sensibles à la fois en interne et en externe. Comme indiqué précédemment dans l'article, la réduction de la surface d'attaque et du nombre de points d'entrée est essentielle pour assurer la sécurité de votre entreprise. Ainsi, lorsqu'une organisation applique un modèle de confiance zéro, les points d'entrée (ou vecteurs d'attaque) sont automatiquement réduits et l'appareil de sécurité global de l'organisation est renforcé.

2. Principes de sécurité dès la conception

Selon l'Open Web Application Security Project (OWASP), l'un des aspects clés sur lesquels une organisation peut se concentrer pour réduire la surface d'attaque est l'exécution de décisions de conception de cybersécurité préventives. Dans ce cas, le concept est similaire à la limitation de l'accès des utilisateurs à des fonctions spécifiques, cependant, cette décision est prise de manière préventive lors de la phase de conception plutôt que plus tard lorsque les risques sont bien définis.

3. Élimination de la complexité

Les logiciels et appareils inutiles ou inutilisés doivent être supprimés ou désactivés de l'organisation. Des logiciels ou du matériel inutiles peuvent être utilisés comme points d'entrée car ils peuvent être plus susceptibles d'être exploités par des acteurs malveillants.

4. Reconnaissance continue et accélérée

Les organisations doivent effectuer des analyses régulières des actifs numériques et des centres de données pour repérer les vulnérabilités. Dans ces analyses, une organisation peut évaluer les réseaux cloud et sur site. L'organisation peut effectuer cette analyse manuellement ou peut également utiliser une plate-forme ou un outil pour effectuer reconnaissance continue et plus rapide.

5. Segmentation du réseau

Des outils comme les pare-feu et des stratégies comme la microsegmentation peuvent permettre aux organisations de minimiser leur surface d'attaque en ajoutant des barrières pour les acteurs malveillants.

6. Formation et éducation des employés

L'une des plus grandes menaces potentielles pour une organisation peut être un manque d'hygiène en matière de cybersécurité en raison d'une formation inadéquate. Dans de nombreux cas, des acteurs malveillants ciblent des personnes pour pirater des organisations et, en raison de cette formation à l'hygiène et à la sensibilisation à la cybersécurité, sont importantes pour prévenir les vulnérabilités.

Une surface d'attaque est une idée que toutes les entreprises doivent connaître et doivent activement essayer d'atténuer. Qu'il s'agisse d'une surface d'attaque numérique, physique ou externe, la compréhension de la surface d'attaque actuelle d'une organisation joue un rôle clé dans la réduction de la surface d'attaque. Comme il existe de nombreux vecteurs d'attaque, il existe tout autant de façons de remédier aux vulnérabilités dans une organisation. Alors que les attaques de cybersécurité augmentent en général à l'avenir, il est impératif que les organisations utilisent tous les outils, plates-formes et personnel pour cartographier, évaluer et atténuer tous les risques numériques associés à leur surface d'attaque.