L'intelligence artificielle générative (IA) et les grands modèles de langage (LLM) dominent les conversations technologiques actuelles. De ChatGPT à DALLE 2, l'IA générative est devenue la nouvelle technologie à la mode qui dépasse le monde de l'entreprise. Avec tout le battage médiatique autour de l'IA générative, l'idée qu'il s'agit d'un outil qui peut permettre plutôt que de remplacer les gens peut se perdre.

Selon recherches récentes, les offres d'emploi mondiales dans le domaine de la cybersécurité ont augmenté de 350 %, le nombre actuel d'emplois non pourvus s'élevant à 3.5 millions. Au-delà des rôles non remplis, les entreprises ont du mal à équilibrer leurs besoins en cybersécurité avec l'expérience limitée d'une personne nouvelle dans le domaine.

Avec Flare's Assistant alimenté par l'IA, les équipes CTI peuvent bénéficier d'une surveillance automatisée améliorée de l'exposition. Ces capacités comprennent Profilage des acteurs de la menace, qui analyse l'historique complet des publications d'un pirate en quelques secondes et génère un résumé détaillé de l'historique de ce pirate. TTP.

La convergence Web clair et sombre

Aujourd'hui, les entreprises doivent s'inquiéter de plusieurs types d'exfiltration de données et d'exposition des informations sur l'entreprise, les employés et les clients.

Par exemple, pensez aux différentes manières dont les entreprises divulguent des données :

- Un employé utilise un service non autorisé sans se rendre compte que les données ne sont pas sécurisées, rendant les informations accessibles au public.

- Un service public, comme GitHub, est mal configuré, fuit secrets codés en dur.

- Un fournisseur tiers subit une violation de données.

- Des acteurs malveillants déploient une attaque pour collecter des données afin de pouvoir les vendre.

Dans le passé, des acteurs malveillants utilisaient le dark web parce qu'il était anonyme, ce qui leur permettait de cacher leurs activités illégales. Aujourd'hui, le Web clair offre ce même anonymat en raison de la quantité de services disponibles. Souvent, les acteurs malveillants modernes choisissent de se cacher « à la vue de tous », en utilisant divers services numériques légaux comme :

- Groupes de télégrammes illicites

- Serveurs Discord

- Google Drive/Dropbox

Par exemple, une publication Telegram sera liée à un service avec une capacité différente, comme un serveur Discord qui permet le partage d'écran. En retraçant l'activité plus loin, le serveur Discord peut vous envoyer vers un site Tor.

Génération du profilage des acteurs de la menace avec Flare

À mesure que les activités sur le Web clair, profond et sombre deviennent de plus en plus imbriquées, le suivi des acteurs de la menace devient plus difficile. Un acteur malveillant peut utiliser plusieurs personas ou descripteurs, à la fois sur un seul service ou sur plusieurs services.

Les modèles d'apprentissage automatique de Flare et traitement du langage naturel (PNL) créer un contexte qui détecte les cybercriminels lorsqu'ils se déplacent sur diverses plateformes. Notre équipe de science des données utilise l'apprentissage automatique et d'autres formes d'IA depuis plusieurs années pour analyser les données, hiérarchiser les événements, recommander des actions et faire des prédictions. Maintenant, nous traduisons cela en vous aidant à découvrir des modèles et des relations entre des acteurs de menace autrement déconnectés à l'aide de données telles que :

- Types de discours

- Le choix des mots

- Abréviations

- argot

- Post-télémétrie

Nous avons combiné un modèle d'IA générative, notre NLP, et les données archivées du dark web que nous avons collectées au cours des six dernières années. Grâce à ces informations, nous avons généré deux millions de profils d'acteurs malveillants, éliminant ainsi la surveillance manuelle et réduisant le besoin d'analystes hautement qualifiés. Dans le même temps, ces profils donnent aux analystes hautement qualifiés des informations techniques qu'ils peuvent utiliser lorsqu'ils tentent de hiérarchiser leurs activités.

Par exemple, en utilisant le NLP et le profilage des acteurs de la menace, une organisation qui suit actuellement 200 acteurs de la menace peut apprendre que seuls 50 de ces acteurs de la menace sont en fait la même personne ou le même groupe. Cela offre plusieurs avantages :

- Visibilité sur une menace plus ciblée

- Contexte des différentes activités

- Regrouper les descripteurs ou les personas en un seul groupe pour un meilleur suivi

- Examen du volume d'activité et des activités pour lier différents noms et lieux ensemble

- Tirer parti de l'analyse prédictive pour identifier les prochaines étapes probables potentielles

Cas d'utilisation des profils d'acteur de menace

Le profilage des acteurs de la menace vous permet d'identifier et d'ajouter du contexte à votre recherche de renseignement sur les menaces sans nécessiter de compétences avancées ou spécifiques à la plate-forme.

Corréler dans le temps et dans l'espace

Avec NLP et les archives de Flare, vous pouvez identifier les similitudes entre divers services de communication pour rechercher des menaces ciblées.

Threat Actor Profiling de Flare utilise l'IA générative pour identifier les similitudes entre les différents lieux et moments afin de vous donner un aperçu des acteurs de la menace. Par exemple, dans ce profil, le ou les acteurs menaçants semblent se concentrer sur :

- Accès non autorisé aux systèmes Remote Desktop Protocol

- Ciblage des produits chimiques, financiers, des produits d'éclairage, des télécommunications et du développement de la blockchain

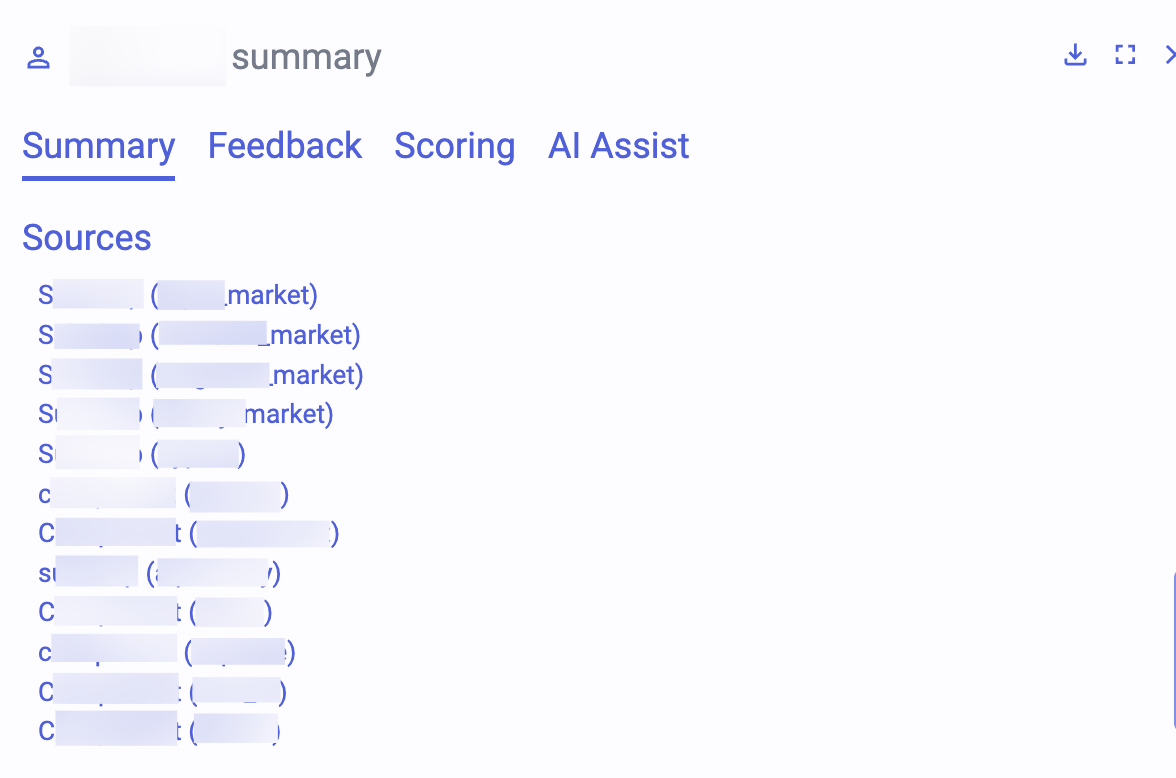

Comparaison entre les personas et les poignées

Pour échapper à la détection, les pirates modifient leur « identité » en ligne en utilisant des noms différents ou en masquant leurs adresses IP. En combinant les données archivées de Flare et les modèles NLP, vous pouvez identifier l'utilisation des mots et du contexte par un acteur menaçant en fonction du style d'écriture et de la « voix » en ligne de la personne.

Dans l'exemple ci-dessous, vous pouvez voir comment le profilage des acteurs de la menace de Flare compare ces points de données sur douze sources pour un acteur de la menace en utilisant deux noms d'utilisateur, l'un commençant par un C, l'autre par un S.

Contrairement aux humains, les modèles d'IA peuvent analyser rapidement de grands ensembles de données pour trouver ces petites similitudes qui créent des modèles. En tirant parti de l'IA générative et de la PNL, les organisations gagnent en visibilité sur ces comptes et services apparemment non connectés.

Identifier la réutilisation

Bien que des acteurs malveillants puissent travailler ensemble, ils ne sont pas loyaux les uns envers les autres. Souvent, vous verrez des balayages de code presque complets où un logiciel malveillant est similaire à 95 % à un autre avec un nom différent. De même, vous voyez la même chose avec les techniques échangées.

L'avenir de l'intelligence artificielle et des cybermenaces

Selon les chiffres et les statistiques, la majorité des fuites de données proviennent des employés et des fournisseurs. Cependant, ces expositions accidentelles de données présentent généralement un risque moindre que les expositions de données associées aux acteurs de la menace. Lorsque les acteurs de la menace volent des données, ils ont une intention malveillante qui est presque toujours motivée par des raisons financières.

Malgré certains hacktivismes récents et les attaques par déni de service distribué (DDoS) qui en découlent, l'argent et les données resteront probablement la principale raison pour laquelle les acteurs malveillants ciblent les organisations. Les gens - et les organisations - doivent modifier leurs attentes et supposer qu'ils ont des données exposées. Statistiquement, la plupart des grandes organisations dotées de programmes matures comprennent que les contrôles de sécurité ont été contournés, elles mettent donc en œuvre des programmes qui leur permettent de les détecter et d'y remédier rapidement.

En tirant parti de l'IA générative et du LLM, les organisations peuvent surveiller plus efficacement leur empreinte numérique afin que les attaquants n'aient plus l'avantage de l'information.

Tirer parti de l'IA pour CTI avec Flare

Des acteurs malveillants imaginent et expérimentent déjà des stratégies de cybercriminalité impliquant l'IA générative, comme le montrent les exemples ci-dessus. Cependant, les outils LLM témoignent de l'ingéniosité humaine et de l'immense potentiel positif de l'IA. Il est de notre responsabilité collective de veiller à ce que ces capacités soient pour notre bénéfice collectif, et non au détriment du paysage numérique.

Notre approche chez Flare est d'embrasser l'IA générative et ses possibilités, et d'évoluer avec elle pour donner l'avantage aux cyber-équipes. Les LLM peuvent être incorporés dans les renseignements sur les cybermenaces pour devenir une capacité essentielle pour évaluer les menaces plus rapidement et plus précisément.

Inscrivez-vous pour un essai gratuit pour en savoir plus sur ce que l'assistant alimenté par l'IA de Flare peut faire pour vous.